Los Expertos Temen que los Delincuentes estén Descifrando Claves Robadas en la Violación de LastPass

En noviembre de 2022, el servicio administrador de contraseñas LastPass reveló una violación en la que los piratas informáticos robaron bóvedas de contraseñas que contenían datos cifrados y de texto sin formato para más de 25 millones de usuarios. Desde entonces, un goteo constante de robos de criptomonedas de seis cifras dirigidos a personas conscientes de la seguridad en toda la industria tecnológica ha llevado a algunos expertos en seguridad a concluir que los delincuentes probablemente han logrado abrir algunas de las bóvedas robadas de LastPass.

Taylor Monahan es fundador y CEO de Metamáscara, una popular billetera de criptomonedas de software utilizada para interactuar con la cadena de bloques Ethereum. Desde finales de diciembre de 2022, Monahan y otros investigadores han identificado un conjunto de pistas altamente confiables que, según dicen, conectan los robos recientes dirigidos a más de 150 personas, colectivamente, a estas personas les han robado más de USD 35 millones en criptomonedas.

Monahan dijo que prácticamente todas las víctimas a las que ha ayudado eran inversores de criptomonedas desde hace mucho tiempo y personas con mentalidad de seguridad. Es importante destacar que ninguno parecía haber sufrido el tipo de ataques que normalmente preceden a un robo de criptomonedas de alto valor, como el compromiso de las cuentas de correo electrónico y/o teléfono móvil de uno.

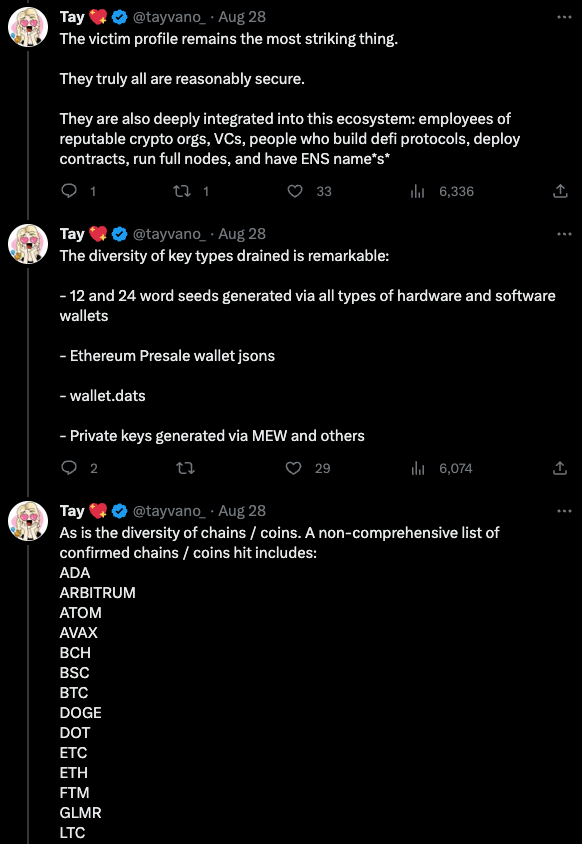

"El perfil de la víctima sigue siendo lo más llamativo", escribió Monahan. "Realmente todos son razonablemente seguros. También están profundamente integrados en este ecosistema, [incluidos] empleados de organizaciones criptográficas de renombre, VC [capitalistas de riesgo], personas que construyeron protocolos DeFi, implementaron contratos, ejecutaron nodos completos.”

Monahan ha sido documentar los robos de criptomonedas a través de Twitter/ X desde marzo de 2023, expresando frecuentemente frustración en la búsqueda de una causa común entre las víctimas. Luego, en agosto. El 28 de septiembre, Monahan dijo que había llegado a la conclusión de que el hilo conductor entre casi todas las víctimas era que anteriormente habían usado LastPass para almacenar su "frase inicial", la clave privada necesaria para desbloquear el acceso a sus inversiones en criptomonedas.

El propietario de MetaMask, Taylor Monahan, en Twitter. Imagen: twitter.com/tayvano

Armado con su frase semilla secreta, cualquiera puede acceder instantáneamente a todas las tenencias de criptomonedas vinculadas a esa clave criptográfica y mover los fondos a cualquier lugar que desee.

Es por eso que la mejor práctica para muchos entusiastas de la ciberseguridad ha sido durante mucho tiempo almacenar sus frases iniciales en algún tipo de contenedor cifrado, como un administrador de contraseñas, o dentro de un dispositivo de cifrado de hardware fuera de línea y de propósito especial, como un Trezor o billetera Ledger.

"La frase semilla es literalmente el dinero", dijo Nick Bax, director de análisis en Sin Cifrar, una empresa de recuperación de billeteras de criptomonedas. "Si tienes mi frase semilla, puedes copiarla y pegarla en tu billetera, y luego puedes ver todas mis cuentas. Y puedes transferir mis fondos.”

Unciphered trabaja tanto con víctimas de robo de criptomonedas como con clientes que buscan la experiencia de la compañía en procedimientos de sucesión, lo que implica ser contratado por la familia de una persona recientemente fallecida para descubrir la frase semilla criptográfica que desbloquea una herencia potencialmente enorme para los miembros sobrevivientes de la familia.

Bax dijo que revisó de cerca el enorme tesoro de datos de robo de criptomonedas que Taylor Monahan y otros han recopilado y vinculado.

"Es una de las investigaciones de criptomonedas más amplias y complejas que he visto", dijo Bax. "Realicé mi propio análisis sobre sus datos y llegué a la misma conclusión que Taylor informó. El actor de amenazas movió los fondos robados de múltiples víctimas a las mismas direcciones de blockchain, lo que permitió vincular fuertemente a esas víctimas.”

Bax, Monahan y otros entrevistados para esta historia dicen que han identificado una firma única que vincula el robo de más de USD 35 millones en criptomonedas de más de 150 víctimas confirmadas, con aproximadamente de dos a cinco atracos de alto valor cada mes desde diciembre de 2022.

KrebsOnSecurity ha revisado esta firma, pero no la publica a pedido de Monahan y otros investigadores, quienes dicen que hacerlo podría hacer que los atacantes alteren sus operaciones de manera que su actividad criminal sea más difícil de rastrear.

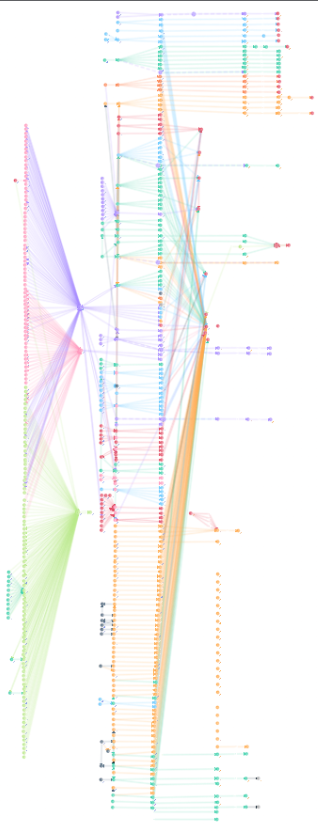

Pero los investigadores han publicado hallazgos sobre las dramáticas similitudes en las formas en que los fondos de las víctimas fueron robados y lavados a través de intercambios de criptomonedas específicos. También aprendieron que los atacantes frecuentemente agrupaban a las víctimas enviando sus criptomonedas a la misma billetera criptográfica de destino.

Un gráfico publicado por @ tayvano en Twitter que muestra el movimiento de criptomonedas robadas de víctimas que usaron LastPass para almacenar sus frases criptográficas iniciales.

Al identificar puntos de superposición en estas direcciones de destino, los investigadores pudieron rastrear y entrevistar a nuevas víctimas. Por ejemplo, los investigadores dijeron que su metodología identificó a una víctima reciente de cripto atraco multimillonario como empleado de Análisis de Cadena, una firma de análisis de blockchain que trabaja en estrecha colaboración con las agencias de aplicación de la ley para ayudar a rastrear a los ciberdelincuentes y los lavadores de dinero.

Chainalysis confirmó que el empleado había sufrido un robo de criptomonedas de alto valor en dólares a fines del mes pasado, pero por lo demás se negó a comentar para esta historia.

Bax dijo que la única coincidencia obvia entre las víctimas que aceptaron ser entrevistadas fue que habían almacenado las frases iniciales para sus billeteras de criptomonedas en LastPass.

"Además de los indicadores superpuestos de compromiso, hay más patrones de comportamiento circunstanciales y artesanía que también son consistentes entre diferentes robos y respaldan la conclusión", dijo Bax a KrebsOnSecuirty. "Estoy lo suficientemente seguro de que este es un problema real que he estado instando a mis amigos y familiares que usan LastPass a cambiar todas sus contraseñas y migrar cualquier criptografía que pueda haber sido expuesta, a pesar de saber muy bien lo tedioso que es.”

LastPass se negó a responder preguntas sobre la investigación destacada en esta historia, citando una investigación policial en curso y un litigio pendiente contra la compañía en respuesta a su violación de datos de 2022.

"El incidente del año pasado sigue siendo objeto de una investigación en curso por parte de las fuerzas del orden y también es objeto de un litigio pendiente", dijo LastPass en una declaración escrita proporcionada a KrebsOnSecurity. "Desde el ataque del año pasado a LastPass, nos hemos mantenido en contacto con las fuerzas del orden y seguimos haciéndolo.”

Su declaración continúa:

"Hemos compartido diversa información técnica, Indicadores de Compromiso (IOC) y tácticas, técnicas y procedimientos de actores de amenazas (TTP's) con nuestros contactos de aplicación de la ley, así como con nuestros socios forenses y de inteligencia de amenazas internos y externos en un esfuerzo por tratar de ayudar a identificar a las partes responsables. Mientras tanto, animamos a los investigadores de seguridad a que compartan cualquier información útil que crean tener con nuestro equipo de Inteligencia de amenazas poniéndose en contacto con securitydisclosure@lastpass.com."

LA VIOLACIÓN DE LASTPASS

El 25 de agosto de 2022, Karim Toubba, director ejecutivo de LastPass escribió a los usuarios que la compañía había detectado actividad inusual en su entorno de desarrollo de software y que los intrusos robaron parte del código fuente y la información técnica patentada de LastPass. El sept. El 15 de agosto de 2022, LastPass dijo que una investigación sobre la violación de agosto determinó que el atacante no accedió a los datos de los clientes ni a las bóvedas de contraseñas.

Pero el Nov. El 30 de agosto de 2022, LastPass notificó a los clientes sobre otro incidente de seguridad mucho más grave que, según la compañía, aprovechó los datos robados en la violación de agosto. LastPass reveló que los piratas informáticos criminales habían comprometido copias cifradas de algunas bóvedas de contraseñas, así como otra información personal.

En febrero de 2023, LastPass reveló que la intrusión implicaba un ataque dirigido altamente complejo contra un ingeniero de DevOps que era uno de los cuatro empleados de LastPass con acceso a la bóveda corporativa.

"Esto se logró apuntando a la computadora doméstica del ingeniero de DevOps y explotando un paquete de software multimedia de terceros vulnerable, que habilitó la capacidad de ejecución remota de código y permitió al actor de la amenaza implantar malware de keylogger", escribieron los funcionarios de LastPass. "El actor de amenazas pudo capturar la contraseña maestra del empleado a medida que se ingresaba, después de que el empleado se autenticara con MFA, y obtener acceso a la bóveda corporativa de LastPass del ingeniero de DevOps.”

Dan Goodin en Ars Technica reportado y luego confirmado que los atacantes explotaron una vulnerabilidad conocida en un Plex servidor de medios que el empleado estaba ejecutando en su red doméstica y logró instalar software malicioso que robó contraseñas y otras credenciales de autenticación. La vulnerabilidad explotada por los intrusos se corrigió en 2020, pero el empleado nunca actualizó su software Plex.

Da la casualidad de que Plex anunció su propia violación de datos un día antes de que LastPass revelara su intrusión inicial de agosto. El 24 de agosto de 2022, el equipo de seguridad de Plex instó a los usuarios a restablecer sus contraseñas, diciendo que un intruso había accedido a los correos electrónicos, nombres de usuario y contraseñas cifradas de los clientes.

ATAQUES FUERA DE LÍNEA

Una funcionalidad básica de LastPass es que seleccionará y recordará contraseñas largas y complejas para cada uno de sus sitios web o servicios en línea. Para rellenar automáticamente las credenciales adecuadas en cualquier sitio web en el futuro, solo tiene que autenticarse en LastPass con su contraseña maestra.

LastPass siempre ha enfatizado que si pierde esta contraseña maestra, es una lástima porque no la almacenan y su cifrado es tan fuerte que ni siquiera pueden ayudarlo a recuperarla.

Pero los expertos dicen que todas las apuestas están apagadas cuando los ciberdelincuentes pueden tener en sus manos los datos cifrados de la bóveda en sí, en lugar de tener que interactuar con LastPass a través de su sitio web. Estos llamados ataques "fuera de línea" permiten a los malos realizar intentos ilimitados y sin restricciones de descifrado de contraseñas de "fuerza bruta" contra los datos cifrados utilizando computadoras potentes que pueden intentar millones de conjeturas de contraseñas por segundo.

"Deja las cosas vulnerables a la fuerza bruta cuando las bóvedas son robadas en masa, especialmente si hay información disponible sobre el TITULAR de la bóveda", dijo Nicholas Weaver, investigador de la Universidad de California, Berkeley Instituto Internacional de Informática (ICSI) y profesor en UC Davis. "Así que solo tienes que hacer crunch y crunch y crunch con las GPU, con una lista prioritaria de bóvedas a las que te diriges.”

¿Qué tan difícil sería para los delincuentes con buenos recursos descifrar las contraseñas maestras que protegen las bóvedas de usuarios de LastPass? Quizás la mejor respuesta a esta pregunta proviene de Wladimir Palant, un investigador de seguridad y el desarrollador original detrás de la Adblock Plus complemento de navegador.

En una publicación de blog de diciembre de 2022, Palant explicó que la capacidad de descifrado de las contraseñas maestras de LastPass depende en gran medida de dos cosas: La complejidad de la contraseña maestra y la configuración predeterminada para los usuarios de LastPass, que parecen haber variado bastante en función de cuándo esos usuarios comenzaron a usar el servicio.

LastPass dice que desde 2018 ha requerido un mínimo de doce caracteres para las contraseñas maestras, lo que la compañía dijo que " minimiza en gran medida la capacidad de adivinar contraseñas de fuerza bruta con éxito.”

Pero Palant dijo que, si bien LastPass mejoró sus valores predeterminados de contraseña maestra en 2018, no obligó a todos los clientes existentes que tenían contraseñas maestras de menor longitud a elegir nuevas credenciales que satisfagan el mínimo de 12 caracteres.

"Si es cliente de LastPass, es probable que desconozca por completo este requisito", escribió Palant. "Esto se debe a que LastPass no pidió a los clientes existentes que cambiaran su contraseña maestra . Tenía mi cuenta de prueba desde 2018, e incluso hoy puedo iniciar sesión con mi contraseña de ocho caracteres sin advertencias ni indicaciones para cambiarla.”

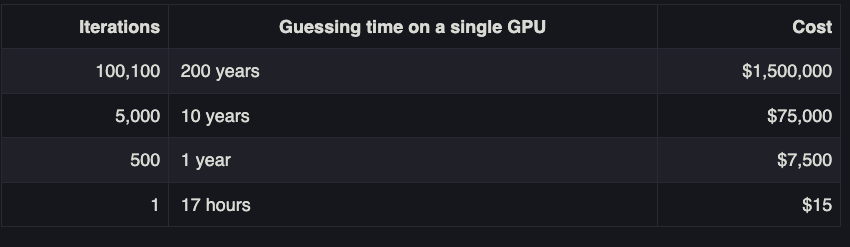

Palant cree que LastPass tampoco actualizó a muchos clientes antiguos y originales a protecciones de cifrado más seguras que se ofrecieron a los clientes más nuevos a lo largo de los años. Una configuración importante en LastPass es el número de "iteraciones" o cuántas veces se ejecuta su contraseña maestra a través de las rutinas de cifrado de la empresa. Cuantas más iteraciones, más tiempo tardará un atacante sin conexión en descifrar su contraseña maestra.

Palant señaló el año pasado que para muchos usuarios mayores de LastPass, la configuración predeterminada inicial para las iteraciones oscilaba entre " 1 "y " 500"."En 2013, los nuevos clientes de LastPass recibieron 5000 iteraciones de forma predeterminada . En febrero de 2018, LastPass cambió el valor predeterminado a 100.100 iteraciones. Y muy recientemente, aumentó eso nuevamente a 600,000.

Palant dijo que el cambio de 2018 fue en respuesta a un informe de error de seguridad que presentó sobre algunos usuarios que tenían iteraciones peligrosamente bajas en su configuración de LastPass.

"Peor aún, por razones que están más allá de mí, LastPass no completó esta migración", escribió Palant. "Mi cuenta de prueba todavía tiene 5000 iteraciones, al igual que las cuentas de muchos otros usuarios que revisaron su configuración de LastPass . LastPass sabría cuántos usuarios están afectados, pero no lo dicen. De hecho, es dolorosamente obvio que LastPass nunca se molestó en actualizar la configuración de seguridad de los usuarios. No cuando cambiaron el valor predeterminado de 1 a 500 iteraciones. No cuando lo cambiaron de 500 a 5.000. Solo mi persistencia les hizo considerarlo para su último cambio. Y aún así no lo implementaron de manera consistente.”

Un gráfico en la publicación del blog de Palant ofrece una idea de cómo el aumento de las iteraciones de contraseñas aumenta drásticamente los costos y el tiempo que necesitan los atacantes para descifrar la contraseña maestra de alguien. Palant dijo que una sola GPU tardaría aproximadamente un año en descifrar una contraseña de complejidad promedio con 500 iteraciones, y aproximadamente 10 años en descifrar la misma contraseña ejecutada a través de 5,000 iteraciones.

Imagen: palant.info

Sin embargo, estos números disminuyen radicalmente cuando un adversario determinado también tiene otros activos computacionales a gran escala a su disposición, como una operación de minería de bitcoin que puede coordinar la actividad de descifrado de contraseñas en múltiples sistemas potentes simultáneamente.

Weaver dijo que una contraseña o frase de contraseña con complejidad promedio, como "Corregir la grapa de la batería del Caballo", solo es segura contra ataques en línea, y que tiene aproximadamente 40 bits de aleatoriedad o "entropía"significa que una tarjeta gráfica puede atravesarlo en poco tiempo.

"Una Nvidia 3090 puede hacer aproximadamente 4 millones [de conjeturas de contraseñas] por segundo con 1000 iteraciones, pero eso se reduciría a 8 mil por segundo con 500,000 iteraciones, razón por la cual el recuento de iteraciones es tan importante", dijo Weaver. "Por lo tanto, una combinación de 'contraseña no tan fuerte' y 'bóveda antigua' y 'bajo recuento de iteraciones' lo haría teóricamente descifrable pero un trabajo real, pero el trabajo vale la pena dados los objetivos.”

Contactado por KrebsOnSecurity, Palant dijo que nunca recibió una respuesta de LastPass sobre por qué la compañía aparentemente no migró una cantidad de clientes a configuraciones de cuenta más seguras.

"Sé exactamente tanto como todos los demás", escribió Palant en respuesta. "LastPass publicado información adicional en marzo. Esto finalmente respondió a las preguntas sobre la línea de tiempo de su violación, es decir, qué usuarios se ven afectados. También hizo obvio que los clientes comerciales están en gran riesgo aquí, los Servicios de inicio de sesión federados están muy comprometidos en esta violación (LastPass minimiza como de costumbre, por supuesto).”

Palant dijo que al iniciar sesión en su cuenta de LastPass hace unos días, descubrió que su contraseña maestra todavía estaba configurada en 5,000 iteraciones.

ENTREVISTA CON UNA VÍCTIMA

KrebsOnSecurity entrevistó a una de las víctimas rastreadas por Monahan, un ingeniero de software y fundador de una startup a quien recientemente le robaron aproximadamente USD 3,4 millones en diferentes criptomonedas. La víctima accedió a contar su historia a cambio de anonimato porque todavía está tratando de recuperar sus pérdidas. Nos referiremos a él aquí como "Connor" (no es su nombre real).

Connor dijo que comenzó a usar LastPass hace aproximadamente una década, y que también almacenó la frase inicial para su billetera de criptomonedas principal dentro de LastPass. Connor decidió proteger su bóveda de contraseñas de LastPass con una contraseña maestra de ocho caracteres que incluía números y símbolos (~50 bits de entropía).

"En ese momento pensé que el mayor riesgo era perder un pedazo de papel con mi frase inicial", dijo Connor. "Lo tenía en una caja de seguridad bancaria antes de eso, pero luego comencé a pensar:' Oye, el banco podría cerrar o incendiarse y podría perder mi frase inicial.'”

Esas frases iniciales permanecieron en su bóveda de LastPass durante años. Luego, temprano en la mañana del domingo, Ago. El 26 de septiembre de 2023, Connor fue despertado por un servicio que había configurado para monitorear sus direcciones de criptomonedas en busca de cualquier actividad inusual: Alguien estaba drenando fondos de sus cuentas, y rápido.

Al igual que otras víctimas entrevistadas para esta historia, Connor no sufrió las indignidades habituales que normalmente presagian un robo de criptomonedas, como la toma de cuentas de su bandeja de entrada de correo electrónico o número de teléfono móvil.

Connor dijo que no sabe el número de iteraciones que se le dieron originalmente a su contraseña maestra, o en qué se estableció cuando se robaron los datos de la bóveda de usuarios de LastPass el año pasado. Pero dijo que recientemente inició sesión en su cuenta de LastPass y que el sistema lo obligó a actualizar a la nueva configuración de 600,000 iteraciones.

"Como configuré mi cuenta de LastPass tan pronto, estoy bastante seguro de que tenía configuraciones o iteraciones débiles que tenía originalmente", dijo.

Connor dijo que se está pateando a sí mismo porque recientemente comenzó el proceso de migrar su criptomoneda a una nueva billetera protegida por una nueva frase semilla. Pero nunca terminó ese proceso de migración. Y luego lo hackearon.

"Prepararía una billetera nueva con llaves nuevas", dijo. "Lo tenía listo hace dos meses, pero he estado postergando el cambio de cosas a la nueva billetera.”

Connor ha tenido mucha suerte al recuperar el acceso a algunos de sus millones robados en criptomonedas. Internet está nadando con estafadores disfrazados de expertos legítimos en recuperación de criptomonedas. Para empeorar las cosas, debido a que el tiempo es tan crítico en estos robos de criptomonedas, muchas víctimas recurren al primer experto cuasi creíble que ofrece ayuda.

En cambio, varios amigos llevaron a Connor a Flashbots.net, una empresa de recuperación de criptomonedas que emplea varias técnicas personalizadas para ayudar a los clientes a recuperar los fondos robados, en particular los de la cadena de bloques Ethereum.

Según Connor, los Flashbots ayudaron a rescatar aproximadamente USD 1,5 millones de los USD 3,4 millones en valor de criptomoneda que de repente se barrieron de su cuenta hace aproximadamente una semana. Por suerte para él, Connor tenía algunos de sus activos vinculados a un tipo de préstamo digital que le permitía pedir prestado contra sus diversos activos de criptomonedas.

Sin revelar demasiados detalles sobre cómo recuperaron los fondos, aquí hay un resumen de alto nivel: Cuando los delincuentes que robaron la frase semilla de Connor intentaron extraer valor de estos préstamos, estaban pidiendo prestado la cantidad máxima de crédito que él aún no había usado. Pero Connor dijo que eso dejaba abierta una vía para recuperar parte de ese valor, básicamente pagando el préstamo en muchas porciones pequeñas y rápidas.

¿QUÉ DEBEN HACER LOS USUARIOS DE LASTPASS?

Según Monahan de MetaMask, los usuarios que almacenaron contraseñas importantes con LastPass, en particular las relacionadas con cuentas de criptomonedas, deben cambiar esas credenciales de inmediato y migrar cualquier tenencia de criptomonedas a nuevas billeteras de hardware fuera de línea.

"Realmente, lo ÚNICO que necesitas leer es esto", suplicó Monahan a sus 70,000 seguidores en Twitter/ X: "POR FAVOR, NO GUARDES TODOS TUS ACTIVOS EN UNA SOLA CLAVE O FRASE SECRETA DURANTE AÑOS. EL FIN. Divida sus activos. Consigue una billetera hw [hardware]. Migrar. Ahora.”

Si también tenía contraseñas vinculadas a cuentas bancarias o de jubilación, o incluso solo cuentas de correo electrónico importantes, ahora sería un buen momento para cambiar esas credenciales también.

Nunca me he sentido cómodo recomendando administradores de contraseñas, porque yo mismo nunca los he usado en serio. Algo sobre poner todos tus huevos en una canasta. Diablos, soy tan anticuado que la mayoría de mis contraseñas importantes están escritas y guardadas en lugares seguros.

Pero reconozco que este enfoque anticuado para la administración de contraseñas no es para todos. Connor dice que ahora usa 1Password, un administrador de contraseñas de la competencia que recientemente obtuvo las mejores calificaciones generales de Cableado y The New York Times.

1Password dice que se necesitan tres cosas para descifrar su información: Los datos cifrados en sí, la contraseña de su cuenta y su clave secreta. Solo usted conoce la contraseña de su cuenta y su clave secreta se genera localmente durante la configuración.

"Los dos se combinan en el dispositivo para cifrar los datos de su bóveda y nunca se envían a 1Password", explica una publicación de blog de 1Password '¿Qué Pasa Si 1Password Es Pirateado?"Solo los datos cifrados de la bóveda viven en nuestros servidores, por lo que ni 1Password ni un atacante que de alguna manera logre adivinar o robar la contraseña de su cuenta podrán acceder a sus bóvedas, o lo que hay dentro de ellas.

Weaver dijo que la clave secreta agrega un nivel adicional de aleatoriedad a todas las contraseñas maestras de usuario que LastPass no tenía.

"Con LastPass, la idea es que la bóveda de contraseñas del usuario esté encriptada con un hash criptográfico (H) de la frase de contraseña del usuario", dijo Weaver. "El problema es que el hash de la frase de contraseña del usuario es notablemente débil en las bóvedas de LastPass más antiguas con contraseñas maestras que no tienen muchas iteraciones. 1Password usa H (random-key// password) para generar la contraseña, y es por eso que tiene el negocio de códigos QR al agregar un nuevo dispositivo.”

Weaver dijo que LastPass merece la culpa por no haber actualizado los recuentos de iteraciones para todos los usuarios hace mucho tiempo, y calificó las últimas actualizaciones forzadas como "una impresionante acusación de negligencia por parte de LastPass.”

"Que ni siquiera notificaron a todos aquellos con recuentos de iteraciones de menos de 100,000, que son realmente vulnerables a la fuerza bruta incluso con contraseñas aleatorias de 8 caracteres o frases de contraseña de tipo 'grapa de batería de caballo correcta', es una negligencia absoluta", dijo Weaver. "Personalmente, abogaría por que nadie vuelva a usar LastPass: no porque hayan sido pirateados. No porque tuvieran una arquitectura (a diferencia de 1Password) que hace que tal piratería sea un problema. Pero debido a su negativa constante a abordar cómo lo arruinaron y tomaron esfuerzos proactivos para proteger a sus clientes.”

Bax y Monahan reconocieron que su investigación por sí sola probablemente nunca pueda vincular de manera concluyente docenas de robos de criptomonedas de alto valor en dólares durante el año pasado con la violación de LastPass. Pero Bax dice que en este momento no ve ninguna otra explicación posible.

"Algunos podrían decir que es peligroso afirmar una conexión fuerte aquí, pero yo diría que es peligroso afirmar que no hay una", dijo. "Estaba discutiendo con mi prometido sobre esto anoche. Está esperando que LastPass le diga que lo cambie todo. Mientras tanto, le digo que lo haga ahora.”

>>Más