Les experts craignent que des escrocs ne Craquent des clés volées dans la violation de LastPass

En novembre 2022, le service gestionnaire de mots de passe Lastpasse divulgation d'une violation dans laquelle des pirates informatiques ont volé des coffres-forts de mots de passe contenant à la fois des données cryptées et en texte brut pour plus de 25 millions d'utilisateurs. Depuis lors, un filet constant de vols de crypto-monnaie à six chiffres ciblant des personnes soucieuses de la sécurité dans l'industrie de la technologie a conduit certains experts en sécurité à conclure que des escrocs ont probablement réussi à ouvrir certains des coffres volés de LastPass.

Jean-Claude Monet est fondateur et PDG de Métamasque, un portefeuille de crypto-monnaie logiciel populaire utilisé pour interagir avec la blockchain Ethereum. Depuis fin décembre 2022, Monahan et d'autres chercheurs ont identifié un ensemble d'indices très fiables qui, selon eux, relient les vols récents ciblant plus de 150 personnes, Collectivement, ces personnes ont été volées pour plus de 35 millions de dollars de crypto.

Monahan a déclaré que pratiquement toutes les victimes qu'elle a aidées étaient des investisseurs de longue date en crypto-monnaie et des personnes soucieuses de la sécurité. Il est important de noter qu'aucun ne semblait avoir subi le genre d'attaques qui préfacent généralement un vol de crypto-monnaie à un prix élevé, comme la compromission de ses comptes de messagerie et/ou de téléphonie mobile.

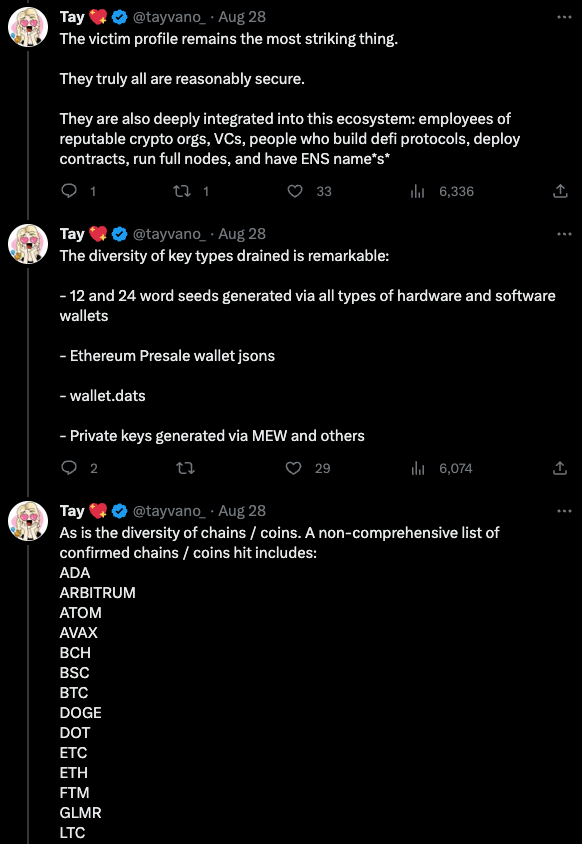

“Le profil de la victime reste la chose la plus frappante”, a écrit Monahan. "Ils sont vraiment tous raisonnablement en sécurité. Ils sont également profondément intégrés dans cet écosystème, [y compris] les employés d'organisations cryptographiques réputées, les VC [capital-risqueurs], les personnes qui ont construit des protocoles DeFi, déployé des contrats, exécuté des nœuds complets.”

Monahan a été documenter les vols de crypto via Twitter/ X depuis mars 2023, exprimant fréquemment de la frustration dans la recherche d'une cause commune parmi les victimes. Puis en août. 28, Monahan a déclaré qu'elle avait conclu que le fil conducteur de presque toutes les victimes était qu'elles avaient précédemment utilisé LastPass pour stocker leur “phrase de départ”, la clé privée nécessaire pour déverrouiller l'accès à leurs investissements en crypto-monnaie.

Taylor Monahan, propriétaire de MetaMask, sur Twitter. Image: twitter.com/tayvano

Armé de votre phrase secrète de départ, n'importe qui peut accéder instantanément à tous les avoirs en crypto-monnaie liés à cette clé cryptographique et déplacer les fonds où bon lui semble.

C'est pourquoi la meilleure pratique pour de nombreux passionnés de cybersécurité a longtemps été de stocker leurs phrases de départ soit dans un type de conteneur crypté — tel qu'un gestionnaire de mots de passe — soit dans un périphérique de cryptage matériel hors ligne à usage spécial, tel qu'un portefeuille Trezor ou Ledger.

” La phrase de départ est littéralement l'argent", a déclaré Nick Bax, directeur des analyses chez Non Chiffré, une société de récupération de portefeuille de crypto-monnaie. "Si vous avez ma phrase de départ, vous pouvez la copier et la coller dans votre portefeuille, puis vous pourrez voir tous mes comptes. Et vous pouvez transférer mes fonds.”

Unciphered travaille à la fois avec les victimes de vol de crypto-monnaie et les clients qui recherchent l'expertise de l'entreprise dans les procédures d'homologation, ce qui implique d'être embauché par la famille d'une personne récemment décédée pour découvrir la phrase de départ cryptographique qui débloque un héritage potentiellement énorme pour les membres survivants de la famille.

Bax a déclaré qu'il avait examiné de près l'énorme mine de données sur le vol de crypto-monnaie que Taylor Monahan et d'autres ont collectées et reliées entre elles.

“C'est l'une des enquêtes sur les crypto-monnaies les plus vastes et les plus complexes que j'ai jamais vues”, a déclaré Bax. “J'ai effectué ma propre analyse en plus de leurs données et suis arrivé à la même conclusion que Taylor a rapportée. L'auteur de la menace a transféré les fonds volés de plusieurs victimes vers les mêmes adresses blockchain, ce qui a permis de lier fortement ces victimes.”

Bax, Monahan et d'autres personnes interrogées pour cet article disent avoir identifié une signature unique qui relie le vol de plus de 35 millions de dollars en crypto à plus de 150 victimes confirmées, avec environ deux à cinq braquages à prix élevé chaque mois depuis décembre 2022.

KrebsOnSecurity a examiné cette signature mais ne la publie pas à la demande de Monahan et d'autres chercheurs, qui affirment que cela pourrait amener les attaquants à modifier leurs opérations de manière à rendre leur activité criminelle plus difficile à suivre.

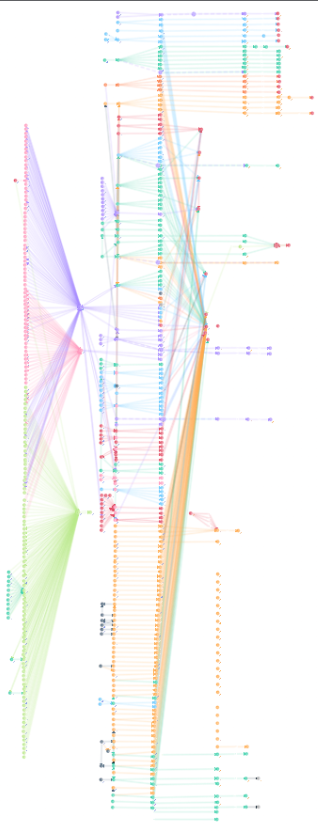

Mais les chercheurs ont publié des résultats sur les similitudes dramatiques dans la façon dont les fonds des victimes ont été volés et blanchis via des échanges de crypto-monnaie spécifiques. Ils ont également appris que les attaquants regroupaient fréquemment les victimes en envoyant leurs crypto-monnaies vers le même portefeuille crypto de destination.

Un graphique publié par @ tayvano sur Twitter illustrant le mouvement des crypto-monnaies volées des victimes qui ont utilisé LastPass pour stocker leurs phrases de départ cryptographiques.

En identifiant les points de chevauchement dans ces adresses de destination, les chercheurs ont ensuite pu retrouver et interroger de nouvelles victimes. Par exemple, les chercheurs ont déclaré que leur méthodologie avait identifié une récente victime de vol de crypto de plusieurs millions de dollars en tant qu'employé de Chainalyse, une société d'analyse de chaînes de blocs qui travaille en étroite collaboration avec les forces de l'ordre pour aider à traquer les cybercriminels et les blanchisseurs d'argent.

Chainalysis a confirmé que l'employé avait subi un vol de crypto-monnaie à un prix élevé à la fin du mois dernier, mais a par ailleurs refusé de commenter cette histoire.

Bax a déclaré que le seul point commun évident entre les victimes qui ont accepté d'être interrogées était qu'elles avaient stocké les phrases de départ pour leurs portefeuilles de crypto-monnaie dans LastPass.

“En plus des indicateurs de compromis qui se chevauchent, il existe davantage de modèles de comportement circonstanciels et d'artisanat qui sont également cohérents entre les différents vols et soutiennent la conclusion”, a déclaré Bax à KrebsOnSecuirty. “Je suis suffisamment confiant qu'il s'agit d'un vrai problème pour que j'exhorte mes amis et ma famille qui utilisent LastPass à changer tous leurs mots de passe et à migrer toute crypto qui aurait pu être exposée, même si je sais très bien à quel point c'est fastidieux.”

LastPass a refusé de répondre aux questions sur la recherche mise en évidence dans cet article, citant une enquête en cours des forces de l'ordre et un litige en instance contre l'entreprise en réponse à sa violation de données en 2022.

“L'incident de l'année dernière fait toujours l'objet d'une enquête en cours de la part des forces de l'ordre et fait également l'objet d'un litige en cours”, a déclaré LastPass dans une déclaration écrite fournie à KrebsOnSecurity. "Depuis l'attaque de l'année dernière sur LastPass, nous sommes restés en contact avec les forces de l'ordre et continuons de le faire.”

Leur déclaration se poursuit:

“Nous avons partagé diverses informations techniques, Indicateurs de compromission (IOC) et tactiques, techniques et procédures des acteurs de la menace (TTP) avec nos contacts chargés de l'application de la loi ainsi qu'avec nos partenaires internes et externes de renseignement sur les menaces et de criminalistique dans le but d'essayer et d'aider à identifier les parties responsables. En attendant, nous encourageons tous les chercheurs en sécurité à partager toute information utile dont ils pensent disposer avec notre équipe de renseignements sur les menaces en contactant securitydisclosure@lastpass.com.”

LA(LES)BRÈCHE (S) DE LASTPASS

Le 25 août 2022, Karim Toubba, PDG DE LastPass a écrit aux utilisateurs que l'entreprise avait détecté une activité inhabituelle dans son environnement de développement logiciel et que les intrus avaient volé du code source et des informations techniques propriétaires de LastPass. Le Sept. Le 15 août 2022, LastPass a déclaré qu'une enquête sur la violation d'août avait déterminé que l'attaquant n'avait accédé à aucune donnée client ou coffre-fort de mots de passe.

Mais en novembre. Le 30 septembre 2022, LastPass a informé ses clients d'un autre incident de sécurité beaucoup plus grave qui, selon l'entreprise, a exploité les données volées lors de la violation d'août. LastPass a révélé que des pirates criminels avaient compromis des copies cryptées de certains coffres-forts de mots de passe, ainsi que d'autres informations personnelles.

En février 2023, LastPass a révélé que l'intrusion impliquait une attaque ciblée très complexe contre un ingénieur DevOps qui était l'un des quatre seuls employés de LastPass à avoir accès au coffre-fort de l'entreprise.

“Cela a été accompli en ciblant l'ordinateur personnel de l'ingénieur DevOps et en exploitant un progiciel multimédia tiers vulnérable, qui permettait une capacité d'exécution de code à distance et permettait à l'auteur de la menace d'implanter un malware enregistreur de frappe”, ont écrit les responsables de LastPass. “L'auteur de la menace a pu capturer le mot de passe principal de l'employé au fur et à mesure de sa saisie, une fois que l'employé s'est authentifié auprès de MFA, et accéder au coffre-fort d'entreprise LastPass de l'ingénieur DevOps.”

Tout à propos de Dan Goodin chez Ars Technica rapporté et puis confirmé que les attaquants ont exploité une vulnérabilité connue dans un Plex serveur multimédia que l'employé exécutait sur son réseau domestique et a réussi à installer un logiciel malveillant qui volait des mots de passe et d'autres informations d'authentification. La vulnérabilité exploitée par les intrus a été corrigée en 2020, mais l'employé n'a jamais mis à jour son logiciel Plex.

En l'occurrence, Plex a annoncé sa propre violation de données un jour avant que LastPass ne divulgue son intrusion initiale d'août. Le 24 août 2022, l'équipe de sécurité de Plex a exhorté les utilisateurs à réinitialiser leurs mots de passe, affirmant qu'un intrus avait accédé aux e-mails, noms d'utilisateur et mots de passe cryptés des clients.

ATTAQUES HORS LIGNE

Une fonctionnalité de base de LastPass est qu'il choisira et mémorisera des mots de passe longs et complexes pour chacun de vos sites Web ou services en ligne. Pour renseigner automatiquement les informations d'identification appropriées sur n'importe quel site Web à l'avenir, il vous suffit de vous authentifier auprès de LastPass à l'aide de votre mot de passe principal.

LastPass a toujours souligné que si vous perdez ce mot de passe principal, c'est dommage car ils ne le stockent pas et leur cryptage est si puissant que même eux ne peuvent pas vous aider à le récupérer.

Mais les experts disent que tous les paris sont ouverts lorsque les cybercriminels peuvent mettre la main sur les données cryptées du coffre — fort lui-même-au lieu d'avoir à interagir avec LastPass via son site Web. Ces attaques dites "hors ligne" permettent aux méchants de mener des tentatives illimitées et sans entrave de piratage de mot de passe par “force brute” contre les données cryptées à l'aide d'ordinateurs puissants qui peuvent chacun essayer des millions de suppositions de mot de passe par seconde.

“Cela rend les choses vulnérables à la force brute lorsque les coffres sont volés en masse, surtout si des informations sur le DÉTENTEUR du coffre-fort sont disponibles”, a déclaré Nicholas Tisserand, chercheur à l'Université de Californie à Berkeley Institut International d'Informatique (ICSI) et chargé de cours à l'Université de Californie Davis. "Donc, vous vous contentez de craquer et de craquer et de craquer avec les GPU, avec une liste prioritaire de coffres-forts que vous ciblez.”

À quel point serait-il difficile pour des criminels disposant de ressources suffisantes de déchiffrer les mots de passe maîtres sécurisant les coffres-forts des utilisateurs de LastPass? Peut-être que la meilleure réponse à cette question vient de Wladimir Palant, un chercheur en sécurité et le développeur original derrière le Adblock Plus plugin de navigateur.

Dans un article de blog de décembre 2022, Palant a expliqué que la fissuration des mots de passe maîtres LastPass dépend en grande partie de deux choses: la complexité du mot de passe maître et les paramètres par défaut pour les utilisateurs de LastPass, qui semblent avoir beaucoup varié en fonction du moment où ces utilisateurs ont commencé à fréquenter le service.

LastPass indique que depuis 2018, il exige un minimum de douze caractères pour les mots de passe principaux, ce qui, selon la société, “minimise considérablement la capacité de deviner avec succès le mot de passe par force brute.”

Mais Palant a déclaré que bien que LastPass ait effectivement amélioré ses mots de passe maîtres par défaut en 2018, il n'a pas forcé tous les clients existants qui avaient des mots de passe maîtres de moindre longueur à choisir de nouvelles informations d'identification qui satisferaient au minimum de 12 caractères.

“Si vous êtes un client LastPass, il y a de fortes chances que vous ne soyez absolument pas au courant de cette exigence”, a écrit Palant. "C'est parce que LastPass n'a pas demandé aux clients existants de changer leur mot de passe principal. J'avais mon compte test depuis 2018, et même aujourd'hui, je peux me connecter avec mon mot de passe à huit caractères sans aucun avertissement ni invite à le changer.”

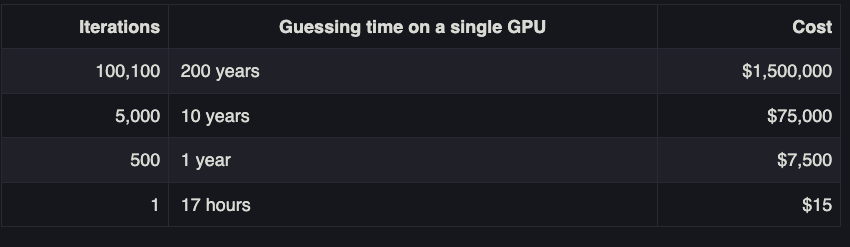

Palant pense que LastPass n'a pas non plus réussi à mettre à niveau de nombreux clients d'origine plus anciens vers des protections de cryptage plus sécurisées qui ont été offertes aux nouveaux clients au fil des ans. Un paramètre important dans LastPass est le nombre d '” itérations", ou le nombre de fois que votre mot de passe principal est exécuté via les routines de cryptage de l'entreprise. Plus il y a d'itérations, plus il faut de temps à un attaquant hors ligne pour déchiffrer votre mot de passe principal.

Palant a noté l'année dernière que pour de nombreux utilisateurs plus âgés de LastPass, le paramètre initial par défaut pour les itérations était compris entre “1 " et "500"."En 2013, les nouveaux clients LastPass recevaient 5 000 itérations par défaut. En février 2018, LastPass a modifié la valeur par défaut à 100 100 itérations. Et très récemment, cela a encore augmenté à 600 000.

Palant a déclaré que le changement de 2018 était en réponse à un rapport de bogue de sécurité qu'il avait déposé sur certains utilisateurs ayant des itérations dangereusement faibles dans leurs paramètres LastPass.

"Pire encore, pour des raisons qui me dépassent, LastPass n'a pas terminé cette migration”, a écrit Palant. “Mon compte de test est toujours à 5 000 itérations, tout comme les comptes de nombreux autres utilisateurs qui ont vérifié leurs paramètres LastPass. LastPass saurait combien d'utilisateurs sont concernés, mais ils ne le disent pas. En fait, il est douloureusement évident que LastPass n'a jamais pris la peine de mettre à jour les paramètres de sécurité des utilisateurs. Pas quand ils ont changé la valeur par défaut de 1 à 500 itérations. Pas quand ils l'ont changé de 500 à 5 000. Seule ma persévérance leur a fait envisager leur dernier changement. Et ils n'ont toujours pas réussi à le mettre en œuvre de manière cohérente.”

Un graphique sur le blog de Palant donne une idée de la façon dont l'augmentation des itérations de mots de passe augmente considérablement les coûts et le temps nécessaires aux attaquants pour déchiffrer le mot de passe principal de quelqu'un. Palant a déclaré qu'il faudrait environ un an à un seul GPU pour déchiffrer un mot de passe de complexité moyenne avec 500 itérations, et environ 10 ans pour déchiffrer le même mot de passe en 5 000 itérations.

Image: palant.info

Cependant, ces chiffres diminuent radicalement lorsqu'un adversaire déterminé dispose également d'autres ressources informatiques à grande échelle, telles qu'une opération d'extraction de bitcoin qui peut coordonner l'activité de craquage de mots de passe sur plusieurs systèmes puissants simultanément.

Weaver a déclaré qu'un mot de passe ou une phrase secrète de complexité moyenne — comme “Agrafe de batterie de cheval correcte " n'est sécurisé que contre les attaques en ligne, et que ses environ 40 bits de caractère aléatoire ou “entropie"signifie qu'une carte graphique peut la traverser en un rien de temps.

"Un Nvidia 3090 peut faire environ 4 millions [de suppositions de mot de passe] par seconde avec 1000 itérations, mais cela descendrait à 8 mille par seconde avec 500 000 itérations, c'est pourquoi le nombre d'itérations est si important”, a déclaré Weaver. "Donc, une combinaison de" mot de passe pas si fort " et "ancien coffre-fort" et "faible nombre d'itérations" rendrait le travail théoriquement fissurable mais réel, mais le travail en vaut la peine compte tenu des objectifs.”

Joint par KrebsOnSecurity, Palant a déclaré qu'il n'avait jamais reçu de réponse de LastPass expliquant pourquoi l'entreprise n'avait apparemment pas réussi à migrer un certain nombre de clients vers des paramètres de compte plus sécurisés.

” J'en sais exactement autant que tout le monde", a écrit Palant en réponse. "LastPass publié quelques informations supplémentaires en mars. Cela a finalement répondu aux questions sur la chronologie de leur violation, c'est – à-dire quels utilisateurs sont affectés. Il est également devenu évident que les clients professionnels sont très exposés ici, les Services de connexion fédérés étant fortement compromis dans cette violation (LastPass minimisant comme d'habitude bien sûr).”

Palant a déclaré qu'en se connectant à son compte LastPass il y a quelques jours, il avait découvert que son mot de passe principal était toujours défini sur 5 000 itérations.

ENTRETIEN AVEC UNE VICTIME

KrebsOnSecurity a interviewé l'une des victimes retrouvées par Monahan, un ingénieur logiciel et fondateur de start-up qui s'est récemment fait voler environ 3,4 millions de dollars de différentes crypto-monnaies. La victime a accepté de raconter son histoire en échange de l'anonymat parce qu'il essaie toujours de récupérer ses pertes. Nous l'appellerons ici "Connor" (pas son vrai nom).

Connor a déclaré qu'il avait commencé à utiliser LastPass il y a environ dix ans et qu'il avait également stocké la phrase de départ de son principal portefeuille de crypto-monnaie dans LastPass. Connor a choisi de protéger son coffre-fort de mots de passe LastPass avec un mot de passe maître à huit caractères comprenant des chiffres et des symboles (~50 bits d'entropie).

” Je pensais à l'époque que le plus grand risque était de perdre un morceau de papier avec ma phrase de semence dessus", a déclaré Connor. “Je l'avais dans un coffre-fort bancaire avant cela, mais ensuite j'ai commencé à penser: "Hé, la banque pourrait fermer ou brûler et je pourrais perdre ma phrase de départ.'”

Ces phrases de semences sont restées dans son coffre-fort de LastPass pendant des années. Puis, tôt le matin du dimanche, août. Le 26 septembre 2023, Connor a été réveillé par un service qu'il avait mis en place pour surveiller ses adresses de crypto-monnaie pour toute activité inhabituelle: Quelqu'un drainait des fonds de ses comptes, et rapidement.

Comme d'autres victimes interrogées pour cette histoire, Connor n'a pas subi les indignités habituelles qui présagent généralement d'un vol de crypto-monnaie, telles que la reprise de compte de sa boîte de réception électronique ou de son numéro de téléphone portable.

Connor a déclaré qu'il ne savait pas combien d'itérations son mot de passe principal avait été donné à l'origine, ni à quoi il avait été défini lorsque les données du coffre-fort de l'utilisateur LastPass ont été volées l'année dernière. Mais il a déclaré qu'il s'était récemment connecté à son compte LastPass et que le système l'avait obligé à passer au nouveau paramètre 600 000 itérations.

"Parce que j'ai configuré mon compte LastPass si tôt, je suis à peu près sûr que j'avais les paramètres faibles ou les itérations qu'il avait à l'origine”, a-t-il déclaré.

Connor a déclaré qu'il se donnait des coups de pied parce qu'il avait récemment entamé le processus de migration de sa crypto-monnaie vers un nouveau portefeuille protégé par une nouvelle phrase de départ. Mais il n'a jamais terminé ce processus de migration. Et puis il s'est fait pirater.

“J'avais mis en place un tout nouveau portefeuille avec de nouvelles clés”, a-t-il déclaré. “J'avais cela prêt il y a deux mois, mais j'ai tergiversé en déplaçant les choses vers le nouveau portefeuille.”

Connor a été extrêmement chanceux de retrouver l'accès à certains de ses millions volés en crypto-monnaie. Internet nage avec des escrocs se faisant passer pour des experts légitimes en récupération de crypto-monnaie. Pour aggraver les choses, parce que le temps est si critique dans ces braquages cryptographiques, de nombreuses victimes se tournent vers le premier expert quasi crédible qui offre de l'aide.

Au lieu de cela, plusieurs amis ont dirigé Connor vers Flashbots.net, une entreprise de récupération de crypto-monnaie qui utilise plusieurs techniques personnalisées pour aider les clients à récupérer les fonds volés — en particulier ceux sur la blockchain Ethereum.

Selon Connor, les flashbots ont aidé à sauver environ 1,5 million de dollars sur les 3,4 millions de dollars de crypto-monnaie qui ont été soudainement balayés de son compte il y a environ une semaine. Heureusement pour lui, Connor avait une partie de ses actifs immobilisés dans un type de prêt numérique qui lui permettait d'emprunter contre ses divers actifs de crypto-monnaie.

Sans donner trop de détails sur la façon dont ils ont récupéré les fonds, voici un résumé de haut niveau: Lorsque les escrocs qui ont volé la phrase de départ de Connor ont cherché à extraire de la valeur de ces prêts, ils empruntaient le montant maximum de crédit qu'il n'avait pas déjà utilisé. Mais Connor a déclaré que cela laissait une possibilité de récupérer une partie de cette valeur, essentiellement en remboursant le prêt en plusieurs petits morceaux rapides.

QUE DOIVENT FAIRE LES UTILISATEURS DE LASTPASS?

Selon Monahan de MetaMask, les utilisateurs qui stockaient des mots de passe importants avec LastPass — en particulier ceux liés aux comptes de crypto — monnaie-devraient immédiatement modifier ces informations d'identification et migrer tous les avoirs cryptographiques vers de nouveaux portefeuilles matériels hors ligne.

” Vraiment, la SEULE chose que vous devez lire est la suivante", a plaidé Monahan à ses 70 000 abonnés sur Twitter/ X: "VEUILLEZ NE PAS CONSERVER TOUS VOS ACTIFS DANS UNE SEULE CLÉ OU PHRASE SECRÈTE PENDANT DES ANNÉES. LA FIN. Divisez vos actifs. Procurez-vous un portefeuille matériel. Migrez. Maintenant.”

Si vous aviez également des mots de passe liés à des comptes bancaires ou de retraite, ou même simplement à des comptes de messagerie importants, ce serait également le bon moment pour modifier ces informations d'identification.

Je n'ai jamais été à l'aise de recommander des gestionnaires de mots de passe, car je ne les ai jamais sérieusement utilisés moi-même. Quelque chose à propos de mettre tous vos œufs dans le même panier. Zut, je suis tellement démodé que la plupart de mes mots de passe importants sont écrits et rangés dans des endroits sûrs.

Mais je reconnais que cette approche désuète de la gestion des mots de passe n'est pas pour tout le monde. Connor dit qu'il utilise maintenant 1Password, un gestionnaire de mots de passe concurrent qui a récemment obtenu les meilleures notes globales de Câblé et Le Journal de Montréal.

1Password indique que trois éléments sont nécessaires pour déchiffrer vos informations: les données chiffrées elles-mêmes, le mot de passe de votre compte et votre clé secrète. Vous seul connaissez le mot de passe de votre compte et votre clé secrète est générée localement lors de la configuration.

“Les deux sont combinés sur l'appareil pour crypter les données de votre coffre-fort et ne sont jamais envoyés à 1Password", explique un article de blog 1Password ‘Que Faire Si 1Password Est Piraté?‘ Seules les données cryptées du coffre – fort résident sur nos serveurs, donc ni 1Password ni un attaquant qui parvient d'une manière ou d'une autre à deviner ou à voler le mot de passe de votre compte ne pourraient accéder à vos coffres-forts-ou à ce qu'ils contiennent.

Weaver a déclaré que la Clé secrète ajoute un niveau supplémentaire d'aléatoire à tous les mots de passe maîtres des utilisateurs que LastPass n'avait pas.

“Avec LastPass, l'idée est que le coffre-fort de mots de passe de l'utilisateur est crypté avec un hachage cryptographique (H) de la phrase secrète de l'utilisateur”, a déclaré Weaver. “Le problème est qu'un hachage de la phrase secrète de l'utilisateur est remarquablement faible sur les anciens coffres-forts LastPass avec des mots de passe maîtres qui n'ont pas beaucoup d'itérations. 1Password utilise H (clé aléatoire||mot de passe) pour générer le mot de passe, et c'est pourquoi vous avez l'activité de code QR lors de l'ajout d'un nouvel appareil.”

Weaver a déclaré que LastPass mérite d'être blâmé pour ne pas avoir mis à niveau le nombre d'itérations pour tous les utilisateurs il y a longtemps, et a qualifié les dernières mises à niveau forcées de “mise en accusation stupéfiante de la négligence de la part de LastPass.”

“Qu'ils n'aient même jamais informé tous ceux dont le nombre d'itérations est inférieur à 100 000 — qui sont vraiment vulnérables à la force brute même avec des mots de passe aléatoires à 8 caractères ou des phrases de passe de type” agrafe de batterie de cheval correcte "-est une négligence pure et simple", a déclaré Weaver. "Personnellement, je préconiserais que personne n'utilise plus jamais LastPass: pas parce qu'ils ont été piratés. Pas parce qu'ils avaient une architecture (contrairement à 1Password) qui fait de ce piratage un problème. Mais à cause de leur refus constant d'aborder la façon dont ils ont foiré et de prendre des mesures proactives pour protéger leurs clients.”

Bax et Monahan ont tous deux reconnu que leurs recherches à elles seules ne pourraient probablement jamais lier de manière concluante des dizaines de vols de crypto-monnaies à prix élevé au cours de la dernière année à la violation de LastPass. Mais Bax dit qu'à ce stade, il ne voit aucune autre explication possible.

"Certains pourraient dire qu'il est dangereux d'affirmer un lien fort ici, mais je dirais qu'il est dangereux d'affirmer qu'il n'y en a pas”, a-t-il déclaré. “Je me disputais avec mon fiancé à ce sujet hier soir. Elle attend que LastPass lui dise de tout changer. En attendant, je lui dis de le faire maintenant.”

>>Plus