Entrevista Con un Spammer de Inversión de Estafa Criptográfica

Las redes sociales luchan constantemente contra cuentas de bot no auténticas que envían mensajes directos a los usuarios que promueven plataformas de inversión en criptomonedas fraudulentas. Lo que sigue es una entrevista con un hacker ruso responsable de una serie de agresivas campañas de spam criptográfico que recientemente provocaron varios grandes Mastodonte comunidades para detener temporalmente los nuevos registros. Según el hacker, su software de spam ha sido de uso privado hasta las últimas semanas, cuando se lanzó como código fuente abierto.

Renaud Chaput es un programador independiente que trabaja en la modernización y ampliación de la infraestructura del proyecto Mastodon, que incluye joinmastodon.org, mastodonte.en línea, y mastodonte.social. Chaput dijo que el 4 de mayo de 2023, alguien desató un torrente de spam dirigido a los usuarios de estas comunidades de Mastodontes a través de "menciones privadas", una especie de mensajería directa en la plataforma.

Los mensajes decían que los destinatarios habían obtenido un crédito de inversión en una plataforma de comercio de criptomonedas llamada moonxtrade[.] com. Chaput dijo que los spammers usaron más de 1.500 direcciones de Internet en 400 proveedores para registrar nuevas cuentas, que luego siguieron cuentas populares en Mastodon y enviaron menciones privadas a los seguidores de esas cuentas.

Desde entonces, los mismos spammers han utilizado este método para anunciar más de 100 dominios diferentes con temas de inversión criptográfica. Chaput dijo que en un momento de la semana pasada, el volumen de cuentas de bots registradas para la campaña de spam criptográfico comenzó a abrumar a los servidores que manejan nuevos registros en Mastodon.social.

"De repente pasamos de tres registros por minuto a 900 por minuto", dijo Chaput. "No había nada en el software Mastodon para detectar esa actividad, y el protocolo no está diseñado para manejar esto.”

Uno de los mensajes de estafa de inversión criptográfica promovidos en las campañas de spam en Mastodon este mes.

Buscando obtener un control temporal sobre la ola de spam, Chaput dijo que deshabilitó brevemente los registros de nuevas cuentas en mastodon.social y mastondon.en línea. Poco después de eso, esos mismos servidores sufrieron un ataque sostenido de denegación de servicio distribuido (DDoS).

Chaput dijo que quienquiera que estuviera detrás del DDoS era definitivamente no uso de herramientas DDoS de apuntar y hacer clic, como un servicio de arranque o estrés.

"Fueron tres horas sin parar, de 200.000 a 400.000 solicitudes por segundo", dijo Chaput sobre el DDoS. "Al principio, apuntaban a un camino, y cuando lo bloqueamos, comenzaron a aleatorizar las cosas. Durante tres horas, el ataque evolucionó varias veces.”

Chaput dice que las olas de spam se han calmado desde que adaptaron mastodon.social con un CAPTCHA, esas combinaciones de letras y números onduladas diseñadas para obstaculizar las herramientas automatizadas de creación de cuentas. Pero le preocupa que otras instancias de Mastodon no estén tan bien atendidas y puedan ser una presa fácil para estos spammers.

"No sabemos si este es el trabajo de una persona, o si está [relacionado con] el software o los servicios que se venden a otros", dijo Chaput a KrebsOnSecurity. "Estamos realmente impresionados por la escala de ti, que utiliza cientos de dominios y miles de direcciones de correo electrónico de Microsoft.”

Chaput dijo que una revisión de sus registros indica que muchas de las cuentas de spam de Mastodon recién registradas se registraron con las mismas credenciales 0auth, y que un dominio común a esas credenciales era quot[.] pw.

UN QUOT DIRECTO

El dominio quot[.] pw ha sido registrado y abandonado por varias partes desde 2014, pero los datos de registro más recientes disponibles a través de DomainTools.com muestra que se registró en marzo de 2020 a alguien en Krasnodar, Rusia, con la dirección de correo electrónico edgard011012@gmail.com.

Esta dirección de correo electrónico también está conectada a cuentas en varios foros de ciberdelincuencia rusos, incluidos "__edman__, "que tenía un historial de venta de" registros — (grandes cantidades de datos robados de muchas computadoras infectadas por bots — , así como de regalar el acceso a dispositivos pirateados de Internet de las Cosas (IoT).

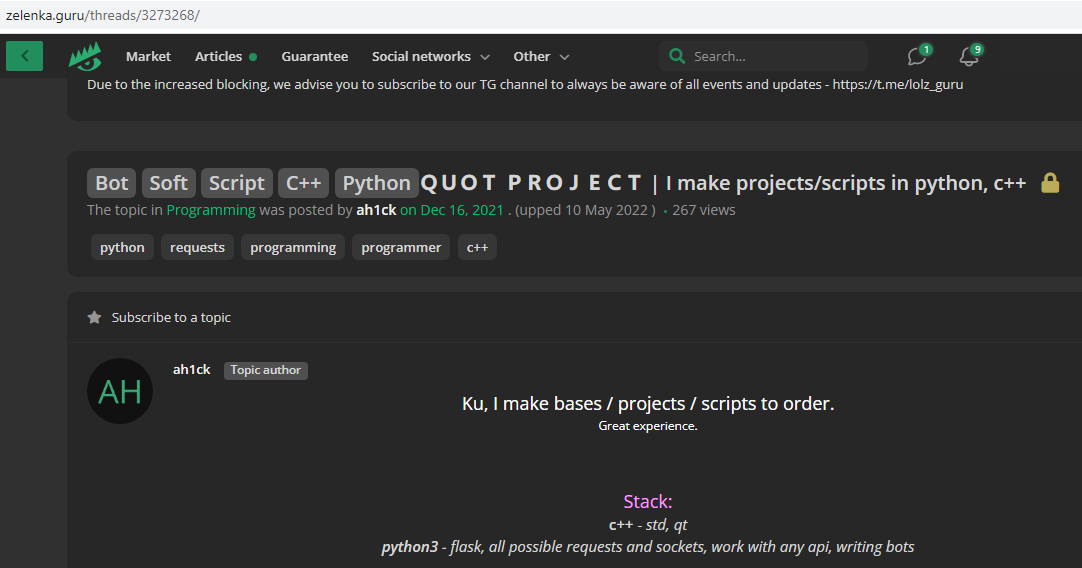

En septiembre de 2018, un usuario con el nombre "ципа"(fonéticamente "Cremallera"en ruso) registrado en el foro ruso de hacking Equipo Lolz uso de la edgard0111012@gmail.com dirección. En mayo de 2020, Zipper le dijo a otro miembro de Lolzteam que quot[.] pw era su dominio. Ese usuario anunció un servicio llamado "Proyecto Quot"lo que decía que podían ser contratados para escribir scripts de programación en Python y C++.

"Hago bots de Telegram y otra basura a bajo precio", dice un hilo de ventas de febrero de 2020 de Zipper.

Quotpw/ Ahick/ Edgard/ ципа anunciando sus servicios de codificación en esta publicación del foro traducida por Google.

Al hacer clic en el botón" abrir chat en Telegram " en la página de perfil de Lolzteam de Zipper, se inició una ventana de chat de mensajes instantáneos de Telegram donde el usuario Quotpw respondió casi de inmediato. Cuando se les preguntó si sabían que su dominio estaba siendo utilizado para administrar una botnet de spam que estaba lanzando instancias de Mastodon con spam de estafa criptográfica, Quotpw confirmó que el spam estaba impulsado por su software.

"Fue hecho para un círculo limitado de personas", dijo Quotpw, señalando que recientemente lanzaron el software bot como código abierto en GitHub.

Quotpw continuó diciendo que la botnet de spam funcionaba con más de los cientos de direcciones IP rastreadas por Chaput, y que estos sistemas eran en su mayoría representantes residenciales. Un proxy residencial generalmente se refiere a una computadora o dispositivo móvil que ejecuta algún tipo de software que permite que el sistema se use como un paso para el tráfico de Internet de otros.

Muy a menudo, este software proxy se instala subrepticiamente, como a través de un servicio "VPN gratuito" o una aplicación móvil. Los proxies residenciales también pueden referirse a hogares protegidos por enrutadores domésticos comprometidos que ejecutan credenciales predeterminadas de fábrica o firmware obsoleto.

Quotpw sostiene que han ganado más de $2,000 enviando aproximadamente 100,000 menciones privadas a usuarios de diferentes comunidades de Mastodontes en las últimas semanas. Quotpw dijo que su tasa de conversión para el mismo spam de mensajes directos impulsado por bot en En Twitter por lo general, es mucho más alto y más rentable, aunque admitieron que los ajustes recientes al CAPTCHA anti-bot de Twitter han puesto un obstáculo en sus ganancias de Twitter.

"Mis socios (soy programador) perdieron tiempo y dinero mientras ArkoseLabs (funcaptcha) introdujo nuevas precauciones en Twitter", escribió Quotpw en una respuesta de Telegram. "En Twitter, más spam y estafa criptográfica.”

Cuando se les preguntó si se sentían en conflicto por enviar spam a personas con invitaciones a estafas de criptomonedas, Quotpw dijo que en su ciudad natal "pagan más por ese trabajo que en trabajos 'blancos'", refiriéndose a trabajos de programación legítimos que no involucran malware, botnets, spam y estafas.

"Considere los salarios en Rusia", dijo Quotpw. "Cualquier spam se hace con fines de lucro y trae dinero ilegal a los spammers.”

LA CONEXIÓN DE VIENA

Poco después edgard011012@gmail.com registrado quot[.] pw, los registros de registro de WHOIS para el dominio se cambiaron nuevamente, a msr-sergey2015@yandex.ru, y a un número de teléfono en Austria: +43.6607003748.

Inteligencia Constella, una empresa que rastrea los datos vulnerados, encuentra que la dirección msr-sergey2015@yandex.ru se ha asociado con cuentas en el sitio de la aplicación móvil aptoide.com (usuario: CoolappsforAndroid) y vimeworld.ru que se crearon a partir de diferentes direcciones de Internet en Viena, Austria.

Una búsqueda en Skype en ese número de teléfono austriaco muestra que pertenece a un Sergey Proshutinskiy que enumera su ubicación como Viena, Austria. El primer resultado que aparece cuando uno busca ese nombre inusual en Google es perfil de LinkedIn para Sergey Proshutinskiy de Viena, Austria.

El perfil de LinkedIn de Proshutinskiy dice que es un estudiante de la Clase de 2024 en TGM, que es una escuela misionera cristiana en Austria. Su currículum también dice que es pasante de ciencia de datos en Grupo Mondi, un fabricante austriaco de envases y papel sostenibles.

Proshutinskiy no respondió a las solicitudes de comentarios.

Quotpw negó ser Sergey, y dijo que Sergey era un amigo que registró el dominio como regalo de cumpleaños y favor el año pasado.

"Inicialmente, lo compré por 300 rublos", explicó Quotpw. "La extensión costó 1300 rublos (caro). Esperé hasta que expiró y olvidé comprarlo. Después de eso, un amigo (Sergey) compró [el] dominio y me transfirió los derechos de acceso.”

"Ni siquiera es un especialista en seguridad de la información", dijo Quotpw sobre Sergey. "Mis amigos no pertenecen a este campo. Ninguno de mis amigos está involucrado en estafas u otras actividades de sombrero negro.”

Puede parecer poco probable que alguien se tome la molestia de enviar spam a los usuarios de Mastodon durante varias semanas utilizando una cantidad impresionante de recursos, todo por solo $2,000 en ganancias. Pero es probable que quien realmente esté ejecutando las diversas plataformas de estafa criptográfica anunciadas por los mensajes de spam de Quotpw pague generosamente por cualquier inversión generada por su spam.

De acuerdo con el FBI, pérdidas financieras por estafas de inversión en criptomonedas pérdidas reducidas para todos los demás tipos de delitos cibernéticos en 2022, pasando de $907 millones en 2021 a $2.57 mil millones el año pasado.

>>Más