Entretien Avec un Spammeur D'Investissement Crypto Scam

Les réseaux sociaux sont constamment aux prises avec des comptes de robots inauthentiques qui envoient des messages directs aux utilisateurs faisant la promotion de plateformes d'investissement frauduleuses en crypto-monnaie. Ce qui suit est une interview avec un pirate informatique russe responsable d'une série de campagnes agressives de spam cryptographique qui ont récemment incité plusieurs grands Mastodonte aux communautés de suspendre temporairement les nouvelles inscriptions. Selon le pirate informatique, leur logiciel de spam a été utilisé en privé jusqu'à ces dernières semaines, date à laquelle il a été publié sous forme de code open source.

Jean-François Chaput est un programmeur indépendant travaillant sur la modernisation et la mise à l'échelle de l'infrastructure du projet Mastodon-y compris joinmastodon.org, mastodonte.en ligne, et mastodonte.sociale. Chaput a déclaré que le 4 mai 2023, quelqu'un a déclenché un torrent de spam ciblant les utilisateurs de ces communautés Mastodon via des “mentions privées”, une sorte de messagerie directe sur la plateforme.

Les messages indiquaient que les destinataires avaient obtenu un crédit d'investissement sur une plateforme de trading de crypto-monnaie appelée commerce lunaire[.] avec. Chaput a déclaré que les spammeurs utilisaient plus de 1 500 adresses Internet sur 400 fournisseurs pour enregistrer de nouveaux comptes, qui suivaient ensuite des comptes populaires sur Mastodon et envoyaient des mentions privées aux abonnés de ces comptes.

Depuis lors, les mêmes spammeurs ont utilisé cette méthode pour annoncer plus de 100 domaines différents sur le thème de l'investissement crypto. Chaput a déclaré qu'à un moment donné la semaine dernière, le volume de comptes de robots enregistrés pour la campagne de spam cryptographique a commencé à submerger les serveurs qui gèrent les nouvelles inscriptions chez Mastodon.sociale.

” Nous sommes soudainement passés de trois inscriptions par minute à 900 par minute", a déclaré Chaput. "Il n'y avait rien dans le logiciel Mastodon pour détecter cette activité, et le protocole n'est pas conçu pour gérer cela.”

L'un des messages frauduleux d'investissement crypto promu dans les campagnes de spam sur Mastodon ce mois-ci.

Cherchant à maîtriser temporairement la vague de spam, Chaput a déclaré qu'il avait brièvement désactivé les enregistrements de nouveaux comptes sur mastodon.sociale et mastondonne.en ligne. Peu de temps après, ces mêmes serveurs ont subi une attaque par déni de service distribué (DDoS) soutenue.

Chaput a déclaré que celui qui était derrière le DDoS était définitivement non en utilisant des outils DDoS pointer-cliquer, comme un service de bottier ou de stresser.

“C'était trois heures non-stop, 200 000 à 400 000 requêtes par seconde”, a déclaré Chaput à propos des attaques DDoS. “Au début, ils ciblaient un chemin, et quand nous l'avons bloqué, ils ont commencé à randomiser les choses. En trois heures, l'attaque a évolué plusieurs fois.”

Chaput dit que les vagues de spam se sont calmées depuis qu'ils ont modernisé mastodon.social avec un CAPTCHA, ces combinaisons ondulées de lettres et de chiffres conçues pour contrecarrer les outils automatisés de création de compte. Mais il craint que d'autres instances Mastodon ne soient pas aussi bien dotées en personnel et ne soient des proies faciles pour ces spammeurs.

” Nous ne savons pas s'il s'agit du travail d'une seule personne ou s'il s'agit [de] logiciels ou de services vendus à d'autres", a déclaré Chaput à KrebsOnSecurity. “Nous sommes vraiment impressionnés par l'ampleur de l'informatique — en utilisant des centaines de domaines et des milliers d'adresses e-mail Microsoft.”

Chaput a déclaré qu'un examen de leurs journaux indique que de nombreux comptes de spam Mastodon nouvellement enregistrés ont été enregistrés en utilisant les mêmes informations d'identification 0auth, et qu'un domaine commun à ces informations d'identification était "[.]pw.

UN QUOT DIRECT

Le domaine quot[.] pw a été enregistré et abandonné par plusieurs parties depuis 2014, mais les données d'enregistrement les plus récentes disponibles via DomainTools.com montre qu'il a été enregistré en mars 2020 auprès d'une personne à Krasnodar, en Russie, avec l'adresse e-mail edgard011012@gmail.com.

Cette adresse e-mail est également connectée à des comptes sur plusieurs forums russes de cybercriminalité, notamment “__emancier__, "qui avait l'habitude de vendre des “journaux” — de grandes quantités de données volées sur de nombreux ordinateurs infectés par des robots-ainsi que de donner accès à des appareils piratés de l'Internet des objets (IoT).

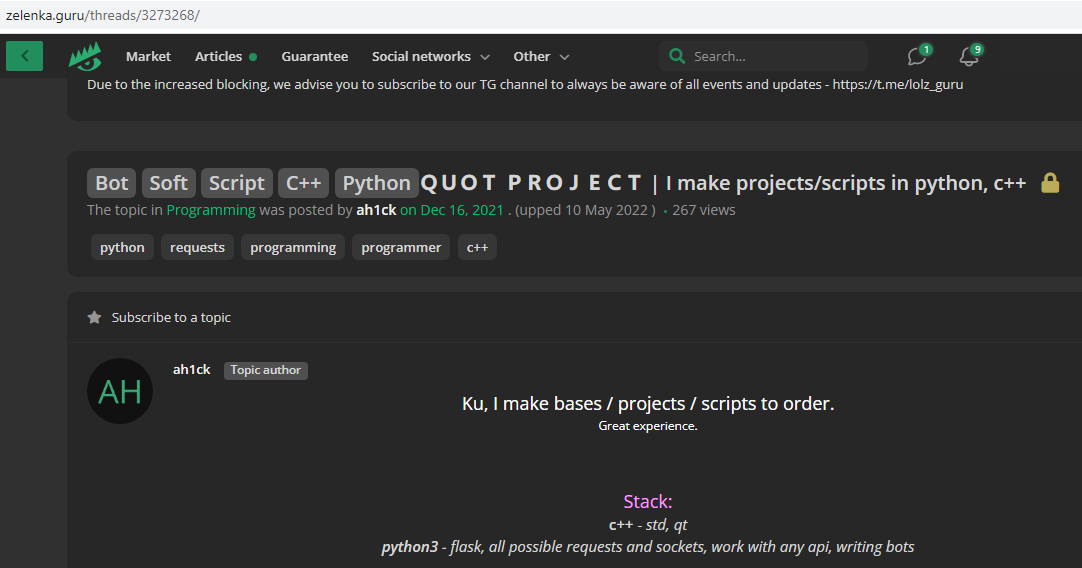

En septembre 2018, un utilisateur du nom “ципа"(phonétiquement “Fermeture Éclair"en russe) enregistré sur le forum de piratage russe Équipe Lolz en utilisant le edgard0111012@gmail.com adresse. En mai 2020, Zipper a déclaré à un autre membre de Lolzteam que" [.] pw était leur domaine. Cet utilisateur a annoncé un service appelé “Projet Quot"qui a dit qu'ils pourraient être embauchés pour écrire des scripts de programmation en Python et C++.

“Je fabrique des robots Telegram et d'autres déchets à moindre coût”, lit-on dans un fil de vente de février 2020 de Zipper.

Quotpw/ Ahick/ Edgard/ ципа faisant la publicité de ses services de codage dans cette publication de forum traduite par Google.

En cliquant sur le bouton "ouvrir le chat dans Telegram" sur la page de profil Lolzteam de Zipper, une fenêtre de discussion par messagerie instantanée Telegram a été lancée dans laquelle l'utilisateur Quotpw a répondu presque immédiatement. Lorsqu'on leur a demandé s'ils savaient que leur domaine était utilisé pour gérer un botnet de spam qui bombardait des instances Mastodon de spam frauduleux crypto, Quotpw a confirmé que le spam était alimenté par leur logiciel.

” Il a été conçu pour un cercle restreint de personnes", a déclaré Quotpw, notant qu'ils avaient récemment publié le logiciel de bot en open source sur GitHub.

Quotpw a poursuivi en disant que le botnet de spam était alimenté par bien plus que les centaines d'adresses IP suivies par Chaput, et que ces systèmes étaient pour la plupart procurations résidentielles. Un proxy résidentiel fait généralement référence à un ordinateur ou à un appareil mobile exécutant un certain type de logiciel qui permet au système d'être utilisé comme intermédiaire pour le trafic Internet provenant d'autres personnes.

Très souvent, ce logiciel proxy est installé subrepticement, par exemple via un service "VPN gratuit" ou une application mobile. Les proxys résidentiels peuvent également faire référence à des foyers protégés par des routeurs domestiques compromis exécutant des informations d'identification par défaut ou des micrologiciels obsolètes.

Quotpw maintient qu'ils ont gagné plus de 2 000 sending en envoyant environ 100 000 mentions privées aux utilisateurs de différentes communautés de mastodontes au cours des dernières semaines. Quotpw a déclaré que leur taux de conversion pour le même spam de message direct alimenté par un robot sur Sur Twitter est généralement beaucoup plus élevé et plus rentable, bien qu'ils aient concédé que les récents ajustements apportés au CAPTCHA anti-bot de Twitter ont pesé sur leurs revenus Twitter.

"Mes partenaires (je suis programmeur) ont perdu du temps et de l'argent pendant ArkoséLabs (funcaptcha) a introduit de nouvelles précautions sur Twitter”, a écrit Quotpw dans une réponse de télégramme. “Sur Twitter, plus de spam et d'arnaque cryptographique.”

Lorsqu'on leur a demandé s'ils se sentaient en conflit avec le fait de spammer les gens avec des invitations à des escroqueries par crypto — monnaie, Quotpw a déclaré dans leur ville natale “qu'ils paient plus pour un tel travail que pour des emplois” blancs "" - se référant à des emplois de programmation légitimes qui n'impliquent pas de logiciels malveillants, de botnets, de spams et escroqueries.

"Considérez les salaires en Russie", a déclaré Quotpw. “Tout spam est fait pour le profit et rapporte de l'argent illégal aux spammeurs.”

LA CONNEXION DE VIENNE

Peu de temps après edgard011012@gmail.com enregistré quot[.] pw, les enregistrements d'enregistrement WHOIS pour le domaine ont de nouveau été modifiés, pour msr-sergey2015@yandex.ru, et à un numéro de téléphone en Autriche: +43.6607003748.

Intelligence de Constelle, une entreprise qui suit les données violées, constate que l'adresse msr-sergey2015@yandex.ru a été associé à des comptes sur le site de l'application mobile aptoide.com (utilisateur: Coolapps pour Android) et vimeworld.ru qui ont été créés à partir de différentes adresses Internet à Vienne, en Autriche.

Une recherche dans Skype sur ce numéro de téléphone autrichien montre qu'il appartient à un Sergueï Prochoutinski qui indique son emplacement comme Vienne, Autriche. Le tout premier résultat qui apparaît lorsque l'on recherche ce nom inhabituel dans Google est un profil LinkedIn pour Sergey Proshutinskiy de Vienne, Autriche.

Le profil LinkedIn de Proshutinskiy indique qu'il est un étudiant de la promotion 2024 à TCM, qui est une école missionnaire chrétienne en Autriche. Son curriculum vitae indique également qu'il est stagiaire en science des données à Groupe Mondi, un fabricant autrichien d'emballages et de papiers durables.

M. Proshutinskiy n'a pas répondu aux demandes de commentaires.

Quotpw a nié être Sergey et a déclaré que Sergey était un ami qui avait enregistré le domaine comme cadeau d'anniversaire et faveur l'année dernière.

“Au départ, je l'ai acheté pour 300 roubles”, a expliqué Quotpw. “L'extension a coûté 1300 roubles (cher). J'ai attendu qu'il expire et j'ai oublié de l'acheter. Après cela, un ami (Sergey) a acheté [le] domaine et m'a transféré les droits d'accès.”

” Il n'est même pas un spécialiste de la sécurité de l'information", a déclaré Quotpw à propos de Sergey. "Mes amis n'appartiennent pas à ce domaine. Aucun de mes amis ne se livre à des escroqueries ou à d'autres activités au chapeau noir.”

Il peut sembler improbable que quelqu'un se donne autant de mal pour spammer les utilisateurs de Mastodon pendant plusieurs semaines en utilisant un nombre impressionnant de ressources — le tout pour seulement 2 000 profit de profit. Mais il est probable que celui qui exécute réellement les différentes plates-formes d'escroquerie cryptographiques annoncées par les messages de spam de Quotpw paie généreusement pour tous les investissements générés par leur spam.

Selon le FBI, pertes financières dues aux escroqueries d'investissement en crypto-monnaie des pertes réduites pour tous les autres types de cybercriminalité en 2022, passant de 907 millions de dollars en 2021 à 2,57 milliards de dollars l'an dernier.

>>Plus