Cómo Las Aplicaciones Maliciosas De Android Se Disfrazan

Los investigadores dicen que los proveedores de malware móvil han estado abusando de un error en el Android de Google plataforma que les permite introducir código malicioso en aplicaciones móviles y evadir las herramientas de escaneo de seguridad. Google dice que ha actualizado sus mecanismos de detección de malware de aplicaciones en respuesta a la nueva investigación.

El problema es un método de ofuscación de malware móvil identificado por investigadores de Tejido de amenazas, una empresa de seguridad con sede en Ámsterdam. Aleksandr Eremin, un analista senior de malware de la compañía, le dijo a KrebsOnSecurity que recientemente encontraron una serie de troyanos bancarios móviles que abusan de un error presente en todas las versiones del sistema operativo Android que implica corromper componentes de una aplicación para que sus nuevos bits malvados sean ignorados como inválidos por las populares herramientas de escaneo de seguridad móvil, mientras que la aplicación en su conjunto es aceptada como válida por el sistema operativo Android e instalada con éxito.

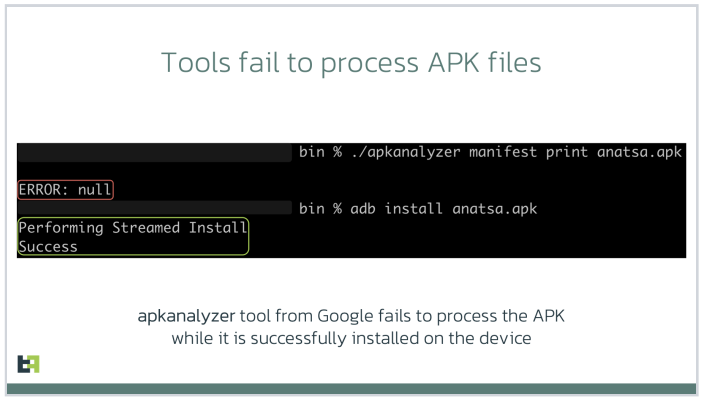

"Hay malware que está parcheando el .archivo apk [el archivo de instalación de la aplicación], por lo que la plataforma aún lo trata como válido y ejecuta todas las acciones maliciosas para las que está diseñado, mientras que al mismo tiempo muchas herramientas diseñadas para descomprimir y descompilar estas aplicaciones no procesan el código", explicó Eremin.

Eremin dijo que ThreatFabric ha visto este método de ofuscación de malware utilizado varias veces en el pasado, pero en abril de 2023 comenzó a encontrar muchas más variantes de familias de malware móvil conocidas que lo aprovechan para el sigilo. Desde entonces, la compañía ha atribuido este aumento a una oferta semiautomatizada de malware como servicio en el subsuelo del cibercrimen que ofuscará o" criptará " aplicaciones móviles maliciosas por una tarifa.

Eremin dijo que Google marcó su informe inicial del 9 de mayo de 2023 como de gravedad "alta". Más recientemente, Google les otorgó una recompensa por errores de $5,000, a pesar de que técnicamente no clasificó su hallazgo como una vulnerabilidad de seguridad.

"Esta fue una situación única en la que el problema reportado no se clasificó como una vulnerabilidad y no afectó al Proyecto de Código Abierto de Android (AOSP), pero resultó en una actualización de nuestros mecanismos de detección de malware para aplicaciones que podrían intentar abusar de este problema", dijo Google en una declaración escrita.

Google también reconoció que algunas de las herramientas que pone a disposición de los desarrolladores, que incluyen Analizador de APK - actualmente no analiza dichas aplicaciones maliciosas y las trata como inválidas, al tiempo que permite que se instalen en los dispositivos de los usuarios.

"Estamos investigando posibles soluciones para las herramientas de desarrollo y planeamos actualizar nuestra documentación en consecuencia", continuó la declaración de Google.

Imagen: ThreatFabric.

Según ThreatFabric, hay algunas señales reveladoras que los analizadores de aplicaciones pueden buscar que pueden indicar que una aplicación maliciosa está abusando de la debilidad para hacerse pasar por benigna. Para empezar, descubrieron que las aplicaciones modificadas de esta manera tienen Archivos de manifiesto de Android que contienen marcas de tiempo más recientes que el resto de los archivos del paquete de software.

De manera más crítica, el archivo de manifiesto en sí se cambiará para que el número de "cadenas" (texto sin formato en el código, como comentarios) especificado como presente en la aplicación coincida con el número real de cadenas en el software.

Una de las familias de malware móvil que se sabe que abusa de este método de ofuscación ha sido apodada Anatsa, que es un sofisticado troyano bancario basado en Android que normalmente se disfraza de una aplicación inofensiva para administrar archivos. El mes pasado, ThreatFabric detallado cómo los delincuentes detrás de Anatsa comprarán aplicaciones de administración de archivos abandonadas y antiguas, o crearán las suyas propias y dejarán que las aplicaciones acumulen una base de usuarios considerable antes de actualizarlas con componentes maliciosos.

ThreatFabric dice que Anatsa se hace pasar por visores de PDF y otras aplicaciones de administración de archivos porque este tipo de aplicaciones ya tienen permisos avanzados para eliminar o modificar otros archivos en el dispositivo host. La compañía estima que las personas detrás de Anatsa han entregado más de 30,000 instalaciones de su troyano bancario a través de campañas de malware en curso de Google Play Store.

Google ha sido criticado en los últimos meses por no vigilar de manera más proactiva su Play Store en busca de aplicaciones maliciosas, o para aplicaciones que alguna vez fueron legítimas y que luego se vuelven deshonestas. Esta historia de mayo de 2023 desde Ars Technica acerca de una aplicación de grabación de pantalla anteriormente benigna que se volvió maliciosa después de obtener 50,000 usuarios, señala que Google no comenta cuando se descubre malware en su plataforma, más allá de agradecer a los investigadores externos que lo encontraron y decir que la compañía elimina el malware tan pronto como se entera de ello.

"La compañía nunca ha explicado qué causa que sus propios investigadores y el proceso de escaneo automatizado pierdan aplicaciones maliciosas descubiertas por personas externas", Ars' Dan Goodin escribió. "Google también se ha mostrado reacio a notificar activamente a los usuarios de Play una vez que se entera de que fueron infectados por aplicaciones promocionadas y puestas a disposición por su propio servicio.”

La historia de Ars menciona un cambio potencialmente positivo de Google en los últimos tiempos: una medida preventiva disponible en las versiones de Android 11 y superiores que implementa la "hibernación de aplicaciones", que pone las aplicaciones que han estado inactivas en un estado de hibernación que elimina los permisos de tiempo de ejecución otorgados anteriormente.

>>Más