Comment Les Applications Android Malveillantes Se Déguisent

Les chercheurs disent que les fournisseurs de logiciels malveillants mobiles ont abusé d'un bogue dans le Télécharger Google Android plateforme qui leur permet d'introduire du code malveillant dans les applications mobiles et d'échapper aux outils d'analyse de sécurité. Google dit qu'il a mis à jour ses mécanismes de détection des logiciels malveillants d'application en réponse à la nouvelle recherche.

En cause, une méthode d'obscurcissement des logiciels malveillants mobiles identifiée par des chercheurs de Tissu de menaces, une entreprise de sécurité basée à Amsterdam. Alexandre Eremine, un analyste principal des logiciels malveillants de la société, a déclaré à KrebsOnSecurity qu'ils avaient récemment rencontré un certain nombre de chevaux de Troie bancaires mobiles abusant d'un bogue présent dans toutes les versions du système d'exploitation Android qui implique la corruption des composants d'une application afin que ses nouveaux bits maléfiques soient ignorés comme invalides par les outils d'analyse de sécurité mobile populaires, tandis que l'application dans son ensemble est acceptée comme valide par le système d'exploitation Android et installée avec succès.

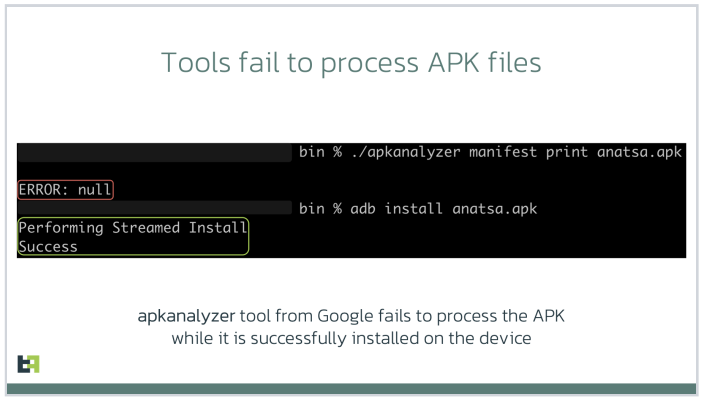

“Il y a un malware qui corrige le .fichier apk [le fichier d'installation de l'application], de sorte que la plate-forme le traite toujours comme valide et exécute toutes les actions malveillantes pour lesquelles il est conçu, alors qu'en même temps de nombreux outils conçus pour décompresser et décompiler ces applications ne parviennent pas à traiter le code”, a expliqué Eremin.

Eremin a déclaré que ThreatFabric avait vu cette méthode d'obscurcissement des logiciels malveillants utilisée à quelques reprises dans le passé, mais en avril 2023, il a commencé à trouver de nombreuses autres variantes de familles de logiciels malveillants mobiles connues l'exploitant pour la furtivité. La société a depuis attribué cette augmentation à une offre semi-automatisée de logiciels malveillants en tant que service dans le cybercrime souterrain qui obscurcira ou "cryptera" les applications mobiles malveillantes moyennant des frais.

Eremin a déclaré que Google avait signalé son rapport initial du 9 mai 2023 comme étant d'une gravité “élevée". Plus récemment, Google leur a attribué une prime de bogue de 5 000$, même s'il n'a pas techniquement classé leur découverte comme une faille de sécurité.

” Il s'agissait d'une situation unique dans laquelle le problème signalé n'a pas été classé comme une vulnérabilité et n'a pas eu d'impact sur le projet Open Source Android (PSBA), mais a entraîné une mise à jour de nos mécanismes de détection des logiciels malveillants pour les applications qui pourraient tenter d'abuser de ce problème", a déclaré Google dans une déclaration écrite.

Google a également reconnu que certains des outils qu'il met à la disposition des développeurs, notamment Analyseur APK - actuellement, ne parvient pas à analyser ces applications malveillantes et à les traiter comme invalides, tout en leur permettant d'être installées sur les appareils des utilisateurs.

” Nous étudions des correctifs possibles pour les outils de développement et prévoyons de mettre à jour notre documentation en conséquence", poursuit le communiqué de Google.

Image: Tissu de menace.

Selon ThreatFabric, il existe quelques signes révélateurs que les analyseurs d'applications peuvent rechercher et qui peuvent indiquer qu'une application malveillante abuse de la faiblesse pour se faire passer pour bénigne. Pour commencer, ils ont constaté que les applications modifiées de cette manière ont Fichiers manifestes Android qui contiennent des horodatages plus récents que le reste des fichiers du progiciel.

Plus important encore, le fichier manifeste lui-même sera modifié de sorte que le nombre de “chaînes” — du texte brut dans le code, comme des commentaires — spécifié comme présent dans l'application corresponde au nombre réel de chaînes dans le logiciel.

L'une des familles de logiciels malveillants mobiles connues pour abuser de cette méthode d'obscurcissement a été surnommée Anatsa, qui est un cheval de Troie bancaire sophistiqué basé sur Android qui est généralement déguisé en une application inoffensive pour la gestion des fichiers. Le mois dernier, ThreatFabric détaillé comment les escrocs derrière Anatsa achèteront des applications de gestion de fichiers plus anciennes et abandonnées, ou créeront les leurs et laisseront les applications constituer une base d'utilisateurs considérable avant de les mettre à jour avec des composants malveillants.

ThreatFabric indique qu'Anatsa se fait passer pour des visionneuses PDF et d'autres applications de gestion de fichiers, car ces types d'applications disposent déjà d'autorisations avancées pour supprimer ou modifier d'autres fichiers sur le périphérique hôte. La société estime que les personnes derrière Anatsa ont livré plus de 30 000 installations de leur cheval de Troie bancaire via des campagnes de logiciels malveillants en cours sur le Google Play Store.

Google a été critiqué ces derniers mois pour ne pas avoir contrôlé de manière plus proactive son Play Store pour les applications malveillantes, ou pour les applications autrefois légitimes qui deviennent plus tard des voyous. Cette histoire de mai 2023 à partir de Ars Technique à propos d'une application d'enregistrement d'écran autrefois bénigne qui est devenue malveillante après avoir recueilli 50 000 utilisateurs, Google ne fait aucun commentaire lorsque des logiciels malveillants sont découverts sur sa plate-forme, au-delà de remercier les chercheurs extérieurs qui les ont trouvés et de dire que l'entreprise supprime les logiciels malveillants dès qu'elle en a connaissance.

“La société n'a jamais expliqué ce qui fait que ses propres chercheurs et son processus d'analyse automatisé manquent des applications malveillantes découvertes par des étrangers", Ars’ Tout à propos de Dan Goodin a écrit. "Google a également hésité à informer activement les utilisateurs de Play une fois qu'il a appris qu'ils étaient infectés par des applications promues et mises à disposition par son propre service.”

L'histoire d'Ars mentionne un changement potentiellement positif de Google ces derniers temps: une mesure préventive disponible dans les versions Android 11 et supérieures qui implémente “l'hibernation des applications", qui met les applications qui étaient en veille dans un état d'hibernation qui supprime leurs autorisations d'exécution précédemment accordées.

>>Plus