Por Qué Los Servicios De Cifrado De Malware Merecen Más Escrutinio

Si opera un negocio de delitos cibernéticos que se basa en la difusión de software malicioso, probablemente también dedique mucho tiempo a disfrazar o "cifrar" su malware para que parezca benigno para los productos antivirus y de seguridad. De hecho, el proceso de" encriptación " de malware es lo suficientemente complejo y lento como para que los ciberdelincuentes más serios subcontraten esta función crítica a un puñado de terceros de confianza. Esta historia explora la historia y la identidad detrás de Cryptor[.] negocio, un servicio de cifrado de larga duración en el que confían algunos de los nombres más importantes del cibercrimen.

Prácticamente todo el malware que se implementa para su uso en el robo de datos en algún momento debe estar encriptado. Este proceso altamente técnico y laborioso implica alterar de forma iterativa la apariencia y el comportamiento de un archivo malicioso hasta que ya no active las alarmas cuando lo escaneen diferentes herramientas antivirus.

Los proveedores de malware experimentados entienden que si no cifran continuamente su malware antes de enviarlo, las herramientas de seguridad marcarán muchas más de las enfermedades digitales que intentan propagar. En resumen, si está ejecutando una empresa de delitos cibernéticos y no está equipado para manejar este proceso de cifrado usted mismo, probablemente deba pagarle a otra persona para que lo haga por usted.

Gracias a la gran demanda de servicios de cifrado confiables, hay innumerables ciberdelincuentes que han colgado sus tejas como proveedores de servicios de cifrado. Sin embargo, la mayoría de estas personas no parecen ser muy buenas en lo que hacen, porque la mayoría pronto está fuera del negocio.

Un destacado es Cryptor[.] biz. Este servicio es realmente recomendado por los proveedores de la Malware ladrón de información RedLine, que es un kit de malware popular y potente que se especializa en robar datos de las víctimas y, a menudo,se utiliza para sentar las bases de los ataques de ransomware. Cryptor[.] biz también se ha recomendado a los clientes del Familia de malware depredador ladrón de información (a través de los canales de soporte de Telegram del malware).

QUIÉN DIRIGE CRYPTOR[.] BIZ?

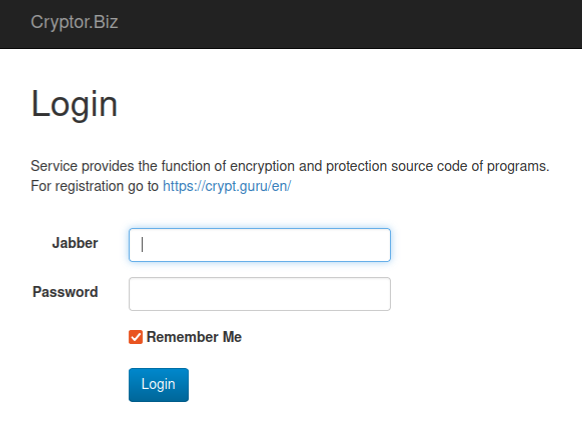

Tan bueno como Cryptor[.] biz puede estar ofuscando malware, su propietario no parece haber hecho un gran trabajo cubriendo sus propias huellas. Los registros de registro para el sitio web Cryptor[.] los negocios están ocultos detrás de los servicios de protección de la privacidad, pero la página de inicio del sitio dice que los clientes potenciales deben registrarse visitando el dominio cripta[.] gurú, o enviando un mensaje instantáneo Jabber a la dirección "masscrypt@exploit.im.”

Cripta[.] los registros de registro del gurú también están ocultos, pero registros pasivos del sistema de nombres de dominio (DNS) para ambos cryptor[.] biz y cripta[.] guru muestra que en 2018 los dominios reenviaban el correo electrónico entrante a la dirección obelisk57@gmail.com.

Firma de inteligencia cibernética Intel 471 informes que obelisk57@gmail.com se utilizó para registrar una cuenta en el foro Software negro bajo el apodo "Kerens."Mientras tanto, la dirección de Jabber masscrypt@exploit.im se ha asociado con el usuario Kerens en el foro de hacking ruso Explotar desde 2011 hasta la actualidad.

La página de inicio de sesión de Cryptor dot biz contiene varias pistas sobre quién ejecuta el servicio.

La primera publicación de Kerens sobre Exploit en 2011 fue una revisión negativa de un popular servicio de cifrado anterior a Cryptor[.] negocio llamado Cripta VIP, que Kerens acusó de ser "de mierda" y poco confiable. Pero Intel 471 descubre que después de su revisión crítica de VIP Crypt, Kerens no volvió a publicar públicamente sobre Exploit durante otros cuatro años hasta octubre de 2016, cuando de repente comenzaron a anunciar Cryptor[.] biz.

Intel 471 encontró que Kerens usó la dirección de correo electrónico pepyak@gmail.com, que también se utilizó para registrar cuentas de Kerens en los foros de piratería en ruso Verificado y Damagelab.

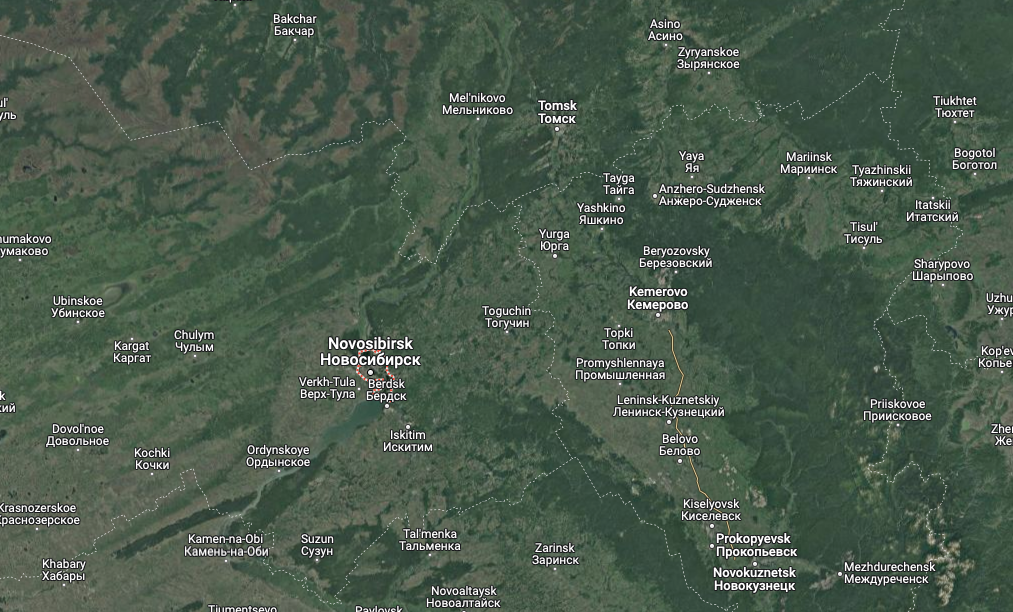

Irónicamente, Verified ha sido pirateado varias veces a lo largo de los años, con sus mensajes privados y detalles de registro de usuarios filtrados en línea. Esos registros indican que el usuario Kerens se registró en Verified en marzo de 2009 desde una dirección de Internet en Novosibirsk, una ciudad en la región de Siberia meridional de Rusia.

En 2010, alguien con el nombre de usuario Pepyak en el foro de afiliados en ruso GoFuckBiz[.] com compartieron que normalmente dividen su tiempo durante el año entre vivir en Siberia (durante los meses más suaves) y Tailandia(cuando Novosibirsk suele estar a -15 °C/ °5F).

Por ejemplo, en una conversación sobre el mejor automóvil para comprar para navegar por carreteras de mala calidad, Pepyak declaró: "Tenemos carreteras de mierda en Siberia."En enero de 2010, Pepyak preguntó a la comunidad de GoFuckBiz dónde se podía encontrar un buen módem basado en USB en Phuket, Tailandia .

DomainTools.com dice la dirección de correo electrónico pepyak@gmail.com se utilizó para registrar 28 nombres de dominio a lo largo de los años, incluido un sitio web de ventas de automóviles ruso ahora desaparecido llamado "autodoska[.] negocio."DomainTools muestra que este sitio web se registró en 2008 a Yuri Churnov de Sebastpol, Crimea (antes de la anexión rusa de Crimea en 2014, la península era parte de Ucrania).

Los registros WHOIS de autodoska[.] biz se cambiaron en 2010 a Sergey Purtov (pepyak@gmail.com) de Yurga, una ciudad de Rusia Óblast de Kemerovo, que es un área relativamente poblada en Siberia Occidental que se encuentra junto a Novosibirsk.

Una vista satelital de la región que incluye Novosibirsk, Yurga y Kemerovo Oblast. Imagen: Google Maps.

Muchos de los 28 dominios registrados en pepyak@gmail.com tener otra dirección de correo electrónico en sus registros de registro: unforgiven57@mail.ru. De acuerdo con DomainTools, la dirección de correo electrónico No Perdonada se usó para registrar aproximadamente una docena de dominios, incluidos tres que se registraron originalmente en la dirección de correo electrónico de Keren: pepyak@gmail.com (por ejemplo, antivirusxp09[.] com).

Uno de los dominios registrados en 2006 a la dirección unforgiven57@mail.ru fue thelib[.] ru, que durante muchos años fue un lugar para descargar libros electrónicos pirateados. DomainTools dice thelib[.] ru se registró originalmente a nombre de un Sergey U Purtov.

La mayoría de las dos docenas de dominios registrados en pepyak@gmail.com compartió un servidor en un punto con una pequeña cantidad de otros dominios, incluidos móvil-suave[.] su, que se registró en la dirección de correo electrónico spurtov@gmail.com.

CDEK, una empresa de entrega urgente con sede en Novosibirsk, aparentemente fue pirateada en algún momento porque la empresa de inteligencia cibernética Inteligencia Constella encontró que su base de datos muestra la dirección de correo electrónico spurtov@gmail.com fue asignado a un Sergey Yurievich Purtov (Сергей Юрьевич Пуртов).

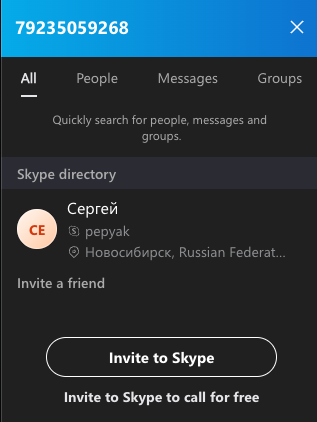

DomainTools dice el mismo número de teléfono en los registros de registro de autodoska[.] biz (+7.9235059268) se utilizó para proteger otros dos dominios — bilis[.] ru y la biblioteca[.] ru, ambos de los cuales fueron registrados a nombre de un Sergey Y Purtov.

Una búsqueda en el número de teléfono 79235059268 en Skype revela que estos dígitos pertenecen a un "Sergey" de Novosibirsk con el nombre de usuario ahora familiar: Pepyak.

Una búsqueda en el número de teléfono 79235059268 en Skype revela que estos dígitos pertenecen a un "Sergey" de Novosibirsk con el nombre de usuario ahora familiar: Pepyak.

Cerrando el círculo, Constella Intelligence muestra que varias cuentas en línea están vinculadas a la dirección de correo electrónico unforgiven57@mail.ru con frecuencia confiaba en la contraseña algo única, "plk139t51zConstella dice que la misma contraseña se usó para solo un puñado de otras direcciones de correo electrónico, que incluyen gumboldt@gmail.com.

Muestran registros de clientes pirateados de CDEK gumboldt@gmail.com estaba vinculado a un cliente llamado Sergey Yurievich Purtov. DomainTools descubrió que prácticamente todos los 15 nombres de dominio registrados en gumboldt@gmail.com (incluido el anteriormente mencionado mobile-soft[.] su) en un momento dado se registraron para spurtov@gmail.com.

Intel 471 informa que gumboldt@gmail.com se utilizó en 2009 para registrar a un usuario por el apodo "Kolumb"en el foro ruso de piratería Antichat. De las publicaciones de Kolumb en Antichat, parece que este usuario estaba interesado principalmente en comprar acceso a computadoras comprometidas dentro de Rusia.

Luego, en diciembre de 2009, Kolumb dijo que necesitaban desesperadamente un servicio de cifrado confiable o un criptógrafo de tiempo completo.

"Necesitamos una persona que encripte el software todos los días, a veces incluso un par de veces al día", escribió Kolumb en Antichat.

Purtov no respondió a las solicitudes de comentarios enviadas a ninguna de las direcciones de correo electrónico a las que se hace referencia en este informe. Mail.ru respondió que la dirección de correo electrónico spurtov@mail.ru ya no está activo.

ANÁLISIS

Como Krebsonseguridad opinó sobre Mastodon a principios de esta semana, tiene mucho sentido que los investigadores de ciberseguridad y las fuerzas del orden centren su atención en los principales actores en el espacio de la criptografía, por varias razones. Lo más importante es que los ciberdelincuentes que ofrecen servicios de cifrado probados en el tiempo también tienden a estar entre los codificadores maliciosos más experimentados y conectados del planeta.

Piénselo de esta manera: Por definición, un servicio de cifrado escanea y examina todo tipo de malware antes esos nuevos desagradables se sueltan por primera vez en la naturaleza. Este hecho por sí solo debería hacer de estas empresas delictivas un objetivo principal de las empresas de ciberseguridad que buscan obtener información más oportuna sobre el nuevo malware.

Además, una revisión de innumerables publicaciones y mensajes privados de Pepyak y otros proveedores de cifrado muestra que un servicio de cifrado exitoso tendrá contacto directo y frecuente con algunos de los autores de malware más avanzados del mundo.

En resumen, infiltrarse o interrumpir un servicio de cifrado confiable puede ser una excelente manera de ralentizar o incluso dejar de lado una gran cantidad de operaciones de cibercrimen a la vez.

Más información sobre la industria de la criptografía:

Este Servicio Ayuda a Los Autores de Malware A Corregir Fallas en Su Código

El Antivirus ha Muerto: ¡Viva el Antivirus!

>>Más