Los Turistas Se Delatan Mirando Hacia Arriba. Lo Mismo Ocurre Con La Mayoría De Los Intrusos De La Red.

En las grandes áreas metropolitanas, los turistas a menudo son fáciles de detectar porque están mucho más inclinados que los lugareños a mirar hacia arriba en los rascacielos circundantes. Los expertos en seguridad dicen que esta misma dinámica turística es un claro indicio de prácticamente todas las intrusiones informáticas que conducen a ataques devastadores como el robo de datos y el ransomware, y que más organizaciones deberían establecer cables de trampa virtuales simples que suenen la alarma cuando se detecten usuarios y dispositivos autorizados que exhiben este comportamiento.

En una entrada de blog publicada el mes pasado, Cisco Talos dijo que estaba viendo un preocupante " aumento en la tasa de ataques de alta sofisticación en la infraestructura de red."La advertencia de Cisco se produce en medio de una serie de rescates de datos exitosos y ataques de ciberespionaje patrocinados por el Estado dirigidos a algunas de las redes mejor defendidas del planeta.

Pero a pesar de su creciente complejidad, una gran cantidad de intrusiones iniciales que conducen al robo de datos podrían cortarse de raíz si más organizaciones comenzaran a buscar los signos reveladores de ciberdelincuentes recién llegados que se comportan como turistas de la red, dice Cisco.

"Una de las cosas más importantes de las que hablar aquí es que en cada uno de los casos que hemos visto, los actores de amenazas están dando el tipo de 'primeros pasos' que tomaría alguien que quiera comprender (y controlar) su entorno", dijo Cisco Hazel Burton escribió. "Los ejemplos que hemos observado incluyen actores de amenazas que realizan un 'show config', 'show interface', 'show route',' show arp table 'y un' show CDP neighbor'."Todas estas acciones dan a los atacantes una imagen de la perspectiva de la red de un enrutador y una comprensión de qué punto de apoyo tienen.”

Alerta de Cisco en cuestión ataques de espionaje de China y Rusia eso abusó de las vulnerabilidades en los enrutadores de red antiguos y al final de su vida útil. Pero a un nivel muy importante, no importa cómo o por qué los atacantes consiguieron ese punto de apoyo inicial en su red.

Podría ser vulnerabilidades de día cero en el firewall de su red o dispositivo de transferencia de archivos. Su preocupación más inmediata y principal tiene que ser: ¿Qué tan rápido puede detectar y separar ese punto de apoyo inicial?

El mismo comportamiento turístico que Cisco describió a los atacantes que exhiben frente a enrutadores más antiguos también es increíblemente común al principio de los ataques de ransomware y rescate de datos, que a menudo se desarrollan en secreto durante días o semanas a medida que los atacantes identifican y comprometen metódicamente los activos de red clave de una víctima.

Estas situaciones de rehenes virtuales generalmente comienzan con los intrusos que compran el acceso a la red del objetivo desde corredores de la web oscura que revenden el acceso a credenciales robadas y computadoras comprometidas. Como resultado, cuando los posibles ladrones de datos utilizan por primera vez esos recursos robados, casi invariablemente los atacantes ejecutarán una serie de comandos básicos que le pedirán al sistema local que confirme exactamente quiénes y dónde están en la red de la víctima.

Esta realidad fundamental sobre los ciberataques modernos, que los ciberdelincuentes casi siempre se orientan "buscando" quién y dónde se encuentran al ingresar a una red extranjera por primera vez, forma el modelo de negocio de una empresa de seguridad innovadora llamada Thinkst, que regala cables trampa o "canarios" fáciles de usar que pueden activar una alerta cada vez que se presencia todo tipo de actividad sospechosa.

"Muchas personas han señalado que hay un puñado de comandos que son abrumadoramente ejecutados por atacantes en hosts comprometidos( y rara vez por usuarios/uso regulares)", explica el sitio web de Thinkst. "Alerta confiable cuando un usuario en su servidor de firma de código ejecuta whoami .exe puede significar la diferencia entre atrapar un compromiso en la semana 1 (antes de que los atacantes se atrincheren) y aprender sobre el ataque a CNN.”

Estos canarios, o" tokens canarios", están destinados a estar incrustados dentro de archivos normales, actuando como una baliza web o un error web que rastrea cuando alguien abre un correo electrónico.

El sitio web Canary Tokens de Thinkst Canary enumera casi dos docenas de canarios personalizables gratuitos.

"Imagínese hacer eso, pero para lecturas de archivos, consultas de bases de datos, ejecuciones de procesos o patrones en archivos de registro", el Documentación de Tokens Canary explica. "Canarytokens hace todo esto y más, lo que le permite implantar trampas en sus sistemas de producción en lugar de configurar honeypots separados .”

Thinkst opera junto con una industria floreciente que ofrece los llamados servicios de" engaño "o" honeypot", aquellos diseñados para confundir, interrumpir y enredar a los intrusos de la red. Pero en una entrevista con KrebsOnSecurity, fundador y CEO de Thinkst Haroon Meer dijo que la mayoría de las técnicas de engaño implican cierto grado de arrogancia.

"Es decir, tendrás equipos de engaño en tu red jugando a espiar contra espiar con personas que intentan entrar, y se convierte en todo un asunto de contrainteligencia", dijo Meer. "Nadie tiene tiempo para eso. En cambio, estamos diciendo literalmente lo contrario: que probablemente tenga todos estos proyectos [de mejora de la seguridad] que van a llevar una eternidad. Pero mientras haces todo eso, solo suelta estos 10 canarios, porque todo lo demás va a llevar mucho tiempo.”

La idea aquí es colocar trampas en áreas sensibles de su red o aplicaciones web donde pocos usuarios autorizados deberían pisar. Es importante destacar que los tokens canary en sí mismos son inútiles para un atacante. Por ejemplo, ese token de AWS canary se parece a las claves digitales de su nube, pero el token en sí no ofrece acceso. Es solo un señuelo para los malos, y recibes una alerta cuando y si alguna vez se toca.

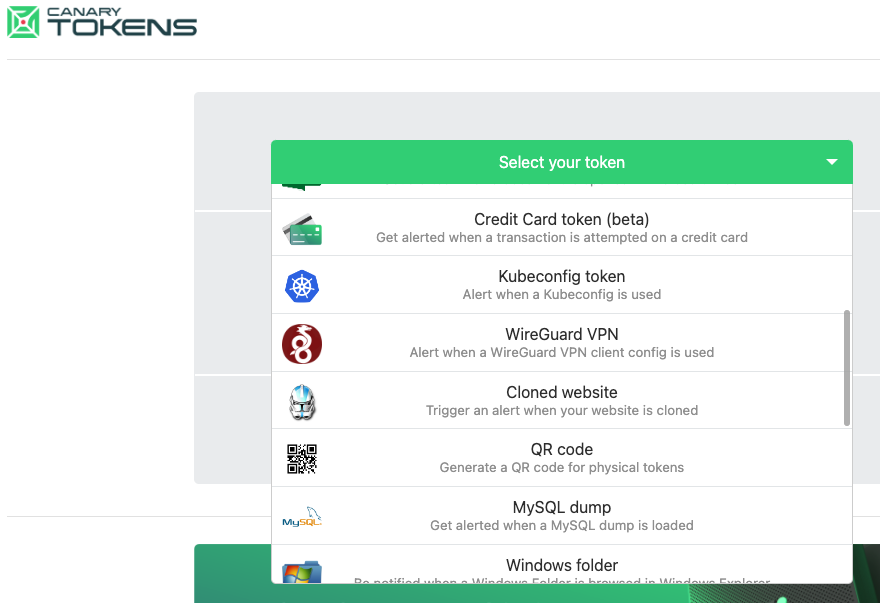

Una cosa buena de los tokens canary es que Thinkst los regala de forma gratuita. Dirígete a canarytokens.org, y elija de un menú desplegable de tokens disponibles, que incluyen:

- un token de error/ URL web, diseñado para alertar cuando se visita una URL en particular;

- un token DNS, que alerta cuando se solicita un nombre de host;

- un token de AWS, que alerta cuando se utiliza una clave específica de Amazon Web Services;

- un token "exe personalizado", para alertar cuando se ejecuta un archivo ejecutable o DLL específico de Windows;

- un token de "comando sensible", para alertar cuando se ejecuta un comando de Windows sospechoso.

- un token de Microsoft Excel/Word, que alerta cuando se accede a un archivo específico de Excel o Word.

Al igual que un letrero de "pintura húmeda" a menudo alienta a las personas a tocar una superficie recién pintada de todos modos, los atacantes a menudo no pueden ayudarse a sí mismos cuando ingresan a una red extranjera y se topan con lo que parecen ser activos digitales clave, dice Meer.

"Si un atacante aterriza en su servidor y encuentra una clave para su entorno de nube, es realmente difícil para ellos no intentarlo una vez", dijo Meer. "Además, cuando este tipo de actores aterrizan en una red, tienen que orientarse, y mientras lo hacen, van a hacer tropezar a los canarios.”

Meer dice que los tokens canary tienen la misma probabilidad de hacer tropezar a los atacantes que los "equipos rojos", expertos en seguridad contratados o empleados por empresas que buscan sondear continuamente sus propios sistemas informáticos y redes en busca de debilidades de seguridad.

"El concepto y el uso de tokens canary me ha hecho dudar mucho en usar las credenciales obtenidas durante un compromiso, en lugar de encontrar medios alternativos para un objetivo final", escribió Shubham Shah, probador de penetración y cofundador de la empresa de seguridad Nota de Evaluación. "Si el objetivo es aumentar el tiempo que tardan los atacantes, los tokens canary funcionan bien.”

Thinkst gana dinero vendiendo Canary Tools, que es una versión paga de Thinkst que funciona con un pequeño dispositivo de hardware diseñado para instalarse en la red local como un servidor de token canary.

"Si tienes un equipo defensivo sofisticado, puedes comenzar a poner estas cosas en lugares realmente interesantes", dijo Meer. "Todos dicen que sus cosas son simples, pero nos obsesionamos con ellas . Realmente tiene que ser tan simple que la gente no pueda estropearlo. Y si funciona, es la mejor inversión para su inversión en seguridad que obtendrá.”

Lecturas adicionales:

Lectura Oscura: Los Canarios de Credenciales Crean un Campo Minado para los Atacantes

NCC Group: Extender un Thinkst Canary para convertirlo en un Honeypot interactivo

Experiencia de Cruise Automation en la implementación de tokens Canary

>>Más