LastPass :' Horse Gone Barn Bolted ' es una contraseña segura

El servicio administrador de contraseñas LastPass ahora está obligando a algunos de sus usuarios a elegir contraseñas maestras más largas. LastPass dice que los cambios son necesarios para garantizar que todos los clientes estén protegidos por sus últimas mejoras de seguridad. Pero los críticos dicen que la medida es poco más que un truco de relaciones públicas que no hará nada para ayudar a innumerables usuarios tempranos cuyas bóvedas de contraseñas quedaron expuestas en una violación de 2022 en LastPass.

LastPass envió esta notificación a los usuarios a principios de esta semana.

LastPass les dijo a los clientes esta semana que se verían obligados a actualizar su contraseña maestra si tenía menos de 12 caracteres. LastPass instituyó oficialmente este cambio en 2018, pero un número no revelado de los clientes anteriores de la compañía nunca tuvo que aumentar la longitud de sus contraseñas maestras.

Esto es significativo porque en noviembre de 2022, LastPass reveló una violación en la que los piratas informáticos robaron bóvedas de contraseñas que contenían datos cifrados y de texto sin formato para más de 25 millones de usuarios.

Desde entonces, un goteo constante de robos de criptomonedas de seis cifras dirigidos a personas conscientes de la seguridad en toda la industria tecnológica ha llevado a algunos expertos en seguridad a concluir que es probable que los delincuentes hayan logrado abrir algunas de las bóvedas robadas de LastPass.

KrebsOnSecurity entrevistó el mes pasado a una víctima que recientemente vio más de tres millones de dólares en criptomonedas desviadas de su cuenta. Ese usuario se registró en LastPass hace casi una década, almacenó su frase semilla de criptomoneda allí y, sin embargo, nunca cambió su contraseña maestra, que era de solo ocho caracteres. Tampoco se vio obligado a mejorar su contraseña maestra.

Esa historia citó una investigación del creador de Adblock Plus Wladimir Palant, quien dijo que LastPass no actualizó a muchos clientes antiguos y originales a protecciones de cifrado más seguras que se ofrecieron a los clientes más nuevos a lo largo de los años.

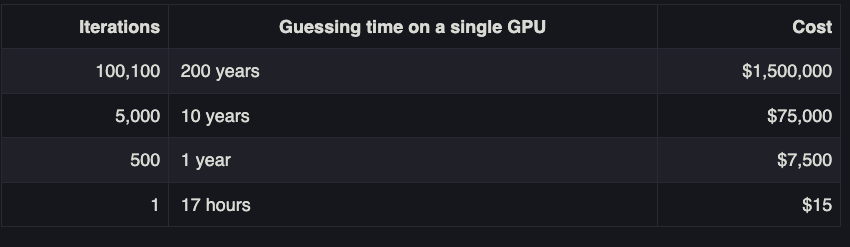

Por ejemplo, otra configuración predeterminada importante en LastPass es el número de "iteraciones" o cuántas veces se ejecuta su contraseña maestra a través de las rutinas de cifrado de la empresa. Cuantas más iteraciones, más tiempo tardará un atacante sin conexión en descifrar su contraseña maestra.

Palant dijo que para muchos usuarios antiguos de LastPass, la configuración predeterminada inicial para las iteraciones oscilaba entre " 1 "y " 500"."En 2013, los nuevos clientes de LastPass recibieron 5000 iteraciones de forma predeterminada . En febrero de 2018, LastPass cambió el valor predeterminado a 100.100 iteraciones. Y muy recientemente, aumentó eso nuevamente a 600,000. Aún así, Palant y otros afectados por la violación de 2022 en LastPass dicen que la configuración de seguridad de su cuenta nunca se actualizó por la fuerza.

Palant calificó esta última acción de LastPass como un truco de relaciones públicas.

"Enviaron este mensaje a todos, ya sea que tengan una contraseña maestra débil o no, de esta manera pueden culpar nuevamente a los usuarios por no respetar sus políticas", dijo Palant. "Pero acabo de iniciar sesión con mi contraseña débil y no estoy obligado a cambiarla. Enviar correos electrónicos es barato, pero una vez más no implementaron ninguna medida técnica para hacer cumplir este cambio de política.”

De cualquier manera, dijo Palant, los cambios no ayudarán a las personas afectadas por la violación de 2022.

"Estas personas necesitan cambiar todas sus contraseñas, algo que LastPass aún no recomienda", dijo Palant. "Pero de alguna manera ayudará con las brechas por venir.”

Karim Toubba, director ejecutivo de LastPass dicho cambio de la longitud de la contraseña maestra (o incluso la propia contraseña maestra) no está diseñado para abordar bóvedas ya robadas que están fuera de línea.

"Esto está destinado a proteger mejor las bóvedas en línea de los clientes y alentarlos a llevar sus cuentas a la configuración predeterminada estándar de LastPass de 2018 de un mínimo de 12 caracteres (pero podría optar por no participar)", dijo Toubba en un comunicado enviado por correo electrónico. "Sabemos que algunos clientes pueden haber elegido la conveniencia sobre la seguridad y haber utilizado contraseñas maestras menos complejas a pesar del estímulo para usar nuestro generador de contraseñas (u otros) para hacer lo contrario.”

Una funcionalidad básica de LastPass es que seleccionará y recordará contraseñas largas y complejas para cada uno de sus sitios web o servicios en línea. Para rellenar automáticamente las credenciales adecuadas en cualquier sitio web en el futuro, solo tiene que autenticarse en LastPass con su contraseña maestra.

LastPass siempre ha enfatizado que si pierde esta contraseña maestra, es una lástima porque no la almacenan y su cifrado es tan fuerte que ni siquiera pueden ayudarlo a recuperarla.

Pero los expertos dicen que todas las apuestas están apagadas cuando los ciberdelincuentes pueden tener en sus manos los datos cifrados de la bóveda en sí, en lugar de tener que interactuar con LastPass a través de su sitio web. Estos llamados ataques "fuera de línea" permiten a los malos realizar intentos ilimitados y sin restricciones de descifrado de contraseñas de "fuerza bruta" contra los datos cifrados utilizando computadoras potentes que pueden intentar millones de conjeturas de contraseñas por segundo.

Un gráfico en Entrada de blog de Palant ofrece una idea de cómo el aumento de las iteraciones de contraseñas aumenta drásticamente los costos y el tiempo que necesitan los atacantes para descifrar la contraseña maestra de alguien. Palant dijo que una sola tarjeta gráfica de alta potencia tardaría aproximadamente un año en descifrar una contraseña de complejidad promedio con 500 iteraciones, y aproximadamente 10 años en descifrar la misma contraseña a través de 5,000 iteraciones.

Imagen: palant.info

Sin embargo, estos números disminuyen radicalmente cuando un adversario determinado también tiene otros activos computacionales a gran escala a su disposición, como una operación de minería de bitcoin que puede coordinar la actividad de descifrado de contraseñas en múltiples sistemas potentes simultáneamente.

Es decir, los usuarios de LastPass cuyas bóvedas nunca se actualizaron a iteraciones más altas y cuyas contraseñas maestras eran débiles (menos de 12 caracteres) probablemente hayan sido un objetivo principal de ataques distribuidos de descifrado de contraseñas desde que las bóvedas de usuarios de LastPass fueron robadas a fines del año pasado.

Cuando se le preguntó por qué algunos usuarios de LastPass se quedaron atrás en los mínimos de seguridad más antiguos, Toubba dijo que un "pequeño porcentaje" de clientes tenía elementos dañados en sus bóvedas de contraseñas que impedían que esas cuentas se actualizaran correctamente a los nuevos requisitos y configuraciones.

"Hemos podido determinar que un pequeño porcentaje de clientes tiene elementos en sus bóvedas que están dañados y cuando anteriormente utilizamos scripts automatizados diseñados para volver a cifrar las bóvedas cuando se cambia la contraseña maestra o el recuento de iteraciones, no se completaron", dijo Toubba. "Estos errores no fueron aparentes originalmente como parte de estos esfuerzos y, a medida que los hemos descubierto, hemos estado trabajando para poder remediarlos y finalizar el re-cifrado.”

Nicholas Weaver, investigador de la Universidad de California, Berkeley Instituto Internacional de Informática (ICSI) y profesor de UC Davis, dijo que LastPass cometió un gran error hace años al no actualizar a la fuerza el recuento de iteraciones para los usuarios existentes.

"Y ahora esto es culpar a los usuarios, 'debería haber usado una frase de contraseña más larga', no a ellos por tener valores predeterminados débiles que nunca se actualizaron para los usuarios existentes", dijo Weaver. "LastPass en mi libro está un paso por encima del aceite de serpiente. Solía ser, 'Elija el administrador de contraseñas que desee', pero ahora lo soy mucho, ' Elija cualquier administrador de contraseñas menos LastPass.'”

Cuando se le preguntó por qué LastPass no recomienda que los usuarios cambien todas las contraseñas protegidas por la contraseña maestra cifrada que fue robada cuando la compañía fue pirateada el año pasado, Toubba dijo que es porque "los datos demuestran que la mayoría de nuestros clientes siguen nuestras recomendaciones (o más), y la probabilidad de forzar con éxito el cifrado de la bóveda se reduce considerablemente en consecuencia.”

"Hemos estado diciendo a los clientes desde diciembre de 2022 que deberían seguir las pautas recomendadas", continuó Toubba. "Y si no han seguido las pautas, les recomendamos que cambien sus contraseñas posteriores.”

>>Más