La Estafa de Actualización de Navegador Falso Recibe un Cambio de Imagen

Uno de los trucos de malware más antiguos del libro, los sitios web pirateados que afirman que los visitantes necesitan actualizar su navegador web antes de poder ver cualquier contenido, ha vuelto a la vida en los últimos meses. Una nueva investigación muestra que los atacantes detrás de uno de estos esquemas han desarrollado una forma ingeniosa de evitar que los expertos en seguridad o las fuerzas del orden retiren su malware: alojando los archivos maliciosos en una cadena de bloques de criptomonedas descentralizada y anónima.

En agosto de 2023, investigador de seguridad Randy McEoin escribió en su blog sobre una estafa que apodó Falsificación clara, que utiliza sitios pirateados de WordPress para ofrecer a los visitantes una página que afirma que necesita actualizar su navegador antes de poder ver el contenido.

Las alertas de navegador falsas son específicas del navegador que está utilizando, por lo que si navega por la Web con Chrome, por ejemplo, recibirá un mensaje de actualización de Chrome. Aquellos que son engañados para que hagan clic en el botón de actualización tendrán un archivo malicioso en su sistema que intenta instalar un troyano que roba información.

A principios de este mes, investigadores de la firma de seguridad con sede en Tel Aviv Laboratorios Guardio dijeron que rastrearon una versión actualizada de la estafa ClearFake que incluía una evolución importante. Anteriormente, el grupo había almacenado sus archivos de actualización maliciosos en Cloudflare, Guard.io said.

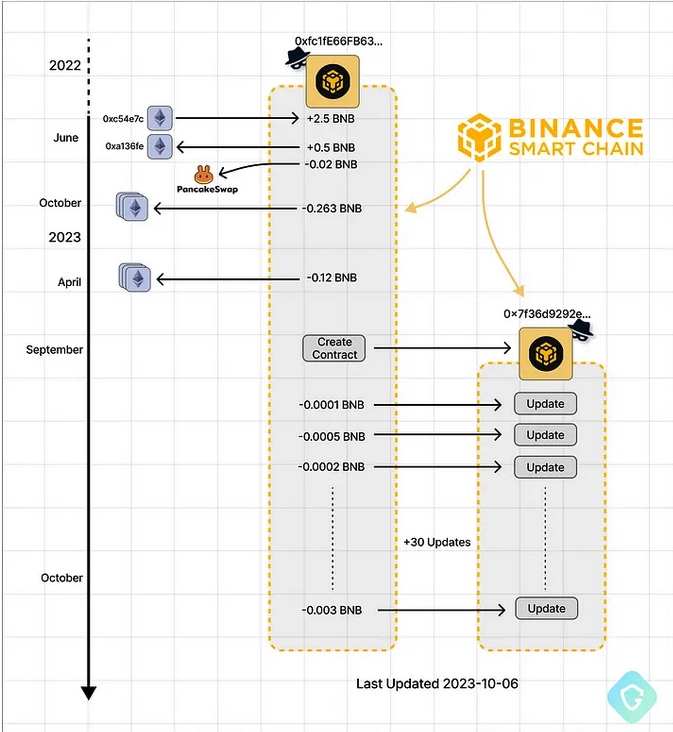

Pero cuando Cloudflare bloqueó esas cuentas, los atacantes comenzaron a almacenar sus archivos maliciosos como transacciones de criptomonedas en el Cadena Inteligente de Binance (BSC), una tecnología diseñada para ejecutar aplicaciones descentralizadas y "contratos inteligentes", o acuerdos codificados que ejecutan acciones automáticamente cuando se cumplen ciertas condiciones.

Nati Tal, jefe de seguridad de Guardio Labs, dijo que los scripts maliciosos cosidos en los sitios pirateados de WordPress crearán un nuevo contrato inteligente en la cadena de bloques BSC, comenzando con una dirección de cadena de bloques única controlada por el atacante y un conjunto de instrucciones que definen las funciones y la estructura del contrato. Cuando un sitio web comprometido consulta ese contrato, devolverá una carga útil ofuscada y maliciosa.

"Estos contratos ofrecen formas innovadoras de crear aplicaciones y procesos", Tal escribió junto a su compañero de Guardio Oleg Zaytsev. "Debido a la naturaleza inalterable y de acceso público de la cadena de bloques, el código se puede alojar 'en cadena' sin la capacidad de eliminarlo.”

Tal dijo que alojar archivos maliciosos en Binance Smart Chain es ideal para los atacantes porque recuperar el contrato malicioso es una operación gratuita que se diseñó originalmente con el propósito de depurar problemas de ejecución de contratos sin ningún impacto en el mundo real.

"Así que obtienes una forma gratuita, sin seguimiento y robusta de obtener tus datos (la carga útil maliciosa) sin dejar rastros", dijo Tal.

Direcciones BSC controladas por atacantes, desde la financiación, la creación de contratos y las actualizaciones continuas de código. Imagen: Guard.io.

En respuesta a las preguntas de KrebsOnSecurity, el Cadena Inteligente BNB (BSC) dijo que su equipo está al tanto del malware que abusa de su blockchain y está abordando activamente el problema. La compañía dijo que todas las direcciones asociadas con la propagación del malware han sido incluidas en la lista negra, y que sus técnicos habían desarrollado un modelo para detectar futuros contratos inteligentes que utilizan métodos similares para alojar scripts maliciosos.

"Este modelo está diseñado para identificar y mitigar proactivamente las amenazas potenciales antes de que puedan causar daño", escribió BNB Smart Chain. "El equipo está comprometido con el monitoreo continuo de las direcciones que están involucradas en la propagación de scripts de malware en el BSC. Para mejorar sus esfuerzos, el equipo técnico está trabajando para vincular las direcciones identificadas que propagan scripts maliciosos a la información centralizada de KYC [Conozca a su cliente], cuando sea posible.”

Gaurdio dice que los delincuentes detrás del esquema de malware BSC están usando el mismo código malicioso que los atacantes sobre los que escribió McEoin en agosto, y es probable que sean el mismo grupo. Pero un informe publicado hoy por la firma de seguridad de correo electrónico Punto de Prueba dice que la compañía actualmente está rastreando al menos cuatro grupos de actores de amenazas distintos que usan actualizaciones falsas del navegador para distribuir malware.

Proofpoint señala que el grupo central detrás del esquema de actualización de navegador falso ha estado utilizando esta técnica para propagar malware durante los últimos cinco años, principalmente porque el enfoque aún funciona bien.

"Los señuelos de actualización de navegadores falsos son efectivos porque los actores de amenazas están utilizando la capacitación de seguridad de un usuario final contra ellos", dice Proofpoint Dusty Miller escribió. "En la capacitación sobre conciencia de seguridad, se les dice a los usuarios que solo acepten actualizaciones o hagan clic en enlaces de sitios conocidos y confiables, o individuos, y que verifiquen que los sitios son legítimos. Las actualizaciones falsas del navegador abusan de esta capacitación porque comprometen sitios confiables y usan solicitudes de JavaScript para realizar comprobaciones silenciosas en segundo plano y sobrescribir el sitio web existente con un señuelo de actualización del navegador. Para un usuario final, todavía parece ser el mismo sitio web que tenía la intención de visitar y ahora le pide que actualice su navegador.”

Hace más de una década, este sitio publicó Las Tres Reglas de Krebs para la Seguridad en Línea, de la cual la regla #1 era, "Si no lo buscaste, no lo instales."Es bueno saber que este enfoque independiente de la tecnología para la seguridad en línea sigue siendo tan relevante hoy en día.

>>Más