Hacker del FBI Dejó Caer Datos Robados de Airbus el 9/11

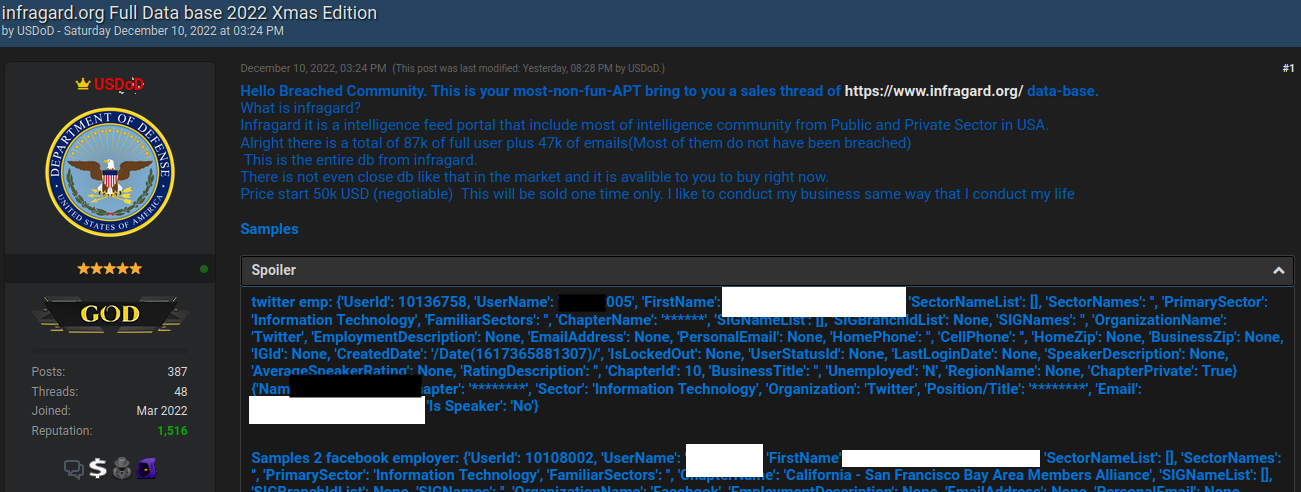

En diciembre de 2022, KrebsOnSecurity dio la noticia de que un ciberdelincuente que usaba el identificador"USDoD"tenía infiltrado el FBIred de intercambio de información examinada InfraGard, y estaba vendiendo la información de contacto de los 80,000 miembros. El FBI respondió volviendo a verificar a todos los miembros de InfraGard y confiscando el foro de delitos cibernéticos donde se vendían los datos. Pero el sept. El 11 de enero de 2023, el USDoD resurgió después de una larga ausencia para filtrar datos confidenciales de empleados robados del gigante aeroespacial Airbus, al tiempo que promete visitar el mismo tratamiento en los principales contratistas de defensa de EE.

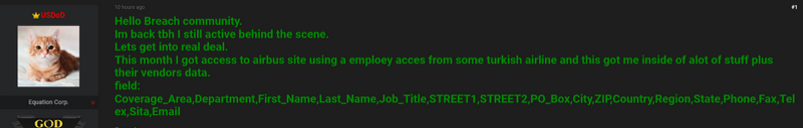

El avatar del USDoD solía ser el sello del Departamento de Defensa de los Estados Unidos. Ahora es un gatito encantador.

En un post en el foro de cibercrimen en inglés Foros de brechas, USDoD filtró información sobre aproximadamente 3.200 proveedores de Airbus, incluidos nombres, direcciones, números de teléfono y direcciones de correo electrónico. El USDoD afirmó que obtuvieron los datos mediante el uso de contraseñas robadas de un empleado de una aerolínea turca que tenía acceso de terceros a los sistemas de Airbus.

El USDoD no dijo por qué decidieron filtrar los datos en el 22 aniversario de los ataques del 9/11, pero definitivamente había un tema de aviones en el mensaje que acompañó a la filtración ,que concluyó con las palabras: "Lockheed martin, Raytheon y todos los contratos de defensa [sic], voy por ustedes [improperio].”

Airbus aparentemente ha confirmado la cuenta del ciberdelincuente a la firma de inteligencia cibernética Roca Hudson, que determinó que las credenciales de Airbus fueron robadas después de que un empleado de una aerolínea turca infectara su computadora con un troyano de robo de información frecuente y poderoso llamado Línea Roja.

Los ladrones de información como RedLine generalmente se implementan a través de campañas oportunistas de malware por correo electrónico y al agrupar secretamente los troyanos con versiones descifradas de títulos de software populares disponibles en línea. Las credenciales robadas por ladrones de información a menudo terminan a la venta en tiendas de delitos cibernéticos que venden contraseñas robadas y cookies de autenticación (estos registros también suelen aparecer en el servicio de escaneo de malware VirusTotal).

Roca Hudson dijo recuperó los archivos de registro creados por una infección de RedLine en el sistema del empleado de la aerolínea turca, y descubrió que el empleado probablemente infectó su máquina después de descargar software pirateado y en secreto para Microsoft Windows.

Hudson Rock dice que las infecciones por ladrones de información de RedLine y una gran cantidad de troyanos similares han aumentado en los últimos años, y que siguen siendo "un vector de ataque inicial primario utilizado por los actores de amenazas para infiltrarse en las organizaciones y ejecutar ataques cibernéticos, incluidos ransomware, violaciones de datos, adelantos de cuentas y espionaje corporativo.”

La prevalencia de RedLine y otros ladrones de información significa que una gran cantidad de violaciones de seguridad consecuentes comienzan con ciberdelincuentes que abusan de las credenciales robadas de los empleados. En este escenario, el atacante asume temporalmente la identidad y los privilegios en línea asignados a un empleado pirateado, y la responsabilidad recae en el empleador para notar la diferencia.

Además de robar cualquier contraseña almacenada o transmitida a través de un sistema infectado, los ladrones de información también extraen cookies o tokens de autenticación que permiten que uno permanezca conectado a los servicios en línea durante largos períodos de tiempo sin tener que reabastecer la contraseña y el código de autenticación multifactor. Al robar estos tokens, los atacantes a menudo pueden reutilizarlos en su propio navegador web y omitir cualquier autenticación normalmente requerida para esa cuenta.

Microsoft Corp. esta semana reconoció que un grupo de hackers respaldado por China pudo robar una de las claves de su reino de correo electrónico que otorgaba acceso casi sin restricciones a las bandejas de entrada del gobierno de Estados Unidos. Detallado de Microsoft post-mortem cum mea culpa explicó que una clave secreta de firma fue robada a un empleado en una desafortunada serie de eventos desafortunados, y gracias a TechCrunch ahora sabemos que el culpable una vez más fue el "malware para robar tokens" en el sistema del empleado.

En abril de 2023, el FBI Mercado Génesis incautado, una tienda de delitos cibernéticos bulliciosa y totalmente automatizada que se reabastecía continuamente con contraseñas recién pirateadas y tokens de autenticación robados por una red de contratistas que implementaron RedLine y otro malware para robar información.

En marzo de 2023, el FBI detenido e imputado el presunto administrador de BreachForums (también conocido como Breached), la misma comunidad de delitos cibernéticos donde el USDoD filtró los datos de Airbus. En junio de 2023, el El FBI confiscó el nombre de dominio BreachForums, pero el foro ha migrado desde entonces a un nuevo dominio.

El correo electrónico no solicitado sigue siendo un gran vector para el malware que roba información, pero últimamente los delincuentes detrás de estos esquemas han estado jugando con los motores de búsqueda para que sus sitios maliciosos que se hacen pasar por proveedores de software populares aparezcan ante el sitio web del proveedor legítimo. Por lo tanto, tenga especial cuidado al descargar software para asegurarse de que, de hecho, está obteniendo el programa de la fuente original y legítima siempre que sea posible.

Además, a menos que de verdad sepa lo que está haciendo, no descargue e instale software pirateado. Claro, el programa agrietado podría hacer exactamente lo que esperas que haga, pero es muy probable que también esté mezclado con algo desagradable. Y cuando todas sus contraseñas sean robadas y sus cuentas importantes hayan sido secuestradas o vendidas, deseará haber pagado por ello.

>>Más