Experto en SEO Contratado y Despedido Por Ashley Madison Se volvió contra la Compañía, Prometiendo Venganza

[Esta es la Parte II de una historia publicada aquí la semana pasada sobre los informes que entraron en una nueva Hulu serie documental sobre el hackeo de Ashley Madison en 2015.]

Fue alrededor de las 9 p. m. del domingo 19 de julio, cuando recibí un mensaje a través del formulario de contacto en KrebsOnSecurity.com que el sitio web de infidelidad matrimonial AshleyMadison.com había sido hackeado. El mensaje contenía enlaces a documentos confidenciales de Ashley Madison, e incluía un manifiesto que decía que un grupo de hackers que se hacía llamar the Equipo de Impacto estaba preparado para filtrar datos de los 37 millones de usuarios a menos que Ashley Madison y una propiedad hermana cerraran voluntariamente en un plazo de 30 días.

Un fragmento del mensaje dejado por el equipo de Impacto.

El mensaje incluía enlaces a archivos que contenían información altamente confidencial, incluidos fragmentos de datos de cuentas de usuario filtrados, mapas de servidores internos de la empresa AshleyMadison, información de cuentas de red de empleados, datos de cuentas bancarias de la empresa e información salarial.

Una lista maestra de contactos de empleados estaba entre los documentos filtrados esa noche. Amablemente, incluía el número de teléfono celular de Noel Biderman, entonces CEO de la empresa matriz de Ashley Madison Medios de Avid Life (ALM). Para mi sorpresa eterna, Biderman respondió en el primer anillo y reconoció que habían sido pirateados sin siquiera esperar a que se lo preguntaran.

"Estamos a las puertas de [confirmar] quién creemos que es el culpable, y desafortunadamente eso puede haber desencadenado esta publicación masiva", me dijo Biderman el 19 de julio, minutos antes de que publicara el primer informe público conocido sobre la violación. "Tengo su perfil justo frente a mí, todas sus credenciales de trabajo. Definitivamente era una persona aquí que no era un empleado, pero ciertamente había tocado nuestros servicios técnicos.”

El 18 de agosto de 2015, el Equipo de Impact publicó un mensaje "Time's up!"mensaje en línea, junto con enlaces a 60 gigabytes de datos de usuario de Ashley Madison. La filtración de datos provocó la vergüenza pública y la extorsión de muchos usuarios de Ashley Madison, y al menos dos suicidios. Muchos otros usuarios perdieron sus trabajos o sus matrimonios. Hasta el día de hoy, nadie ha sido acusado por el hackeo, e increíblemente Ashley Madison sigue siendo una empresa próspera.

EL CREADOR DEL CAOS

El ex empleado que Biderman sin duda tenía en mente el 19 de julio de 2015 era William Brewster Harrison, un experto autodenominado en trucos de optimización de motores de búsqueda (SEO) que están diseñados para ayudar a los sitios web a aumentar sus clasificaciones para varias palabras clave en Google y otros motores de búsqueda.

Es evidente que Harrison fue el principal sospechoso de Biderman inmediatamente después de que la violación se hiciera pública porque, además de publicar datos sobre 37 millones de usuarios un mes después, en agosto de 2015, los piratas informáticos también descargaron tres años de correos electrónicos que robaron de Biderman. Y la bandeja de entrada de Biderman está llena de mensajes sobre ataques personales llenos de odio de Harrison.

Nacido en el norte de Virginia, Harrison finalmente se estableció en Carolina del Norte, tuvo un hijo con su entonces esposa y comenzó un negocio de construcción de cercas. ALM contrató a Harrison en marzo de 2010 para promocionar sus diversas marcas para adultos en línea, y está claro que uno de sus roles fue crear y mantener perfiles femeninos en Ashley Madison, y crear blogs que se hicieron para que parecieran escritas por mujeres que acababan de unirse a Ashley Madison.

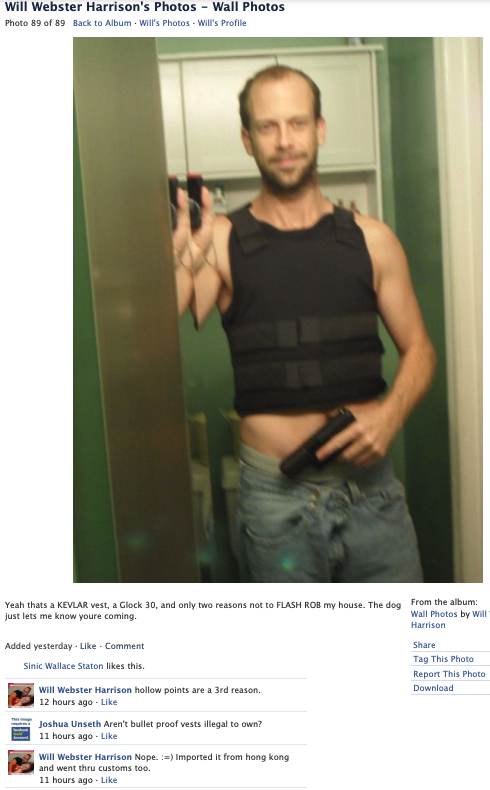

Una selfie que William B. Harrison publicó en su página de Facebook en 2013 lo muestra sosteniendo una pistola y usando un chaleco antibalas.

Parece que Harrison trabajaba como afiliado de Ashley Madison antes de su empleo oficial en la compañía, lo que sugiere que Harrison ya había demostrado que podía impulsar las suscripciones al servicio y ayudar a mejorar su posición en los rankings de los motores de búsqueda.

Lo que está menos claro es si alguien en ALM realizó una verificación de antecedentes básica de Harrison antes de contratarlo. Porque si lo hubieran hecho, los resultados casi con certeza les habrían dado una pausa. Los fiscales de Virginia acusaron al joven Harrison de 20 y tantos años de una serie de delitos menores, que incluyen allanamiento de morada, entrada ilegal, ebriedad en público y hacer llamadas telefónicas obscenas.

En 2008, las autoridades de Carolina del Norte acusaron a Harrison de extorsión criminal, un caso que fue transferido a Carolina del Sur antes de ser finalmente desestimado. En diciembre de 2009, Harrison enfrentó cargos de encarcelamiento falso, cargos que también fueron retirados por el fiscal de distrito local.

Para cuando Ashley Madison oficialmente lo contrató, La vida de Harrison se estaba desmoronando. Su negocio de vallas había fracasado y acababa de declararse en bancarrota. Además, su matrimonio se había agriado, y después de un nuevo arresto por conducir bajo la influencia del alcohol, corría el peligro de divorciarse, perder el acceso a su hijo y/o ir a la cárcel.

También parece probable que nadie en ALM se molestara en mirar las docenas de nombres de dominio registrados en los diversos dominios de Harrison Vistomail.com direcciones de correo electrónico, porque si lo hubieran hecho, probablemente habrían notado dos cosas.

Una es que Harrison tenía un historial de creación de sitios web para criticar a las empresas que no le gustaban, o que creía que lo habían menospreciado a él oa su familia de alguna manera. Algunos de estos sitios web incluían contenido que difamaba y ofendía a ejecutivos, como bash-a-business[.] com, google-tu-negocio[.] com, contacto-a-ceo[.] com, lowes-is-a-cancer[.] com (según Harrison, la cadena de mejoras para el hogar una vez empleó a su esposa).

Una verificación de antecedentes de la huella en línea de Harrison también habría revelado que era un rapero autodenominado que afirmaba ser una amenaza activa para las corporaciones estadounidenses. Sitio web de Harrison lírico-gangsta[.] com incluyó una serie de obras, como "Slim Thug — I Run — Parodia de Remix, "que están repletas de palabras amenazantes para ejecutivos corporativos anónimos:

[Gancho]

Navego por la red toda la noche y el día (the web love thug)

porque todavía navego por la red toda la noche y el día

yuhh Escribo para mi mente, me volví inteligente para mi ego

todavía corriendo en círculos a su alrededor, ¿qué es bueno?

porque todavía surfeo, la red toda la noche y el día,

No puedo alejarme.

No hacen [sic] a muchos hackers como yo

estafador de buena fe certificado G

todavía bombeando los 10 mejores resultados

si tienes la masa correcta!

¿crees que los resultados son falsos? sucka Google ME

más inteligente que los ejecutivos, más grande que Wal-Mart

Nelly luchando con el hecho de que soy #1 AHORA

los chicos de la calle me conocen, no son nuevos

a punto de hacer mi molino, con un equipo completamente nuevo

Los ejecutivos de la I-95 no saben qué hacer ni a dónde ir

ver cómo las existencias evaporan toda su masa

Ya dejé el barrio, me levanté de las calles

está en mi sangre soy un gangsta hasta que estoy muerto

mover madera por dinero o escribir en una zona

toda la noche hackeando hasta las 6 de la mañana

esa mierda en la que estoy enfocado, más fuerte que la colonia

usted puede oler prolly los celos

a través de su pantalla LCD

si todavía se rompió, mejor trabaje para algo verde

los llamé ejecutivos de Fortune en ese farol legal

porque los federales están ocupados asaltando otras cosas

Voy a correr la red hasta que esté a seis pies bajo tierra

Soy un dejar mi marca - no hay razón para preguntarse

(Sí, Sí)

Algunas de las rimas anticorporativas descubiertas por el alter ego hacker/rapero de Harrison "Chaos Dog."Imagen: Archive.org.

El mismo tema aparece en otro rap ("The Hacker Backstage") escrito por el alter ego del rapero de Harrison, "Chaos Dog":

hack este hacker nació para escribir

rompe las rimas y míralas tomar vuelo

lo sabes todo sobre los aviones corporativos

y repartiendo rosarios sin remordimientos

las empresas de gran tamaño son el problema

bueno, tengo una solución

Se llama buena retribución de moda

declararse en bancarrota, boicotear como colonos de Boston

América corporativa no puede detener a este columnista de estilo Eminem

2pac habría honrado mi estilo

Soy la próxima generación de inspiración hacker

Los estadounidenses no quieren una nación corporativa

Toda esa mierda del DOW Jones es una sensación moribunda

Además de proxenetizar a Ashley Madison con perfiles falsos y blogs de usuarios falsos, parece que Harrison también persiguió a los enemigos de la compañía durante el breve tiempo que fue empleado. Como se señaló en la parte I de esta historia, Harrison usó múltiples seudónimos Vistomail.com direcciones de correo electrónico para acosar a los propietarios de AshleyMadisonSucks[.] com vender o cerrar el sitio.

Cuando el propietario de AshleyMadisonSucks[.com se negó a vender el dominio, él y su novia de entonces fueron objeto de una implacable campaña de acoso y chantaje en línea. Ahora parece que esos ataques fueron perpetrados por Harrison, quien envió correos electrónicos desde diferentes cuentas en el servicio de correo electrónico gratuito Vistomail fingiendo ser el dueño del dominio, su novia de entonces y sus amigos. Harrison incluso persiguió al abogado y la esposa del propietario del dominio, enumerándolos a ambos en su Contact-A-CEO[.] sitio web de com.

EL CAMBIO ES JUEGO LIMPIO

Las cosas comenzaron a ir de lado para Ashley Madison cuando el contrato de trabajo de Harrison terminó en noviembre de 2011. Los correos electrónicos filtrados no explican por qué Harrison fue despedido, pero su temperamento voluble probablemente jugó un papel importante. Según Harrison, fue porque había expresado algunas reservas morales con ciertos aspectos de sus deberes, aunque no fue específico en ese punto y nada de esto pudo confirmarse.

Poco después de que Harrison fuera despedido, los ejecutivos de la compañía comenzaron a notar que Google completaba automáticamente las palabras "judío " y" judío " cada vez que alguien buscaba el nombre de Biderman. Los resultados devueltos cuando uno aceptó la búsqueda recomendada de Google en ese momento llenaron la primera página con enlaces a Frente de Tormenta, un grupo de odio neonazi de extrema derecha. La compañía sospechaba fuertemente que alguien estaba usando técnicas de SEO clandestinas para calumniar y atacar a su CEO.

En julio de 2022, KrebsOnSecurity publicó una retrospectiva sobre la violación de Ashley Madison en 2015 que descubrió que Biderman se había convertido en objeto de una creciente ira de los miembros de Stormfront y otros grupos extremistas en los años previos al ataque. Según los grupos neonazis, Biderman era un blanco digno de su acoso no solo porque era un exitoso CEO judío, sino también porque su compañía estaba empeñada en destruir la moral y las familias cristianas.

Los correos electrónicos filtrados de Biderman muestran que en febrero de 2021 contrató a Brian Cubano - el abogado hermano de Mark Cubano, el dueño de los Dallas Mavericks y uno de los principales "tiburones" de la serie de televisión de realidad ABC Tanque de Tiburones. A través de Cuban, Ashley Madison apeló su caso ante Google y la Liga Antidifamación, pero aparentemente ninguno de los dos pudo o quiso ayudar.

También a principios de enero de 2012, Biderman y otros ejecutivos de Ashley Madison se vieron inundados de anónimos Vistomail.com correos electrónicos repletos de blasfemias e insultos contra los judíos. Aunque usó nombres y direcciones de correo electrónico falsos, Harrison hizo poco esfuerzo por ocultar su identidad en varios de estos nastygrams.

Un mensaje particularmente feo de Harrison incluso incluía un enlace a un video de Youtube que había puesto en línea de su hijo pequeño jugando baloncesto para un equipo escolar. Ese video de Youtube se incluyó en un correo electrónico en el que Harrison, luego separado de su esposa, lamentó todas las horas que pasó trabajando para Ashley Madison en Canadá en lugar de pasar tiempo con su hijo.

Harrison luego recurrió a hacer llamadas telefónicas amenazantes a los ejecutivos de Ashley Madison. En un incidente en marzo de 2012, Harrison llamó al ex director de Recursos Humanos de la compañía utilizando un servicio de suplantación de identificación de llamadas para que pareciera que estaba llamando desde el interior del edificio.

Los abogados de ALM contactaron a la policía de Toronto en respuesta al acoso de Harrison.

"Que Will haya disfrazado su número de teléfono como el de Mark sugiere fuertemente que ha pirateado mi correo electrónico, asesor legal del lado opuesto en una disputa legal percibida", escribió el vicepresidente y asesor general de ALM, Mike Dacks, en una carta a un detective de la Policía de Toronto. "Durante los meses de sus cientos de correos electrónicos, aludió varias veces a la realización de ataques cibernéticos contra nosotros y esto se señaló en mi informe original a la policía.”

Según los intercambios en la bandeja de entrada de Bidernman, parece que esas apelaciones a las autoridades de Toronto lograron que Harrison no pudiera ingresar a Canadá.

ALM también contactó a un detective en el condado natal de Harrison en Carolina del Norte. Pero cuando la policía local visitó la casa de Harrison para dar seguimiento a las quejas de acoso, Harrison huyó por su porche trasero, hiriéndose después de saltar de la cubierta del segundo piso.

No está claro si la policía alguna vez logró entrevistar a Harrison en respuesta a las quejas de acoso de ALM. El oficial de policía de Raleigh contactado por ALM no respondió a las solicitudes de información. Pero la visita de los policías locales solo pareció envalentonar y enojar aún más a Harrison, y los correos electrónicos de Biderman indican que el acoso continuó después de este incidente.

SEÑUELOS HUMANOS

Luego, en agosto de 2012, la ex trabajadora sexual se convirtió en bloguera y activista Maggie McNeill capturas de pantalla publicadas de un sistema interno que Ashley Madison usó llamado "Interfaz de Señuelo Humano, "que era una forma elegante de describir un sistema creado para administrar cuentas femeninas falsas en el servicio.

Las capturas de pantalla parecían mostrar que una gran cantidad de cuentas femeninas eran, de hecho, bots diseñados para atraer clientes de pago. Ashley Madison siempre fue libre de unirse, pero los usuarios tenían que pagar si deseaban chatear directamente con otros usuarios.

Aunque Harrison había sido despedido casi un año antes, los correos electrónicos filtrados de Biderman muestran que el acceso de Harrison a las herramientas internas de Ashley Madison no fue revocado hasta después de que las capturas de pantalla se publicaron en línea y la compañía comenzó a revisar qué cuentas de empleados tenían acceso a la Interfaz de Señuelo Humano.

"Quién o qué es asdfdfsda@asdf.com? ", preguntó Biderman, después de que le enviaran una lista de nueve direcciones de correo electrónico.

"Parece ser la dirección de correo electrónico que utilizará para sus perfiles", respondió el director de TI.

"¿Y su acceso nunca fue cerrado hasta hoy?", preguntó el asesor general de la compañía, Mike Dacks.

BOMBAS DE VERDAD

Los correos electrónicos filtrados de Biderman sugieren que Harrison detuvo su campaña de acoso en algún momento después de 2012. Una década más tarde, KrebsOnSecurity buscó localizar y entrevistar a Harrison. Al no encontrar a nadie en sus direcciones y números de teléfono anteriores en Carolina del Norte, KrebsOnSecurity terminó hablando con la madrastra de Will, Tena Nauheim, que vive con el padre de Will en el norte de Virginia.

Nauheim lanzó rápidamente dos grandes bombas de la verdad después de escuchar pacientemente mi perorata sobre por qué estaba llamando y buscando al Sr. Harrison. La primera fue que Will se crió como judío, aunque no practicaba la fe: un rabino local y amigo de la familia ofreció el servicio en el funeral de Will en 2014.

Nauheim también compartió que su hijastro se había suicidado en 2014, disparándose en la cabeza con una pistola. La madre de Will descubrió su cuerpo.

"Will se suicidó en marzo de 2014", compartió Nauheim. "He escuchado todas esas historias que acabas de mencionar. Will estaba gravemente enfermo mentalmente. Probablemente era lo más cercano a un sociópata que puedo imaginar que alguien sea. También era un esquizofrénico paranoide que no tomaba su medicación.”

William B. Harrison murió el 5 de marzo de 2014, casi 16 meses antes de que el equipo de Impact anunciara que habían pirateado Ashley Madison.

Nauheim dijo que constantemente se sentía amenazada físicamente cuando Will estaba cerca. Pero le costaba creer que su hijastro era un antisemita furioso. También dijo que pensaba que el momento del suicidio de Will lo descartó efectivamente como sospechoso del hackeo de Ashley Madison en 2015.

"Teniendo en cuenta la fecha de la muerte, no estoy seguro de si es tu hombre", ofreció Nauheim hacia el final de nuestra conversación.

[Hay un lado positivo en la triste historia de Will Harrison: Su viuda se ha vuelto a casar y su nuevo esposo acordó adoptar a su hijo como propio.]

ANÁLISIS

¿La muerte prematura de Harrison lo descarta como sospechoso, como sugirió su madrastra? Esta sigue siendo una pregunta abierta. En un correo electrónico de despedida a Biderman a finales de 2012, Harrison firmó con su nombre real y dijo que se iba, pero que no se iría.

"Así que buena suerte, estoy seguro de que volveremos a hablar pronto, pero por ahora, tengo cosas mejores en el horno", escribió Harrison. "Solo recuerda que te engañé la última vez y te engañaré y te maniobraré esta vez también, manteniéndome muy lejos de la acción y simplemente disfrutando de la vista lateral, animando a la oposición.”

Nada en los correos electrónicos filtrados de Biderman sugiere que Ashley Madison hizo mucho para renovar la seguridad de sus sistemas informáticos a raíz de la partida de Harrison y la posterior campaña de acoso, aparte de eliminar una cuenta de administrador suya un año después de que ya había dejado la empresa.

KrebsOnSecurity no encontró nada en el extenso historial de dominios de Harrison que sugiriera que tenía habilidades reales de piratería maliciosa. Pero dada la clientela que normalmente empleaba sus habilidades, la industria del entretenimiento para adultos, parece probable que Harrison estuviera al menos familiarizado con las artes oscuras del "SEO Negro", que implica el uso de métodos clandestinos o francamente ilegales para los resultados de los motores de búsqueda de juegos.

Armado con tal experiencia, no habría sido difícil para Harrison haber encontrado una manera de mantener el acceso a las cuentas de administrador que funcionan en Ashley Madison. Si eso hubiera sucedido, habría sido trivial para él vender o dar esas credenciales a otra persona.

O a algo else. Como los grupos nazis. Como informó KrebsOnSecurity el año pasado, en los seis meses previos al hackeo de julio de 2015, Ashley Madison y Biderman se convirtieron en un tema frecuente de burla en múltiples sitios web neonazis.

En enero. El 14 de febrero de 2015, un miembro del foro neonazi Stormfront publicó un animado hilo sobre Ashley Madison en el área de discusión general titulado "Sitio web de citas de propiedad judía que promueve el adulterio.”

El 3 de julio de 2015, Andrew Anglin, el editor de la publicación alt-right Tormenta Diaria, publicó extractos sobre Biderman de una historia titulada "Hiper-Sexualización Judía de la Cultura Occidental", que se refería a Biderman como el "Rey Judío de la Infidelidad".”

El 10 de julio, se publicó en el sitio web extremista un montaje burlón de fotos de Biderman con subtítulos racistas Red de Noticias de Vanguardia, como parte de un hilo llamado "Los judíos normalizan la perversión sexual.”

Algunos lectores han sugerido que los datos filtrados por el equipo de Impact podrían haber sido robados originalmente por Harrison. Pero esa línea de tiempo no cuadra dado lo que sabemos sobre el hack. Por un lado, los registros de transacciones financieras filtrados de Ashley Madison muestran cargos hasta mediados de 2015. Además, el mensaje final en el archivo de los correos electrónicos robados de Biderman estaba fechado el 7 de julio de 2015, casi dos semanas antes de que el equipo de Impact anunciara su pirateo.

Quien hackeó Ashley Madison claramente quería interrumpir la compañía como negocio y deshonrar a su CEO como el final del juego. La intrusión del Equipo de Impacto se produjo justo cuando el padre de Ashley Madison estaba preparando una oferta pública inicial (IPO) para los inversores. Además, los piratas informáticos declararon que, si bien robaron todos los correos electrónicos de emplyee, solo estaban interesados en filtrar los de Biderman.

Además, el Equipo de Impact tenía que saber que ALM nunca cumpliría con sus demandas de desmantelar Ashley Madison y los Hombres establecidos. En 2014, ALM reportó ingresos de $115 millones. Había pocas posibilidades de que la compañía cerrara algunas de sus máquinas de dinero más grandes.

Por lo tanto, parece que el objetivo del equipo de Impact todo el tiempo fue crear cantidades prodigiosas de drama y tensión al anunciar el pirateo de un importante sitio web de trampas, y luego dejar que ese drama se desarrolle en los próximos meses a medida que millones de usuarios expuestos de Ashley Madison se asustaron y se convirtieron en blanco de ataques de extorsión y vergüenza pública.

Después de que el Equipo de Impacto publicó los archivos de correo electrónico de Biderman, varios medios de comunicación se abalanzaron sobre intercambios salaces en esos mensajes como supuesta prueba de que había llevado a cabo múltiples asuntos. Biderman renunció como CEO de Ashley Madison en agosto. 28, 2015.

Para complicar aún más las cosas, parece que más de una parte maliciosa pudo haber obtenido acceso a la red de Ashley Madison en 2015 o posiblemente antes. Firma de inteligencia cibernética Intel 471 grabó una serie de publicaciones de un usuario con el identificador"Brutio"en el foro de ciberdelincuencia en ruso Antichat entre 2014 y 2016.

Brutium anunciaba rutinariamente la venta de grandes bases de datos pirateadas, y en enero. El 24 de septiembre de 2015, este usuario publicó un hilo en el que ofrecía vender datos de 32 millones de usuarios de Ashley Madison. Sin embargo, no hay indicación de si alguien compró la información. El perfil de Brutium ha sido eliminado del foro Antichat.

Me doy cuenta de que este final puede ser insatisfactorio para muchos lectores, como lo es para mí. La historia que escribí en 2015 sobre el hackeo de Ashley Madison sigue siendo la primicia más grande que he publicado aquí (en términos de tráfico), sin embargo, sigue siendo quizás la investigación más frustrante que he realizado. Pero mi corazonada es que todavía hay más en esta historia que aún no se ha desarrollado.

>>Más