Estados Unidos Hackea QakBot y Elimina Silenciosamente Las Infecciones de Botnet

El gobierno de Estados Unidos anunció hoy una ofensiva coordinada contra QakBot, una compleja familia de malware utilizada por múltiples grupos de ciberdelincuencia para sentar las bases de las infecciones de ransomware. La operación de aplicación de la ley internacional implicó tomar el control de la infraestructura en línea de la botnet y eliminar silenciosamente el malware Qakbot de decenas de miles de computadoras Microsoft Windows infectadas.

Autoridades holandesas dentro de un centro de datos con servidores vinculados a la botnet. Imagen: Policía Nacional Holandesa.

En una operación internacional anunciada hoy denominada "Caza de Patos, "el Departamento de Justicia de los Estados Unidos (DOJ) y Oficina Federal de Investigaciones (FBI) dijo que obtuvieron órdenes judiciales para eliminar Qakbot de los dispositivos infectados y confiscar los servidores utilizados para controlar la botnet.

"Esta es la operación tecnológica y financiera más importante jamás dirigida por el Departamento de Justicia contra una botnet", dijo Martín Estrada, el fiscal federal para el Distrito Sur de California, en una conferencia de prensa esta mañana en Los Ángeles.

Estrada dijo que Qakbot ha estado implicado en 40 ataques de ransomware diferentes en los últimos 18 meses, intrusiones que colectivamente cuestan a las víctimas más de $58 millones en pérdidas.

Emergió en 2007 como un troyano bancario, QakBot (también conocido como troyano bancario). Qbot y Robot rosado) se ha transformado en una cepa de malware avanzado que ahora utilizan varios grupos de ciberdelincuentes para preparar redes recién comprometidas para infestaciones de ransomware. QakBot se entrega más comúnmente a través de señuelos de phishing por correo electrónico disfrazados de algo legítimo y urgente, como facturas u órdenes de trabajo.

Don Siempre, subdirector a cargo de la oficina de campo del FBI en Los Ángeles, dijo que los investigadores federales obtuvieron acceso a un panel en línea que permitió a los delincuentes cibernéticos monitorear y controlar las acciones de la botnet. A partir de ahí, los investigadores obtuvieron la aprobación ordenada por el tribunal para instruir a todos los sistemas infectados a desinstalar Qakbot y desconectarse de la botnet, dijo Alway.

El Departamento de Justicia dice que su acceso al panel de control de la botnet reveló que Qakbot se había utilizado para infectar más de 700,000 máquinas solo en el último año, incluidos 200,000 sistemas en los Estados Unidos.

Trabajando con socios encargados de hacer cumplir la ley en Francia, Alemania, Letonia, los Países Bajos, Rumania y el Reino Unido, el Departamento de Justicia dijo que pudo incautar más de 50 servidores de Internet vinculados a la red de malware y casi USD 9 millones en criptomonedas mal adquiridas de los señores cibercriminales de QakBot. El Departamento de Justicia se negó a decir si algún sospechoso fue interrogado o arrestado en relación con Qakbot, citando una investigación en curso.

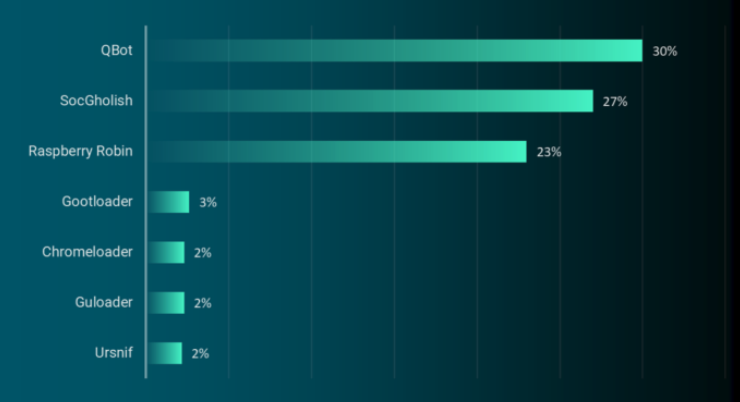

Según cifras recientes de la empresa de seguridad gestionada Reliaquest, QakBot es, con mucho, el "cargador" de malware más frecuente: software malicioso utilizado para proteger el acceso a una red pirateada y ayudar a eliminar cargas útiles de malware adicionales. Reliaquest dice que las infecciones por QakBot representaron casi un tercio de todos los cargadores observados en la naturaleza durante los primeros seis meses de este año.

Qakbot/ Qbot fue una vez más el principal cargador de malware observado en estado salvaje en los primeros seis meses de 2023. Fuente: Reliaquest.com.

Investigadores de Laboratorios Alienígenas de AT&T diga los delincuentes responsables de mantener la botnet QakBot han alquilado su creación a varios grupos de ciberdelincuencia a lo largo de los años. Más recientemente, sin embargo, QakBot se ha asociado estrechamente con ataques de ransomware de Basta Negro, a prolífico Grupo criminal de habla rusa que se creía que se había escindido de la pandilla del ransomware Conti a principios de 2022.

La operación de hoy no es la primera vez que el gobierno de los Estados Unidos utiliza órdenes judiciales para desinfectar de forma remota los sistemas comprometidos con malware. En abril de 2022, el Departamento de Justicia eliminó silenciosamente el malware de computadoras de todo el mundo infectado por el malware "Serpiente", una familia de malware aún más antigua que se ha vinculado al GRU, un brazo de inteligencia del ejército ruso.

Los documentos publicados por el Departamento de Justicia en apoyo del derribo de hoy indican que a partir de agosto. el 25 de enero de 2023, las fuerzas del orden obtuvieron acceso a la botnet Qakbot, redirigieron el tráfico de la botnet hacia y a través de servidores controlados por las fuerzas del orden, e instruyeron a las computadoras infectadas con Qakbot para que descargaran un archivo de desinstalación de Qakbot que desinstalaba el malware Qakbot de la computadora infectada.

"El archivo de desinstalación de Qakbot no solucionó otro malware que ya estaba instalado en las computadoras infectadas", explicó el gobierno. "En cambio, fue diseñado para evitar que se instale malware Qakbot adicional en la computadora infectada al desconectar la computadora víctima de la botnet Qakbot.”

El Departamento de Justicia dijo que también recuperó más de 6.5 millones de contraseñas y otras credenciales robadas, y que ha compartido esta información con dos sitios web que permiten a los usuarios verificar si sus credenciales fueron expuestas: He Sido Pwned, y un Sitio web "Revisa tu Hack" erigido por el Policía Nacional Holandesa.

Lecturas adicionales:

–Solicitud del Departamento de Justicia para una solicitud de orden de registro vinculada al archivo de desinstalación de Qakbot (PDF)

–La aplicación de orden de registro conectada a la infraestructura del servidor QakBot en los Estados Unidos (PDF)

–Solicitud del gobierno de una orden judicial para incautar moneda virtual de los operadores de QakBot (PDF)

>>Más