El Propietario de LeakedSource Renunció a Ashley Madison un Mes Antes del Hack de 2015

[Esta es la parte III de una serie de investigaciones realizadas para un Documental de Hulu en el sitio web hack of marital infidelity de 2015 AshleyMadison.com.]

En 2019, una empresa canadiense llamada Defiant Tech Inc. se declaró culpable de correr Fuente filtrada[.] com, un servicio que vendió acceso a miles de millones de contraseñas y otros datos expuestos en innumerables violaciones de datos. KrebsOnSecurity se enteró de que el propietario de Defiant Tech, un hombre de Ontario de 32 años llamado Jordan Evan Bloom, fue contratado a finales de 2014 como desarrollador para el sitio de infidelidad matrimonial AshleyMadison.com. Bloom renunció a AshleyMadison citando razones de salud en junio de 2015, menos de un mes antes de que piratas informáticos no identificados robaran datos de 37 millones de usuarios, y lanzó LeakedSource tres meses después.

Jordan Evan Bloom, posando frente a su Lamborghini.

En enero. 15, 2018, el Real Policía Montada de Canadá (RCMP) acusó a Bloom, de 27 años, de Thornhill, Ontario, de vender identidades personales robadas en línea a través del sitio web Fuente filtrada[.] com.

LeakedSource se anunciaba en varios foros populares de delitos cibernéticos como un servicio que podría ayudar a los piratas informáticos a ingresar a cuentas valiosas o de alto perfil. LeakedSource también trató de hacerse pasar por un negocio legal y legítimo que comercializaba para empresas y profesionales de seguridad.

La RCMP arrestó a Bloom en diciembre de 2017 y dijo que ganó aproximadamente $250,000 vendiendo datos pirateados, que incluían información sobre 37 millones de cuentas de usuarios filtradas en la violación de Ashley Madison de 2015.

Comunicados de prensa posteriores de la RCMP sobre la investigación de LeakedSource omitieron cualquier mención de Bloom y se refirieron al acusado solo como Defiant Tech. En un acuerdo legal eso es esencialmente canadiense, el asunto se resolvió en 2019 después de que Defiant Tech acordó declararse culpable. La RCMP no respondió a las solicitudes de comentarios.

UN MERCADO GRIS

El Equipo de Impacto, el grupo de hackers que responsabilidad reclamada por robar y filtrar los datos de usuario de AshleyMadison, también se filtraron correos electrónicos de varios años del entonces CEO Noel Biderman. Una revisión de esos mensajes muestra que Ashley Madison contrató a Jordan Evan Bloom como desarrollador de PHP en diciembre de 2014, a pesar de que la compañía entendía que el éxito de Bloom como programador y hombre de negocios estaba vinculado a empresas turbias y legalmente turbias.

La recomendación de Bloom llegó a Biderman a través de Trevor Sykes, luego, director de tecnología de la empresa matriz de Ashley Madison, Avid Life Media (ALM). El siguiente es un correo electrónico de Sykes a Biderman con fecha de noviembre. 14, 2014:

"Saludos Noel,

"Nos gustaría ofrecer a Jordan Bloom el puesto de desarrollador de PHP que reporta a Mike Morris por 75k CAD/ Año . Le fue bien en la prueba, pero también tiene una gran comprensión del lado comercial de las cosas al haber dirigido pequeñas empresas él mismo. Esta fue una referencia interna.”

Cuando Biderman respondió que necesitaba más información sobre el candidato, Sykes contestado que Bloom era rico de forma independiente como resultado de sus incursiones en el sombrío mundo de "cultivo de oro"- el uso semiautomático de un gran número de cuentas de jugadores para obtener alguna ventaja que generalmente está relacionada con el cobro de cuentas de juegos o inventario. El cultivo de oro es particularmente frecuente en los juegos de rol multijugador masivos en línea (MMORPG), como RuneScape y Juegos de World of Warcraft.

"En su experiencia anterior, había estado haciendo RMT (Comercio con Dinero Real)", escribió Sykes. "Esta es la práctica de vender bienes virtuales en juegos por dinero del mundo real. Este es un mercado gris, que generalmente va en contra de los términos y servicios de las compañías de juegos."Aquí está el resto de su mensaje a Biderman:

"Los vendedores de RMT tradicionalmente tienen muchos problemas con las devoluciones de cargo y el cumplimiento del procesador de pagos . Durante mi entrevista con él, pasé un tiempo enfocándome en esto. Tuvo que demostrarle al procesador, Paypal, en ese momento que tenía una estrategia comercial y técnica para abordar su tasa de devolución de cargo.”

"Dirigió esta empresa él mismo e hizo toda la codificación, incluida la integración con los procesadores", continuó Sykes en su evaluación de Bloom. "Eventualmente fue expulsado por los productores de oro chinos, y su capacidad de comercializar con mucha más inversión de la que él pudo. Además, el costo de "cultivar" los bienes virtuales era más barato en China que en América del Norte.”

VEN, ABUSA CON NOSOTROS

La referencia del cultivo de oro es fascinante porque en 2017 KrebsOnSecurity publicó ¿Quién Dirigió LeakedSource?, que examinó pistas que sugieren que uno de los administradores de LeakedSource también era el administrador de abuso con[.] nosotros, un sitio dedicado descaradamente a ayudar a las personas a piratear cuentas de correo electrónico y juegos en línea.

Una cuenta de administrador Xerx3s en Abusewithus.

Abuso con[.] us comenzó en septiembre de 2013 como un foro para aprender y enseñar cómo hackear cuentas en Runescape, un MMORPG ambientado en un reino de fantasía medieval donde los jugadores luchan por reinos y riquezas .

La moneda con la que los jugadores de Runescape compran y venden armas, pociones y otros artículos del juego son monedas de oro virtuales, y muchos de los primeros miembros de Abusewith[dot]us intercambiaron un puñado de productos básicos: kits de phishing y exploits que podrían usarse para robar nombres de usuario y contraseñas de Runescape de otros jugadores; oro virtual saqueado de cuentas pirateadas; y bases de datos de foros y sitios web pirateados relacionados con Runescape y otros juegos en línea.

Ese informe de 2017 aquí entrevistó a un hombre de Michigan que reconoció ser administrador de Abuso con[.] nosotros, pero negó ser el operador de LeakedSource. Aún así, la historia señaló que LeakedSource probablemente tenía más de un operador, y los registros violados muestran que Bloom era un miembro prolífico de Abusewith[.] nosotros.

En un correo electrónico a todos los empleados en diciembre. El 1 de enero de 2014, el director de Recursos Humanos de Ashley Madison, said Bloom, se graduó de Universidad de York en Toronto con un título en física teórica,y que ha sido un programador activo desde la escuela secundaria.

"Es propietario de un juego multijugador de alto tráfico y desarrollador/ editor de utilidades como PicTrace, "el director de Recursos Humanos entusiasmado. "Será una gran incorporación al equipo.”

PicTrace parece haber sido un servicio que permitía a los usuarios obtener información sobre cualquier persona que viera una imagen alojada en la plataforma, como su dirección de Internet, tipo de navegador y número de versión. Una copia de pictrace[.] com desde Archive.org en 2012 redirige al dominio qksnap.com, que DomainTools.com dice que estaba registrado a nombre de Jordan Bloom de Thornhill, EN ese mismo año.

La dirección postal que figura en los registros de registro para qksnap.com -204 Beverley Glen Blvd-también aparece en los registros de registro de leakadvisor[.] com, un dominio registrado en 2017 pocos meses después de que las autoridades canadienses incautaran los servidores que ejecutaban LeakedSource.

Pictrace, uno de los primeros éxitos de TI de Jordan Bloom.

Una revisión de los registros DNS pasivos de DomainTools indica que en 2013 pictrace[.] com compartió un servidor con solo un puñado de otros dominios, incluidos Casi realidad[.] com - un popular Servidor Privado de RuneScape (RSPS) juego basado en el MMORPG RuneScape.

Copias de la realidad cercana[.] com desde 2013 vía Archive.org mostrar la parte superior de la página de inicio de la comunidad se actualizó con un mensaje que decía que Near Reality ya no estaba disponible debido a una disputa de derechos de autor. Aunque el sitio no especifica la otra parte en la disputa de derechos de autor, parece que Casi la realidad fue demandada por Jagex, el dueño de RuneScape.

El mensaje continúa diciendo que el sitio web ya no "alentará, facilitará, permitirá o aprobará (i) cualquier infracción de derechos de autor en RuneScape o cualquier otro producto de Jagex; ni (ii) cualquier incumplimiento de los términos y condiciones de RuneScape o cualquier otro producto de Jagex.”

Una escena del MMORPG RuneScape.

ETIQUETAS DE AGENTE

La Realidad cercana también tiene una página de Facebook eso se actualizó por última vez en 2019, cuando su propietario publicó un enlace a una noticia sobre la declaración de culpabilidad de Defiant Tech en la investigación de LeakedSource. Esa página de Facebook indica que Bloom también se llamaba con el apodo "Etiquetas de Agente.”

"Solo un anuncio de servicio público rápido", dice una publicación en la página de Facebook Near Reality con fecha de enero. 21, 2018, que se vinculó a una historia sobre los cargos contra Bloom y una foto de Bloom de pie frente a su Lamborghini verde lima. "Agentjags se ha involucrado en algunas cosas turbias que pueden haber comprometido sus datos personales. Aconsejo a cualquiera que esté usando una contraseña NR [Near Reality] antigua para cualquier cosa remotamente importante que la cambie lo antes posible.”

A principios de 2016, Bloom no se encontraba por ningún lado y se sospechaba que había huido de su país hacia el Caribe, según las personas que comentaban en la página de Facebook de Near Reality:

"Jordan, alias Agentjags, ha desaparecido", escribió un presunto copropietario de la página de Facebook. "Supuestamente se esconde en Santa Lucía, haciendo lo que amaba, bucear. Cualquier información sobre su paradero será apreciada.”

KrebsOnSecurity ejecutó el apodo inusual "AgentJags" a través de una búsqueda en Inteligencia Constella, un servicio comercial que rastrea conjuntos de datos vulnerados. Esa búsqueda arrojó solo unas pocas docenas de resultados — y prácticamente todos eran cuentas en varios sitios temáticos de RuneScape, incluida media docena de cuentas en Abusewith[.] nosotros.

Constella encontró otras cuentas de "AgentJags" vinculadas a la dirección de correo electrónico ownagegaming1@gmail.com. La empresa de marketing Apollo.io experimentó una violación de datos hace varios años y, según Apollo, la dirección de correo electrónico ownagegaming1@gmail.com pertenece a Jordan Bloom en Ontario.

Constella también reveló que la contraseña utilizada con frecuencia por ownagegaming1@gmail.com en muchos sitios hubo alguna variación en "niggapls, "que mi informe de 2017 también se encontró la contraseña utilizada por el administrador de LeakedSource.

Curiosamente, Constella descubrió que el correo electrónico eric.malek@rogers.com aparece cuando uno busca " AgentJags."Esto es curioso porque los correos electrónicos filtrados del entonces CEO de Ashley Madison, Biderman, muestran que Eric Malek de Toronto fue el empleado de Ashley Madison que inicialmente recomendó a Bloom para el trabajo de desarrollador de PHP.

Según DomainTools.com, Eric.Malek@rogers.com se utilizó para registrar el dominio devjobs.ca, que anteriormente anunciaba "los trabajos de desarrollador más emocionantes en Canadá, que se le entregaban semanalmente."Constella dice eric.malek@rogers.com también tenía una cuenta en Abusewith[.] nosotros - bajo el apodo "Jags.”

Los registros de correo electrónico de Biderman muestran que Eric Malek también era desarrollador de PHP para Ashley Madison, y que fue contratado para este puesto solo unos meses antes de Bloom, en septiembre. 2, 2014.

Los correos electrónicos filtrados del CEO muestran que Eric Malek renunció a su puesto de desarrollador en Ashley Madison el 19 de junio de 2015, solo cuatro días antes de que Bloom anunciara su partida. Ambos hombres dejaron la compañía menos de un mes antes de que el equipo de Impact anunciara que habían pirateado Ashley Madison, y ambos dijeron que se iban por razones relacionadas con la salud.

"Tenga en cuenta que Eric Malek ha renunciado a este puesto con Avid y su último día será el 19 de junio", decía un correo electrónico del 5 de junio de 2015 del director de Recursos humanos de ALM. "Está renunciando para lidiar con algunos problemas personales que incluyen problemas de salud. Debido a que no está seguro de cuánto tiempo le llevará resolver, no está solicitando un permiso de ausencia(su tiempo libre será indefinido). En general, le gusta la compañía y planea comunicarse con Trevor o conmigo cuando se resuelvan los problemas para ver qué hay disponible en ese momento.”

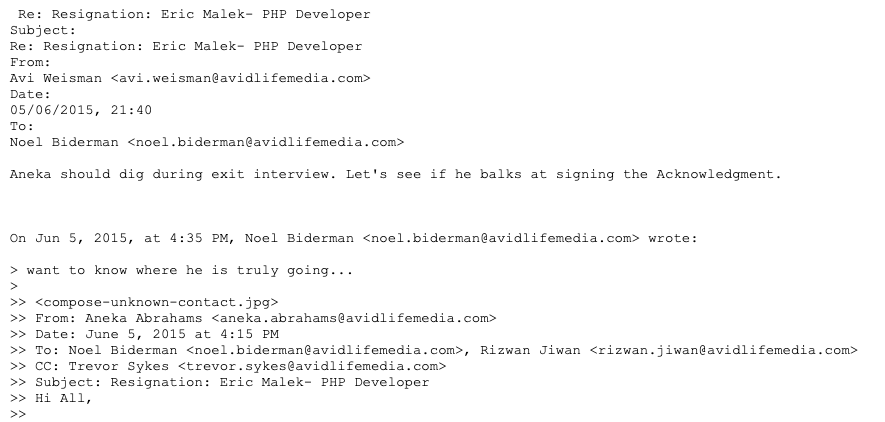

Un correo electrónico de seguimiento de Biderman exigió: "Quiero saber a dónde va realmente Bid, "y no está claro por qué hubo fricción con la partida de Malek. Pero Consejero General de ALM Avi Weisman respondió indicando que Malek probablemente no firmaría un "Formulario de reconocimiento de Salida" antes de irse, y que la compañía tenía preguntas sin respuesta para Malek.

"Aneka debería cavar durante la entrevista de salida", escribió Weisman. Veamos si se resiste a firmar el Reconocimiento.”

Un correo electrónico fechado el 5 de junio de 2015, del Asesor General de ALM a Biderman, con respecto a una entrevista de salida con Malek.

Bloom aviso de salida de la persona de Recursos Humanos de Ashley Madison, con fecha del 23 de junio de 2015, lea:

"Tenga en cuenta que Jordan Bloom ha renunciado a su puesto como desarrollador de PHP con Avid . Se va por motivos personales. Tiene un problema en el cuello que requerirá cirugía en los próximos meses y, debido a su horario de citas médicas y al dolor que está experimentando, ya no puede comprometerse con un horario de tiempo completo. Puede retomar el trabajo por contrato hasta que vuelva al 100%.”

Una nota de seguimiento a Biderman sobre este anuncio leer:

"Tenga en cuenta que ha revelado que es rico de forma independiente, por lo que puede sobrevivir sin trabajo de pies hasta que se recupere. Ha firmado el Formulario de Reconocimiento de Salida ya sin problemas. También dice que consideraría volver a postularse a Avid en el futuro si tenemos oportunidades disponibles en ese momento.”

Tal vez el Sr. Bloom se lastimó el cuello al estirarlo alrededor de los puntos ciegos de su Lamborghini. Tal vez fue de una mala excursión de buceo. Cualquiera que fuera el dolor en el cuello de Bloom, no le impidió lanzarse por completo a LeakedSource[.] com, que se registró aproximadamente un mes después de que el equipo de Impact filtrara datos sobre 37 millones de cuentas de Ashley Madison.

Malek no respondió a múltiples solicitudes de comentarios. A ahora eliminado LinkedIn el perfil de Malek de diciembre de 2018 lo incluyó como un "reclutador técnico"de Toronto que también asistió al alma mater del Sr. Ese currículum no mencionaba el breve período del Sr. Malek como desarrollador de PHP en Ashley Madison.

"Desarrollador, emprendedor y ahora reclutador técnico de la variedad más poco común."El perfil de LinkedIn del Sr. Malek estaba entusiasmado . "¿Es usted un desarrollador, u otro especialista técnico, interesado en trabajar con un reclutador que pueda comprender adecuadamente sus inquietudes y aspiraciones, técnicas, ambientales y financieras? No te conformes con un 'truco'; esta es tu carrera, ¡hagámoslo bien! Conéctate conmigo en LinkedIn. Nota: Si no es residente de Canadá/ Toronto, no puedo ayudarlo.”

ENTREVISTA CON BLOOM

Bloom le dijo a KrebsOnSecurity que no tenía ningún papel en dañar o piratear Ashley Madison. Bloom validó su identidad respondiendo a una de las direcciones de correo electrónico mencionadas anteriormente, y aceptó responder preguntas siempre que KrebsOnSecurity estuviera de acuerdo para publicar nuestra conversación por correo electrónico en su totalidad (PDF).

Bloom dijo que el Sr. Malek lo recomendó para el trabajo de Ashley Madison, pero que el Sr. Malek también recibió un bono de referencia de 5 5,000 por hacerlo. Dado el papel declarado del Sr. Malek como reclutador técnico, parece probable que también haya recomendado a varios otros empleados a Ashley Madison.

Se le preguntó a Bloom si alguien en la RCMP, Ashley Madison o cualquier autoridad en cualquier lugar lo interrogó en relación con el hackeo de Ashley Madison en julio de 2015. Respondió que una vez lo llamó alguien que decía ser del Servicio de Policía de Toronto y le preguntó si sabía algo sobre el hackeo de Ashley Madison.

"La situación de AM no era algo que persiguieran de acuerdo con la divulgación de la RCMP", escribió Bloom. "Sin embargo, aprender sobre las técnicas y capacidades de investigación cibernética más avanzadas de la RCMP fue muy interesante. Finalmente, un tercero me dijo información que incluía el conocimiento de que las fuerzas del orden sabían quién era el hacker, pero que no tenían pruebas suficientes para proceder con un caso. Ese es el alcance de mi participación con cualquier autoridad.”

En cuanto a la declaración de culpabilidad de su compañía por operar LeakedSource, Bloom sostiene que el juez en su investigación preliminar encontró que incluso si todo lo que el gobierno canadiense alegaba era cierto, no constituiría una violación de ninguna ley en Canadá con respecto a los cargos que la RCMP formuló en su contra, que incluía el uso no autorizado de una computadora y "daños a los datos".”

"En Canadá, a nivel de la corte inferior, se nos permite poseer información robada y manipular nuestras copias de ella a nuestro antojo", dijo Bloom. "Sin embargo, el juez decidió que se requería un juicio para determinar si alguna de mis actividades era imprudente, ya que el otro calificativo de criminal intencionalmente no se aplicaba. Señalaré aquí que nada de lo que se me acusó de hacer habría sido ilegal si se hubiera hecho en los Estados Unidos de América según su Fiscal de Distrito. +1 para la libertad de expresión en Estados Unidos frente a la libertad de expresión en Canadá.”

"Poco después de que se desestimara la mayor parte de su caso, el Gobierno propuso una oferta durante una reunión a puerta cerrada en la que retirarían todos los cargos en mi contra, proporcionarían inmunidad personal total y completa y, a cambio, la Corporación que desde entonces se disolvió se declararía culpable", continuó Bloom. "La Corporación también pagaría una multa modesta.”

Bloom dijo que dejó Ashley Madison porque estaba aburrido, pero reconoció que comenzó LeakedSource en parte en respuesta al hack de Ashley Madison.

"Tenía la intención de aprovechar mis conexiones de juego para entrar en el trabajo de seguridad, incluso para otros servidores privados como las comunidades de Minecraft y otros", dijo Bloom. "Después de meses de pedirle a la gerencia tareas más interesantes, me aburrí. Algunos días no tenía prácticamente nada que hacer, excepto girar en mi silla, así que navegaba por el código fuente en busca de agujeros de seguridad para arreglar porque lo encontraba agradable.”

"Creo que la decisión de iniciar LS [LeakedSource] se inspiró en parte en el hack de AM en sí, y en la gran cantidad de personas de un antiguo grupo de amigos que me enviaron mensajes preguntándome si XYZ person estaba en la filtración después de que les revelé que descargué una copia y tenía la capacidad de navegar por ella", continuó Bloom. "Nunca fue idea mía, solo era un constructor y el único canadiense. En otros países, nunca se pensó que fuera ilegal en un examen más detallado de sus leyes.”

Bloom dijo que todavía se considera rico de forma independiente, y que todavía tiene el Lambo verde lima. Pero dijo que actualmente está desempleado y parece que no puede conseguir un trabajo en lo que considera su carrera profesional más prometedora: la seguridad de la información.

"Como estoy seguro de que saben, tener una atención negativa de los medios asociada con una supuesta actividad criminal (palabra clave) puede tener un efecto perjudicial en el empleo, la banca y las relaciones", escribió Bloom. "No tengo ningún interés actual en ser propietario de un negocio, ni tengo ideas de negocios útiles para ser honesto. Estaba y estoy interesado en un trabajo interesante de Seguridad de la información/programación, pero es un riesgo demasiado grande para cualquier empresa contratar a alguien que anteriormente fue acusado de un delito.”

Si te gustó esta historia, considera leer las dos primeras piezas de esta serie:

El principal sospechoso en 2015 del hackeo de Ashley Madison Se Suicidó en 2014

>>Más