Qui et Quoi se cache derrière le service Proxy de logiciels malveillants SocksEscort?

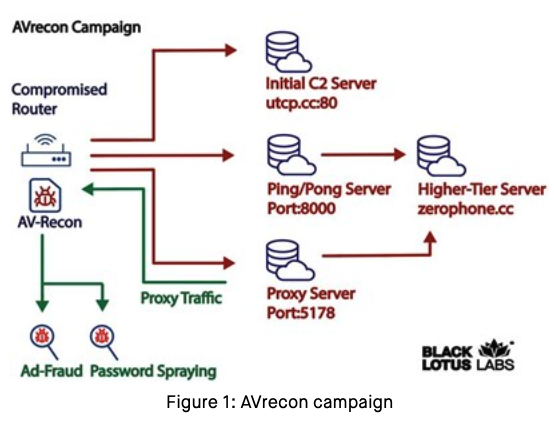

Des chercheurs ont découvert ce mois-ci un cheval de Troie d'accès à distance basé sur Linux âgé de deux ans surnommé AVrécon cela asservit les routeurs Internet en botnet qui escroque les annonceurs en ligne et effectue des attaques par pulvérisation de mots de passe. Maintenant, de nouvelles découvertes révèlent qu'AVrecon est le moteur malveillant derrière un service vieux de 12 ans appelé Chaussettesescort, qui loue des appareils résidentiels et de petites entreprises piratés à des cybercriminels cherchant à cacher leur véritable emplacement en ligne.

Image: Laboratoires de Lotus noirs de Lumen.

Dans un rapport publié le 12 juillet, des chercheurs de Lumen Laboratoires du Lotus Noir appelé le botnet AVrecon “l'un des plus grands botnets ciblant les routeurs de petit bureau/bureau à domicile (SOHO) vus dans l'histoire récente”, et une machine criminelle qui a largement échappé à l'attention du public depuis qu'elle a été repérée pour la première fois à la mi-2021.

"Le logiciel malveillant a été utilisé pour créer des services proxy résidentiels pour dissimuler des activités malveillantes telles que pulvérisation de mots de passe, proxy de trafic Web et fraude publicitaire, " les chercheurs de Lumen a écrit.

Les réseaux d'anonymat basés sur des logiciels malveillants sont une source majeure de trafic Web indésirable et malveillant dirigé vers les détaillants en ligne, les fournisseurs de services Internet (FAI), les réseaux sociaux, les fournisseurs de messagerie et les institutions financières. Et un grand nombre de ces réseaux” proxy " sont principalement commercialisés auprès de cybercriminels cherchant à anonymiser leur trafic en l'acheminant via un PC, un routeur ou un appareil mobile infecté.

Les services proxy peuvent être utilisés de manière légitime à plusieurs fins commerciales — telles que les comparaisons de prix ou l'intelligence commerciale — mais ils sont massivement utilisés pour cacher les activités de cybercriminalité car ils rendent difficile la traçabilité du trafic malveillant à sa source d'origine. Les services proxy permettent également aux utilisateurs de sembler se connecter depuis presque n'importe où dans le monde, ce qui est utile si vous êtes un cybercriminel qui essaie de se faire passer pour quelqu'un d'un endroit spécifique.

Spur.us, une startup qui suit les services proxy, a déclaré à KrebsOnSecurity que les adresses Internet Lumen étiquetées comme les serveurs “Command and Control” (C2) du botnet AVrecon sont toutes liées à un service proxy de longue durée appelé Chaussettesescort.

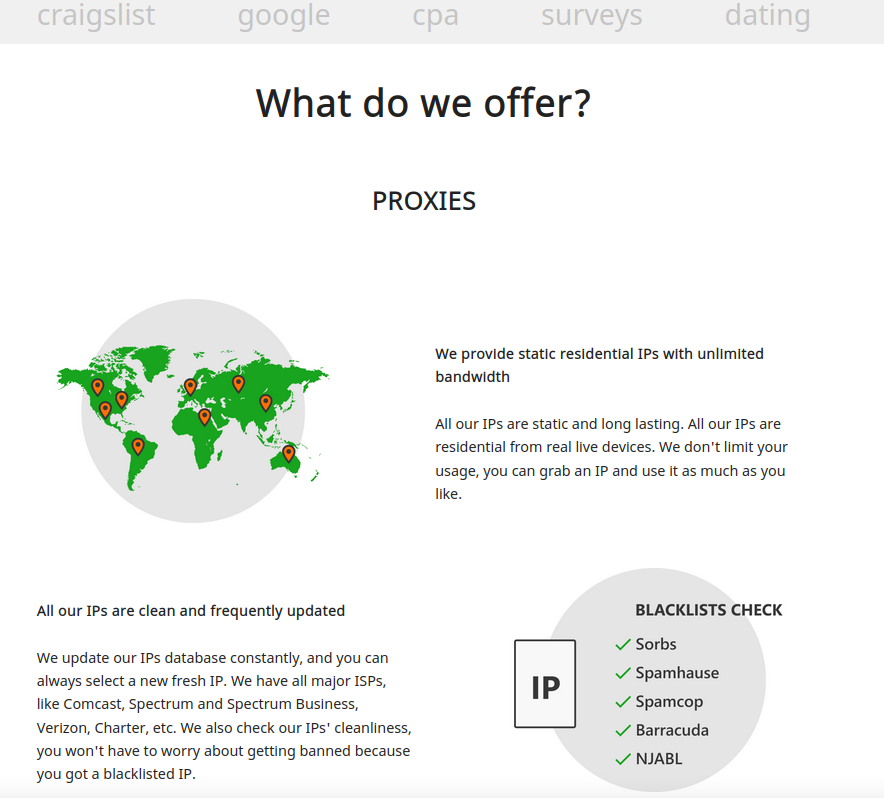

Chaussettesescort[.] avec, est ce qu'on appelle un service de “proxy SOCKS”. Le protocole SOCKS (ou SOCKS5) permet aux internautes de canaliser leur trafic Web via un serveur proxy, qui transmet ensuite les informations à la destination prévue. Du point de vue d'un site Web, le trafic du client du réseau proxy semble provenir d'un PC loué/infecté par un logiciel malveillant lié à un client FAI résidentiel, et non du client du service proxy.

La page d'accueil de SocksEscort indique que ses services sont parfaits pour les personnes impliquées dans une activité en ligne automatisée qui entraîne souvent le blocage ou l'interdiction des adresses IP, telles que les escroqueries par Craigslist et les rencontres, la manipulation des résultats des moteurs de recherche et les sondages en ligne.

Spur suit SocksEscort en tant qu'offre proxy basée sur des logiciels malveillants, ce qui signifie que les machines effectuant le proxy du trafic pour les clients SocksEscort ont été infectées par un logiciel malveillant qui les transforme en relais de trafic. Habituellement, ces utilisateurs n'ont aucune idée que leurs systèmes sont compromis.

Spur affirme que le service proxy SocksEscort oblige les clients à installer une application Windows afin d'accéder à un pool de plus de 10 000 appareils piratés dans le monde entier.

"Nous avons créé une empreinte digitale pour identifier l'infrastructure de rappel pour les proxys SocksEscort”, cofondateur de Spur Jean-François dit. "En regardant la télémétrie du réseau, nous avons pu confirmer que nous avons vu des victimes lui répondre sur différents ports.”

Selon Kilmer, AVrecon est le malware qui donne à SocksEscort ses proxys.

"Lorsque Lumen a publié son rapport et ses IOC[ indicateurs de compromission], nous avons interrogé notre système pour lequel l'infrastructure de rappel du service proxy chevauchait leurs IOC”, a poursuivi Kilmer. "Les C2 de deuxième étape qu'ils ont identifiés étaient les mêmes que les adresses IP que nous avons étiquetées pour SocksEscort.”

L'équipe de recherche de Lumen a déclaré que le but d'AVrecon semble être de voler de la bande passante – sans impact sur les utilisateurs finaux-afin de créer un service proxy résidentiel pour aider à blanchir les activités malveillantes et éviter d'attirer le même niveau d'attention de la part des utilisateurs finaux. Tor-services cachés ou des services VPN disponibles dans le commerce.

“Cette classe de menace d'activité de cybercriminalité peut échapper à la détection car elle est moins susceptible qu'un crypto-mineur d'être remarquée par le propriétaire, et il est peu probable qu'elle justifie le volume de plaintes d'abus que les réseaux de zombies basés sur le forçage brutal et les attaques DDoS sur Internet attirent généralement,” Les chercheurs de Black Lotus de Lumen ont écrit.

La préservation de la bande passante pour les clients et les victimes était une préoccupation majeure pour SocksEscort en juillet 2022, lorsque 911S5 — à l'époque le plus grand réseau proxy de logiciels malveillants connu au monde — j'ai été piraté et j'ai implosé quelques jours après être exposé dans une histoire ici. Kilmer a déclaré qu'après la disparition du 911, SocksEscort avait fermé ses inscriptions pendant plusieurs mois pour éviter qu'un afflux de nouveaux utilisateurs ne submerge le service.

Danny Adamite, chercheur principal en sécurité de l'information chez Lumen et co-auteur du rapport sur AVrecon, a confirmé les conclusions de Kilmer, affirmant que les données de C2 correspondaient à ce que Spur voyait pour SocksEscort datant de septembre 2022.

Adamitis a déclaré que le 13 juillet — le lendemain de la publication de la recherche sur AVrecon par Lumen et du blocage de tout trafic vers les serveurs de contrôle du logiciel malveillant — les personnes responsables de la maintenance du botnet ont réagi rapidement à la transition des systèmes infectés vers une nouvelle infrastructure de commandement et de contrôle.

“Ils réagissaient clairement et essayaient de garder le contrôle sur les composants du botnet”, a déclaré Adamitis. "Probablement, ils voulaient maintenir cette source de revenus.”

Frustrant, Lumen n'a pas été en mesure de déterminer comment les appareils SOHO étaient infectés par AVrecon. Certaines voies d'infection possibles incluent l'exploitation d'informations d'identification administratives faibles ou par défaut sur les routeurs et d'un micrologiciel obsolète et non sécurisé présentant des vulnérabilités de sécurité connues et exploitables.

QUI EST DERRIÈRE SOCKSESCORT?

KrebsOnSécurité brièvement visité SocksEscort l'année dernière et promis un suivi sur l'histoire et l'identité éventuelle de ses propriétaires. Un examen des premiers articles sur ce service sur les forums russes sur la cybercriminalité suggère que le réseau proxy de logiciels malveillants vieux de 12 ans est lié à une société moldave qui propose également un logiciel VPN sur l'Apple Store et ailleurs.

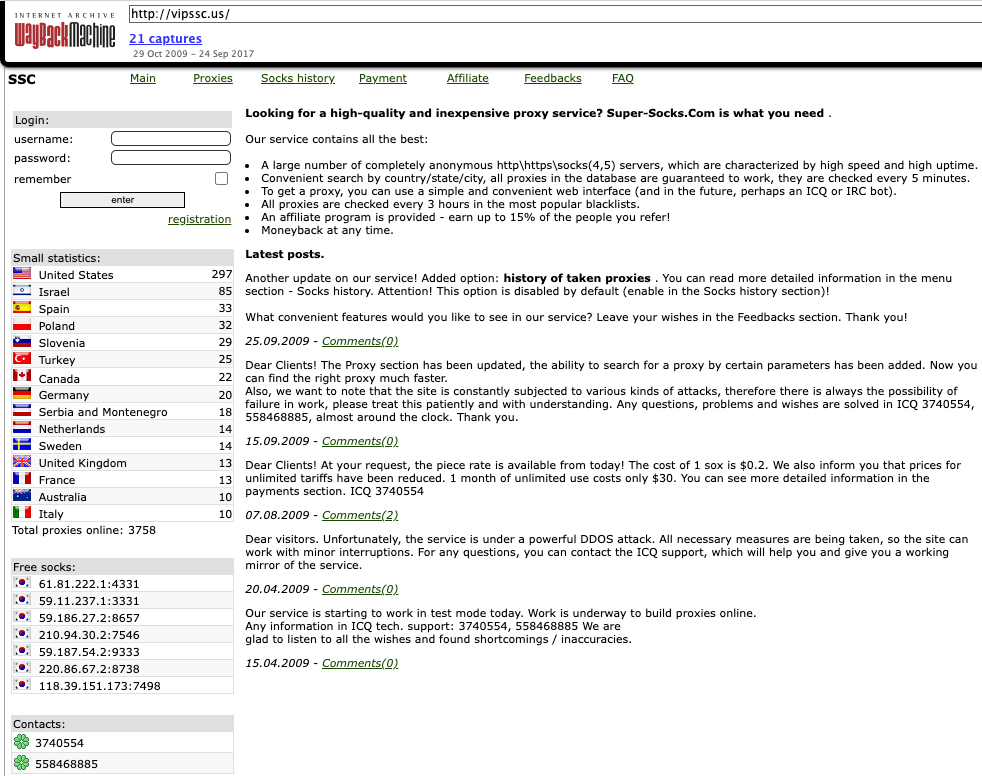

SocksEscort a commencé en 2009 comme “super-chaussettes[.] avec, "un service en russe qui vendait l'accès à des milliers de PC compromis qui pouvaient être utilisés pour proxy le trafic. Quelqu'un qui a choisi les surnoms “CSE"et “super-chaussettes"et adresse e-mail “michvatt@gmail.com"s'est inscrit sur plusieurs forums de cybercriminalité et a commencé à promouvoir le service proxy.

Selon DomainTools.com, l'adresse e-mail apparemment liée “michdomain@gmail.com"a été utilisé pour enregistrer SocksEscort[.] avec, super-chaussettes[.] com, et quelques autres domaines liés au proxy, y compris score IP [.] avec, segate[.] organisation seproxysoft[.] com, et vipssc[.] nous. Versions mises en cache des deux super-chaussettes[.] com et vipssc[.] nous montrez que ces sites vendaient le même service proxy et que les deux affichaient les lettres “CSE"bien en évidence en haut de leurs pages d'accueil.

Image: Archive.org. Traduction de la page du russe via Google Translate.

Selon une firme de cyber intelligence Processeur Intel 471, la toute première identité " SSC " enregistrée sur les forums de cybercriminalité s'est produite en 2009 dans la communauté des hackers de langue russe Antichat, où SSC s'est inscrit en utilisant l'adresse e-mail adriman@gmail.com. SPC a demandé à d'autres membres du forum de l'aide pour tester la sécurité d'un site Web qu'ils prétendaient être le leur: mon test[.] avec, qui promettait d'indiquer aux visiteurs si leur adresse proxy figurait sur des listes de blocage de sécurité ou anti-spam.

DomainTools dit mon test [.] com a été enregistrée en 2008 auprès d'un Adrian Crismaru a écrit: de Chisinau, Moldavie. Mon test[.] com ne répond plus, mais une copie en cache de celui-ci à partir de Archive.org montre que pendant environ quatre ans, il a inclus dans sa source HTML un code Google Analytics de NOUS-2665744, qui était également présent sur plus d'une douzaine d'autres sites Web.

La plupart des sites qui portaient autrefois ce code de suivi Google ne sont plus en ligne, mais presque tous étaient centrés sur des services similaires à myiptest[.] com, comme abuseripdb[.] avec, le plus beau[.] avec, vérifierdnslbl[.] avec, outils dnsbl[.] avec et moniteur dnsbl[.] avec.

Chacun de ces services a été conçu pour aider les visiteurs à déterminer rapidement si l'adresse Internet qu'ils visitaient le site à partir de a été répertorié par toutes les entreprises de sécurité comme spam, malveillant ou hameçonneur. En d'autres termes, ces services ont été conçus de manière à ce que les utilisateurs de services proxy puissent facilement savoir si leur adresse Internet louée était toujours sûre à utiliser pour la fraude en ligne.

Un autre domaine avec le code Google Analytics US - 2665744 était société[.] filet. Une copie archivée du site dit que SSC signifie “Société de Support Serveur, "qui annonçait des solutions externalisées pour le support technique et l'administration des serveurs. La société était située à Chisinau, en Moldavie et appartenait à Adrian Crismaru.

Des copies divulguées du forum Antichat piraté indiquent l'identité de la SSC liée à adriman@gmail.com enregistré sur le forum en utilisant l'adresse IP 71.229.207.214. Cette même adresse IP a été utilisée pour enregistrer le surnom “Deem3n®est un,"une affiche prolifique sur Antichat entre 2005 et 2009 qui a servi de modérateur sur le forum.

Il y avait un Deem3n®est un utilisateur sur le forum des webmasters Searchengines.gourou dont la signature dans leurs messages indique qu'ils dirigent une communauté populaire destinée aux programmeurs en Moldavie appelée administrateur système[.] md, et qu'ils étaient administrateur système pour sscompany[.] filet.

Ce même code Google Analytics est également maintenant présent sur les pages d'accueil de wiremo[.] co et un fournisseur VPN appelé HideIPVPN[.] avec.

Wiremo vend des logiciels et des services pour aider les propriétaires de sites Web à mieux gérer leurs avis clients. La page Contactez-nous de Wiremo répertorie un “Gestion de Serveur LLC"à Wilmington, DE en tant que société mère. Les dossiers du Secrétaire d'État du Delaware indiquent que Crismaru est PDG de cette société.

Gestion de serveur LLC est actuellement répertorié dans l'App Store d'Apple en tant que propriétaire d'une application VPN” gratuite " appelée VPN caché. Les informations de contact sur La page LinkedIn de Crismaru dit que les sites Web de son entreprise incluent myiptest[.] com, sscompagnie[.] net, et hideipvpn[.] com.

” Le meilleur moyen de sécuriser les transmissions de votre appareil mobile est le VPN", lit la description de HideIPVPN sur l'Apple Store. “Maintenant, nous vous fournissons un moyen encore plus simple de vous connecter à nos serveurs VPN. Nous masquerons votre adresse IP, crypterons tout votre trafic, sécuriserons toutes vos informations sensibles (mots de passe, détails de carte de crédit, etc.) former [sic] des hackers sur les réseaux publics.”

M. Crismaru n'a pas répondu aux multiples demandes de commentaires. Interrogé sur le lien apparent de l'entreprise avec SocksEscort, Wiremo a répondu: “Nous ne contrôlons pas ce domaine et personne de notre équipe n'est connecté à ce domaine."Wiremo n'a pas répondu lorsqu'on lui a présenté les conclusions de ce rapport.

>>Plus