Les administrateurs Discord piratés par des signets malveillants

Un certain nombre de Discorde les communautés axées sur la crypto-monnaie ont été piratées le mois dernier après que leurs administrateurs ont été amenés à exécuter du code Javascript malveillant déguisé en signet de navigateur Web.

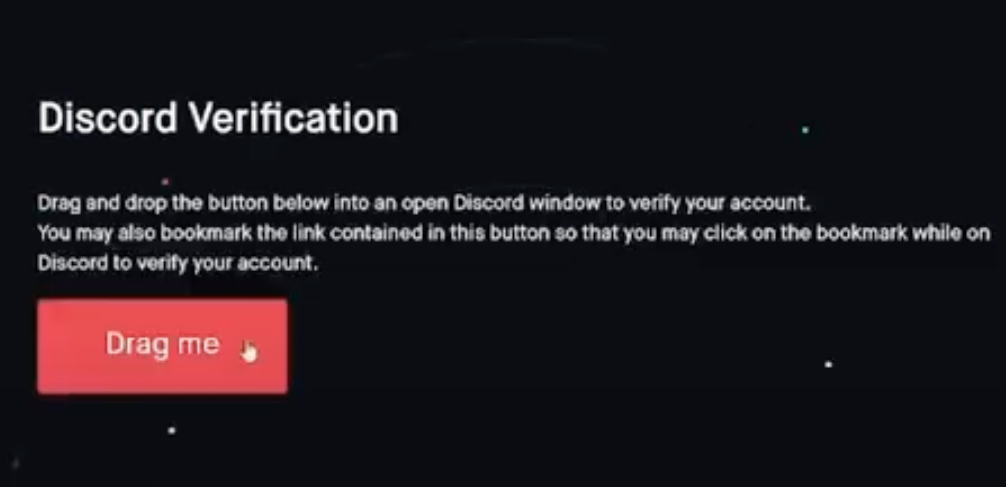

Cette attaque implique du Javascript malveillant qui est ajouté à son navigateur en faisant glisser un composant d'une page Web vers les signets de son navigateur.

Selon des entretiens avec des victimes, plusieurs des attaques ont commencé par une demande d'interview d'une personne se faisant passer pour un journaliste pour un média en ligne axé sur la cryptographie. Ceux qui mordent à l'hameçon reçoivent un lien vers un serveur Discord qui semble être le Discord officiel du site d'actualités cryptographiques, où ils sont invités à effectuer une étape de vérification pour valider leur identité.

Comme indiqué dans cette vidéo Youtube, le processus de vérification consiste à faire glisser un bouton du faux serveur Discord crypto news vers la barre de favoris de son navigateur Web. De là, le visiteur est invité à retourner à discord.com puis cliquez sur le nouveau signet pour terminer le processus de vérification.

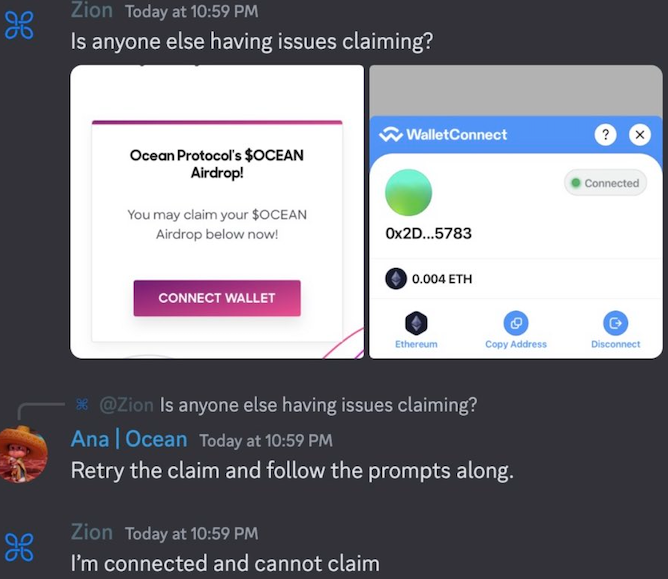

Cependant, le signet est en fait un extrait intelligent de Javascript qui saisit discrètement le jeton Discord de l'utilisateur et l'envoie au site Web de l'escroc. L'attaquant charge ensuite le jeton volé dans sa propre session de navigateur et (généralement tard dans la nuit après que les administrateurs sont endormis) publie une annonce dans la Discorde ciblée sur un “largage aérien” exclusif, un “événement NFT mint” ou une autre opportunité potentielle de gagner de l'argent pour les membres Discord.

Les membres Discord sans méfiance cliquent sur le lien fourni par le compte administrateur compromis et sont invités à connecter leur portefeuille cryptographique au site de l'escroc, où il demande des approbations de dépenses illimitées sur leurs jetons, puis draine le solde de tous les comptes de valeur.

Pendant ce temps, toute personne sur le canal Discord compromis qui remarque l'arnaque et les réponses est bannie et ses messages sont supprimés par le compte administrateur compromis.

Nicolas Scavuzzo est associé chez Protocole Océanique, qui se décrit comme un “protocole open source qui vise à permettre aux entreprises et aux particuliers d'échanger et de monétiser des données et des services basés sur des données.” Le 22 mai, un administrateur du serveur Discord d'Ocean Protocol a cliqué sur un lien dans un message direct d'un membre de la communauté qui l'a invité à prouver son identité en faisant glisser un lien vers ses favoris.

Scavuzzo, qui est basé dans le Maine, a déclaré que les attaquants avaient attendu jusqu'à minuit environ dans son fuseau horaire avant d'utiliser le compte de l'administrateur pour envoyer un message non autorisé sur un nouveau largage aérien océanique.

Scavuzzo a déclaré que le compte de l'administrateur avait été détourné même si l'authentification multifacteur était activée.

” Un bot CAPTCHA qui permet à la personne hébergeant le CAPTCHA d'accéder aux cookies Discord", c'est ainsi que Scavuzzo a décrit l'attaque. “J'ai vu toutes sortes d'escroqueries cryptographiques, mais je n'en ai jamais vu une comme celle-ci.”

Dans cette conversation “ "Ana/ Ocean" est un compte administrateur de serveur Discord compromis faisant la promotion d'un faux parachutage.

Il est important de noter que le jeton volé ne fonctionne que pour les attaquants tant que son propriétaire légitime ne se déconnecte pas et ne se reconnecte pas, ou ne modifie pas ses informations d'identification.

En supposant que l'administrateur puisse se connecter, c'est le cas. Dans le cas d'Ocean, l'une des premières choses que les intrus ont faites une fois qu'ils ont glissé le jeton de l'administrateur a été de modifier les contrôles d'accès du serveur et de supprimer tous les principaux membres de l'équipe Ocean du serveur.

Heureusement pour Ocean, Scavuzzo a pu joindre l'opérateur du serveur qui héberge le canal Discord et faire revenir les paramètres du canal à la normale.

"Heureusement, nous sommes une équipe répartie dans le monde entier, nous avons donc des gens éveillés à toute heure”, a déclaré Scavuzzo, notant qu'Ocean n'est au courant d'aucun membre de la communauté Discord qui est tombé amoureux de la fausse offre de largage aérien, qui a duré environ 30 minutes. "Cela aurait pu être bien pire.”

Le 26 mai, Réseau Aura signalé sur Twitter que son serveur Discord a été compromis lors d'une attaque de phishing qui a entraîné la suppression des canaux Discord et la diffusion de faux liens de campagne Airdrop du réseau Aura.

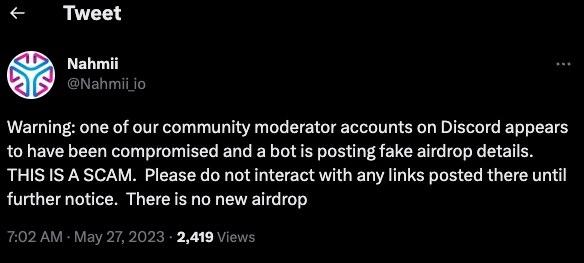

Le 27 mai, Nahmii — une technologie de crypto-monnaie basée sur la blockchain Ethereum — averti sur Twitter, l'un de ses modérateurs communautaires sur Discord a été compromis et a publié de faux détails de largage.

Le 9 mai, Cryptomonnaie rapporté que son serveur Discord a été piraté, avec de faux détails de largage transmis à tous les utilisateurs.

KrebsOnSecurity a récemment entendu parler d'une source de confiance du secteur de la cybersécurité qui a été directement confrontée à l'une de ces attaques et a demandé à rester anonyme.

“Je fais du travail de sécurité Discord pro bono pour quelques Discords, et j'ai été approché par l'un de ces faux journalistes”, a déclaré la source. “J'ai joué le jeu et j'ai obtenu le lien vers leur Discorde, où ils prétendaient être des journalistes du site Cryptonews en utilisant plusieurs comptes.”

La source a pris note de tous les identifiants Discord des administrateurs du faux Discord Cryptonews, afin de pouvoir s'assurer qu'ils étaient bloqués des Discords qu'il aide à sécuriser.

“Depuis que je fais cela depuis un certain temps maintenant, j'ai constitué une base de données substantielle d'utilisateurs et de messages Discord, si souvent que je peux voir l'historique de ces escrocs sur Discord”, a déclaré la source.

Dans ce cas, il a remarqué qu'un utilisateur avec le rôle de " PDG " dans la fausse discorde Cryptonews avait déjà été vu sous un autre nom d'utilisateur — “Lévataxe."La recherche sur cet identifiant et ce nom d'utilisateur Discord a révélé un jeune codeur turc nommé Pierre Yilmaz dont Page du Github lié à la très même identifiant Discord que le PDG escroc.

Atteint par message instantané sur Télégramme, Levatax a déclaré qu'il n'avait aucune implication dans de tels stratagèmes et qu'il n'était pas sur Discord depuis son Microsoft Outlook pour Mac le compte a été piraté il y a des mois.

“La chose intéressante [est] que je n'ai pas utilisé Discord depuis quelques mois ni même les médias sociaux en raison du statut politique de la Turquie”, a expliqué Levatax, faisant référence aux récentes élections dans son pays. “La seule chose que je confirme est la perte de mon compte Outlook connecté à mon Discord, et je suis déjà en contact avec Microsoft pour le récupérer.”

La méthode de vérification utilisée dans l'arnaque ci-dessus implique un type de signet appelé “marque-pages"qui stocke le code Javascript sous la forme d'un lien cliquable dans la barre de favoris en haut de son navigateur.

Alors que les bookmarklets peuvent être utiles et inoffensifs, le Javascript malveillant exécuté dans le navigateur par l'utilisateur est particulièrement dangereux. Veuillez donc éviter d'ajouter (ou de faire glisser) des signets ou des bookmarklets dans votre navigateur, sauf si c'était votre idée en premier lieu.

>>Plus