Le Groupe de Rançon "Snatch" Expose Les Adresses IP des Visiteurs

Le site de honte des victimes exploité par le Arracher le groupe de ransomwares divulgue des données sur son véritable emplacement en ligne et ses opérations internes, ainsi que sur les adresses Internet de ses visiteurs, a découvert KrebsOnSecurity. Les données divulguées suggèrent que Snatch est l'un des nombreux groupes de ransomwares utilisant des publicités payantes sur Google.com pour inciter les gens à installer des logiciels malveillants déguisés en logiciels libres populaires, tels que Équipes Microsoft, Lecteur Adobe, Mozilla Thunderbird, et Discorde.

Premier repéré en 2018, le groupe Snatch ransomware a publié des données volées à des centaines d'organisations qui ont refusé de payer une demande de rançon. Snatch publie ses données volées sur un site Web sur Internet ouvert, et ce contenu est reflété sur le site darknet de l'équipe Snatch, qui n'est accessible qu'en utilisant le réseau mondial d'anonymat Tour.

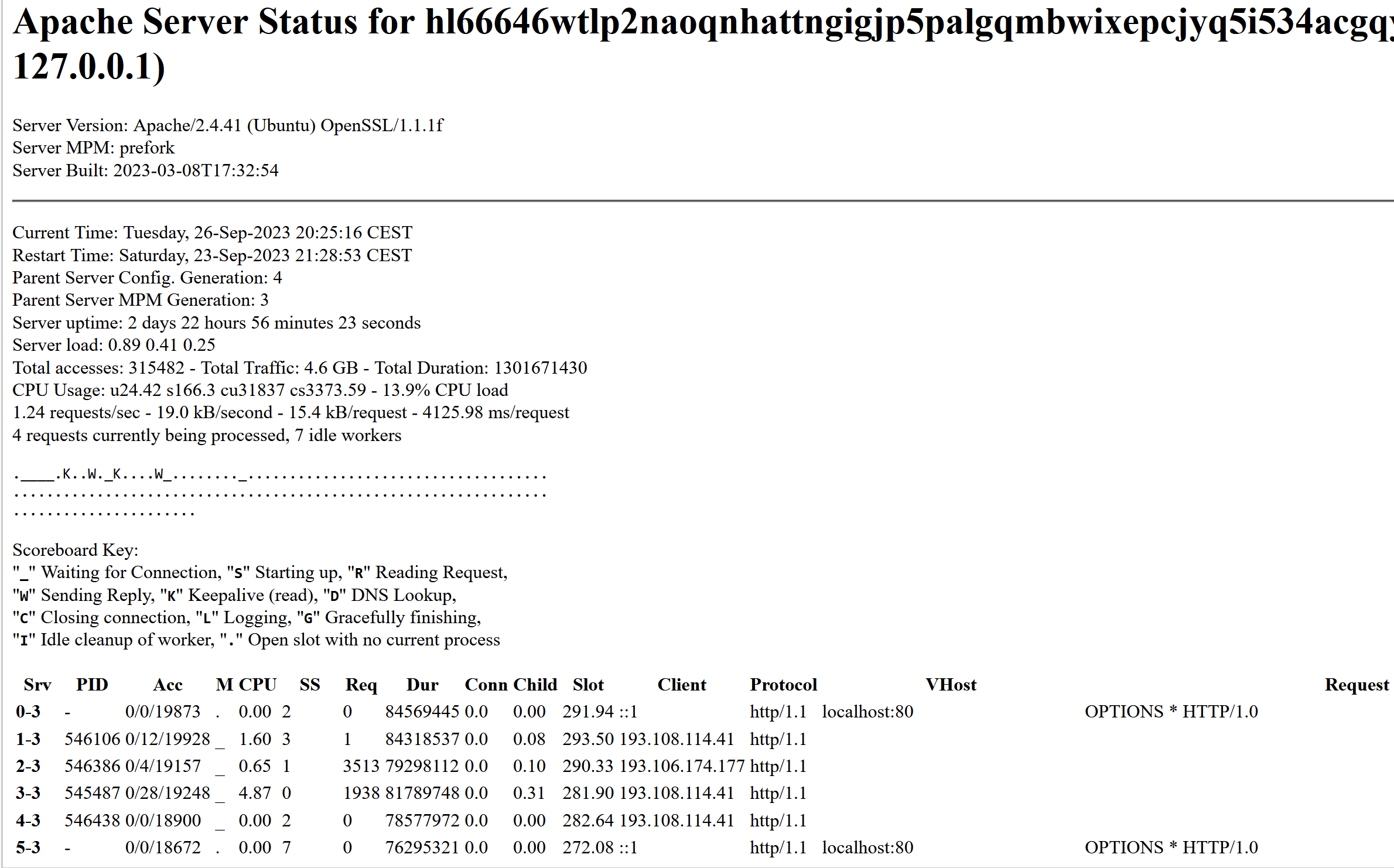

KrebsOnSecurity a appris que le site darknet de Snatch expose sa page “état du serveur”, qui comprend des informations sur les véritables adresses Internet des utilisateurs accédant au site Web.

Rafraîchir cette page toutes les quelques secondes montre que le site Snatch darknet génère une quantité décente de trafic, attirant souvent des milliers de visiteurs chaque jour. Mais de loin, les visiteurs réguliers les plus fréquents proviennent d'adresses Internet en Russie qui hébergent actuellement les noms de domaine Web clairs de Snatch ou l'ont récemment fait.

Le site de honte des victimes du gang de rançongiciels Snatch sur le darknet divulgue des données sur ses visiteurs. Cette page “état du serveur " indique que le site Web de Snatch est à l'Heure d'été d'Europe centrale (CEST) et est alimenté par OpenSSL/1.1.1 f, qui n'est plus pris en charge par les mises à jour de sécurité.

L'adresse Internet la plus active accédant au site darknet de Snatch est probablement 193.108.114[.]41, qui est un serveur à Ekaterinbourg, en Russie, qui héberge plusieurs domaines Snatch, notamment équipe d'arrachage[.] haut, sntech2ch[.] haut, dwhyj2[.] haut et 76930193ch[.] haut. Il se pourrait bien que cette adresse Internet apparaisse fréquemment parce que le site Web clair de Snatch comporte un bouton bascule en haut qui permet aux visiteurs de passer à l'accès au site via Tor.

Une autre adresse Internet qui apparaissait fréquemment dans la page d'état du serveur Snatch était 194.168.175[.]226, actuellement affecté à Matrix Télécom en Russie. Selon DomainTools.com, cette adresse héberge également ou bien a récemment hébergé la coterie habituelle de domaines Snatch, ainsi que pas mal de domaines de phishing de marques connues telles que Amazone et Encaissement.

L'adresse Internet de Moscou 80.66.64[.]15 accédé au site Snatch darknet toute la journée, et cette adresse hébergeait également les domaines Snatch clear-web appropriés. Plus intéressant encore, cette adresse abrite plusieurs domaines récents qui semblent prêter à confusion similaires à des éditeurs de logiciels connus, notamment libreoff1ce[.] avec et www-discorde[.] avec.

Ceci est intéressant car les domaines de phishing associés au gang de rançongiciels Snatch étaient tous enregistrés sous le même nom russe — Mikhaïl Kolesnikov, un nom qui est quelque peu synonyme de domaines de phishing récents liés à des publicités Google malveillantes.

Kolesnikov pourrait être un clin d'œil à un général russe rendu célèbre sous le règne de Boris Eltsine. Quoi qu'il en soit, il s'agit clairement d'un pseudonyme, mais il existe d'autres points communs entre ces domaines qui peuvent donner un aperçu de la façon dont Snatch et d'autres groupes de ransomwares recherchent leurs victimes.

DomainTools indique qu'il y a plus de 1 300 noms de domaine actuels et anciens enregistrés pour Mihail Kolesnikov entre 2013 et juillet 2023. Environ la moitié des domaines semblent être des sites Web plus anciens faisant la publicité de services d'escorte féminine dans les grandes villes des États-Unis (par exemple, le aujourd'hui disparu pittsburghcitygirls[.] avec).

L'autre moitié des sites Web de Kolesnikov sont des domaines de phishing beaucoup plus récents se terminant principalement par“.haut " et “.app " qui semblent conçus pour imiter les domaines des grandes sociétés de logiciels, y compris <url>[.] haut, www-équipes microsoftmd[.] haut, www-fortinet[.] haut, ibreoffice[.] haut, www-docker[.] haut, www-camp de base[.] haut, ccleaner-cdn[.] haut, adobeusa[.] haut, et www.réel-vnc[.] haut.

En août 2023, des chercheurs avec Trustwave Laboratoires d'Araignées dit ils ont rencontré des domaines enregistrés auprès de Mihail Kolesnikov utilisés pour diffuser le Rilide cheval de Troie voleur d'informations.

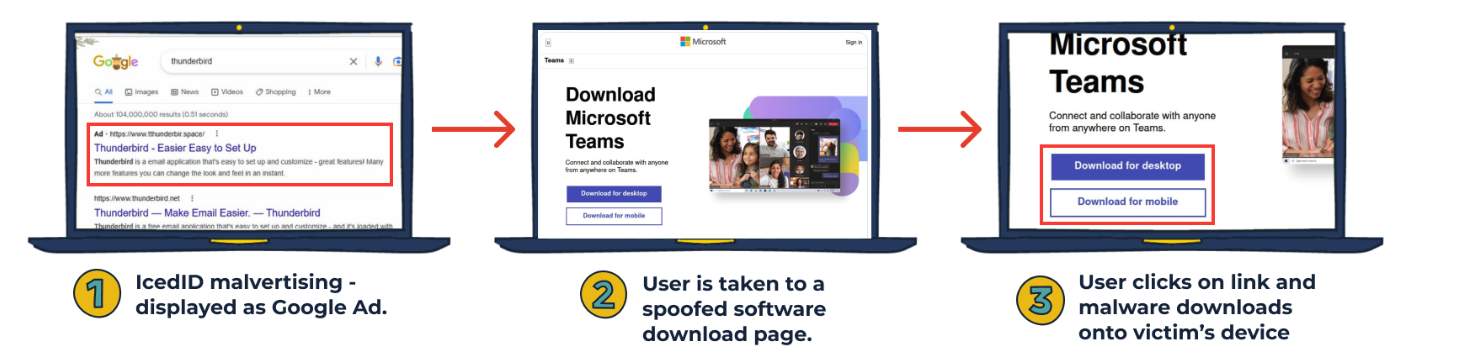

Mais il semble que plusieurs groupes criminels puissent utiliser ces domaines pour hameçonner des personnes et diffuser toutes sortes de logiciels malveillants voleurs d'informations. En Février 2023, Maison de Spam averti d'une énorme augmentation des publicités malveillantes qui détournaient les résultats de recherche en Google.com, et étant utilisé pour distribuer au moins cinq familles différentes de chevaux de Troie voleurs d'informations, y compris AuroraStéaler, Id de glace/ Bokbot, Méta Voleur, Voleur de Ligne Rouge et Vidare.

Par exemple, Spamhaus a déclaré que les victimes de ces publicités malveillantes rechercheraient Équipes Microsoft dans Google.com, et le moteur de recherche retournait souvent une annonce payante usurpant Microsoft ou Microsoft Teams comme premier résultat — au-dessus de tous les autres résultats. L'annonce malveillante inclurait un logo pour Microsoft et, à première vue, semble être un endroit sûr et fiable pour télécharger le client Microsoft Teams.

Cependant, quiconque cliquait sur le résultat était emmené à la place pour mlcrosofteams-États-Unis[.] haut - encore un autre domaine malveillant enregistré au nom de M. Kolesnikov. Et bien que les visiteurs de ce site Web puissent croire qu'ils ne téléchargent que le client Microsoft Teams, le fichier d'installation inclut une copie du logiciel malveillant IcedID, qui est vraiment efficace pour voler les mots de passe et les jetons d'authentification du navigateur Web de la victime.

Le fondateur du site suisse de lutte contre les abus abuse.ch a déclaré à Spamhaus qu'il est probable que certains cybercriminels aient commencé à vendre du “malvertising en tant que service” sur le dark Web, et qu'il existe une forte demande pour ce service.

En d'autres termes, quelqu'un semble avoir bâti une entreprise très rentable en lançant et en promouvant de nouveaux domaines de phishing sur le thème des logiciels et en les vendant en tant que service à d'autres cybercriminels. Ou peut-être vendent-ils simplement des données volées (et tout accès d'entreprise) à des affiliés de groupes de ransomwares actifs et affamés.

Le conseil sur la page “état du serveur " exposée sur le site Snatch darkweb est venu de @ algue verte, le même chercheur en sécurité qui a alerté KrebsOnSecurity plus tôt ce mois-ci que le site de honte des victimes du darknet géré par le 8Base bande de rançongiciels a été laissé par inadvertance en mode développement.

Cet oubli a révélé non seulement la véritable adresse Internet du site caché de 8Base (en Russie, naturellement), mais aussi l'identité d'un programmeur en Moldavie qui a apparemment aidé à développer le code de 8Base.

@htmalgae a déclaré que l'idée que le site de honte des victimes d'un groupe de ransomwares divulgue des données qu'il n'avait pas l'intention d'exposer est délicieusement ironique.

“C'est un groupe criminel qui fait honte aux autres de ne pas protéger les données des utilisateurs", a déclaré @ htmalgae. "Et ici, ils divulguent leurs données utilisateur.”

Tous les logiciels malveillants mentionnés dans cette histoire sont conçus pour s'exécuter sur des appareils Microsoft Windows. Mais Malwarebytes récemment couvert l'émergence d'un cheval de Troie voleur d'informations basé sur Mac appelé Distributeur atomique cela était annoncé via des annonces Google malveillantes et des domaines qui ressemblaient de manière déroutante à des marques de logiciels.

Soyez très prudent lorsque vous recherchez en ligne des titres de logiciels populaires. Les copies piratées et piratées des principaux logiciels sont une source fréquente d'infections d'infostealer, tout comme ces publicités malveillantes se faisant passer pour des résultats de recherche. Assurez-vous de bien vérifier que vous êtes bien sur le domaine que vous pensez visiter *avant* de télécharger et d'installer quoi que ce soit.

Restez à l'écoute pour la deuxième partie de cet article, qui comprend un examen plus approfondi du groupe de rançongiciels Snatch et de leur fondateur.

Lectures complémentaires:

La liste de @ HTMalgae des meilleures adresses Internet vues accédant au site darknet de Snatch

>>Plus