Karma rattrape le Service Mondial de Phishing 16Shop

Vous n'avez probablement jamais entendu parler de “16boutique, "mais il y a de fortes chances que quelqu'un qui l'utilise ait essayé de vous hameçonner.

Une page de phishing 16Shop usurpant Apple et ciblant les utilisateurs japonais. Image: Akamai.com.

L'organisation internationale de police INTERPOL dit la semaine dernière, il avait fermé le tristement célèbre 16Shop, une plate-forme populaire de phishing en tant que service lancée en 2017 qui permettait aux novices, même complets, de mener facilement des escroqueries par hameçonnage complexes et convaincantes. INTERPOL a déclaré que les autorités indonésiennes avaient arrêté le propriétaire de 21 ans et l'un de ses facilitateurs présumés, et qu'un troisième suspect avait été appréhendé au Japon.

La déclaration d'INTERPOL indique que la plate-forme a vendu des outils de piratage pour compromettre plus de 70 000 utilisateurs dans 43 pays. Compte tenu de la longévité de 16Shop et du nombre de clients payants dont il a bénéficié au fil des ans, ce nombre est presque certainement très conservateur.

De plus, la vente d '” outils de piratage " ne reflète pas tout à fait ce qu'était 16Shop: il s'agissait d'une plate-forme de phishing entièrement automatisée qui offrait à ses milliers de clients une série de kits de phishing spécifiques à la marque à utiliser et fournissait les noms de domaine nécessaires pour héberger les pages de phishing et recevoir les identifiants volés.

Des experts en sécurité enquêtant sur 16Shop ont découvert que le service utilisait une interface de programmation d'applications (API) pour gérer ses utilisateurs, une innovation qui permettait à ses propriétaires de couper l'accès aux clients qui ne payaient pas de frais mensuels, ou à ceux qui tentaient de copier ou de pirater le kit de phishing.

16boutique aussi pages d'hameçonnage localisées en plusieurs langues, et le service afficherait un contenu de phishing pertinent en fonction de la géolocalisation de la victime.

Divers leurres 16Shop pour les utilisateurs d'Apple dans différentes langues. Crédit photo: Akamai.

Par exemple, en 2019 McAfee a constaté que pour les cibles au Japon, le kit 16Shop collecterait également l'identifiant Web et le mot de passe de la carte, tandis que les victimes américaines se verraient demander leur numéro de sécurité sociale.

” Selon l'emplacement, 16Shop collectera également des numéros d'identification (y compris une carte d'identité civile, une Carte d'identité nationale et une carte d'identité de citoyen), des numéros de passeport, des numéros d'assurance sociale, des codes de tri et des limites de crédit", McAfee a écrit.

De plus, 16Shop a utilisé diverses astuces pour aider les pages de phishing de ses utilisateurs à rester hors du radar des entreprises de sécurité, y compris une “liste noire” locale d'adresses Internet liées aux entreprises de sécurité, et une fonctionnalité qui permettait aux utilisateurs d'empêcher des plages entières d'adresses Internet d'accéder aux pages de phishing.

L'annonce d'INTERPOL ne nomme aucun des suspects arrêtés dans le cadre de l'enquête 16Shop. Cependant, un certain nombre d'entreprises de sécurité — y compris Akamaï, McAfee et ZéroFox, précédemment connecté le service à un jeune indonésien nommé Riswanda Nôr Sapoutra, qui a vendu 16Shop sous la poignée de hacker “Cri du Diable.”

Selon le blog indonésien sur la sécurité Cyberthreat.id, Saputra admis à être l'administrateur de 16Shop, mais a déclaré à la publication qu'il avait remis le projet à d'autres au début de 2020.

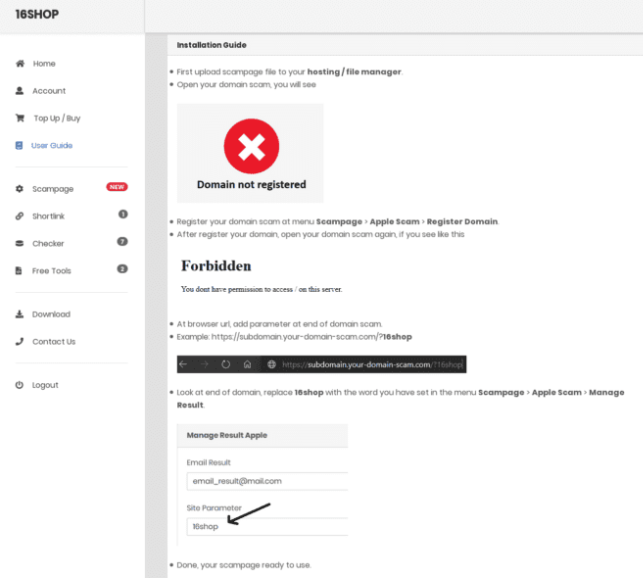

16documentation de la boutique indiquant aux opérateurs comment déployer le kit. Image: ZéroFox.

Néanmoins, Cybermenace a rapporté que Devilscream avait été arrêté par la police indonésienne fin 2021 dans le cadre d'une collaboration entre INTERPOL et le Bureau fédéral d'Enquête des États-Unis (FBI). Pourtant, les chercheurs qui ont suivi 16Shop depuis sa création dites que Devilscream était pas le propriétaire d'origine de la plateforme de phishing, et il n'est peut-être pas le dernier.

RIZKY ENTREPRISE

Il n'est pas rare que des cybercriminels pour infecter accidentellement leurs propres machines avec des logiciels malveillants voleurs de mots de passe, et c'est exactement ce qui semble s'être passé avec l'un des administrateurs les plus récents de 16Shop.

Intelligence de Constelle, une plate-forme de recherche sur les violations de données et les acteurs de la menace, permet désormais aux utilisateurs de croiser les sites Web populaires sur la cybercriminalité et les habitants de ces forums avec infections involontaires de logiciels malveillants par des chevaux de Troie voleurs d'informations. Une recherche dans Constella sur le nom de domaine de 16Shop montre qu'à la mi-2022, un administrateur clé du service de phishing a infecté leur ordinateur de bureau Microsoft Windows avec le Cheval de Troie voleur d'informations Redline - apparemment en téléchargeant une copie fissurée (et secrètement backdoor) d'Adobe Photoshop.

Les infections Redline volent des masses de données de la machine victime, y compris une liste des téléchargements récents, des mots de passe stockés et des cookies d'authentification, ainsi que des signets de navigateur et des données de remplissage automatique. Ces enregistrements indiquent que l'administrateur de 16Shop a utilisé les surnoms “Rudi"et “Riz/ Riz, "et maintenu plusieurs Profils Facebook sous ces pseudonymes.

Il semble que le nom complet de cet utilisateur (ou au moins une partie de celui-ci) soit Rizky Mauluna Sidik a écrit:, et ils sont originaires de Bandung dans l'ouest de Java, en Indonésie. L'une des pages Facebook de cet utilisateur indique que Rizky est le PDG et fondateur d'une entité appelée Exploitant de Bandungx, dont La page facebook indique qu'il s'agit d'un groupe axé principalement sur le piratage et la dégradation de sites Web.

A Profil LinkedIn pour Rizky dit qu'il est un développeur Web backend à Bandung qui a obtenu un baccalauréat en technologie de l'information en 2020. M. Rizky n'a pas répondu aux demandes de commentaires.

>>Plus