Demandez à Fitis, l'Ours: De Vrais Escrocs Signent Leur Malware

Les certificats de signature de code sont censés aider à authentifier l'identité des éditeurs de logiciels et fournir une assurance cryptographique qu'un logiciel signé n'a pas été modifié ou altéré. Ces deux qualités rendent les certificats de signature de code volés ou mal acquis attrayants pour les groupes cybercriminels, qui apprécient leur capacité à ajouter de la furtivité et de la longévité aux logiciels malveillants. Cet article est une plongée en profondeur sur “Mégatraffer, "un hacker russe chevronné qui a pratiquement accaparé le marché clandestin des certificats de signature de code axés sur les logiciels malveillants depuis 2015.

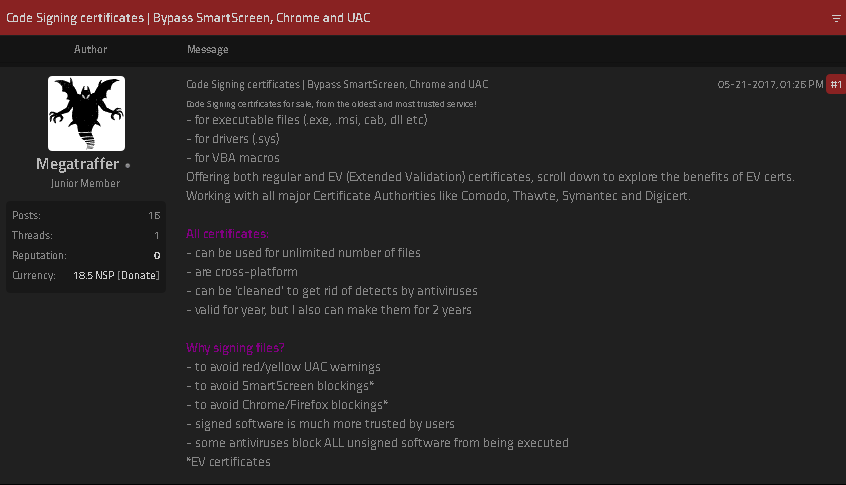

Un examen des publications de Megatraffer sur les forums criminels russes montre que cet utilisateur a commencé à colporter des certificats de signature de code volés individuels en 2015 sur le forum en langue russe Exploiter, et bientôt étendu à la vente de certificats pour les applications de signature cryptographique et les fichiers conçus pour s'exécuter Système d'exploitation Microsoft Windows, Java, Logiciel Adobe AIR, MAC et Bureau de Microsoft.

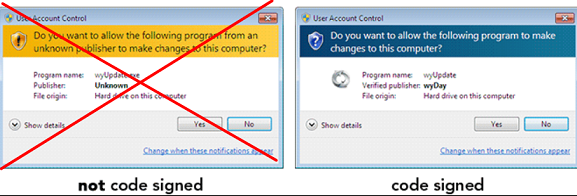

Megatraffer a expliqué que les fournisseurs de logiciels malveillants ont besoin d'un certificat car de nombreux produits antivirus seront beaucoup plus intéressés par les logiciels non signés et parce que les fichiers signés téléchargés sur Internet n'ont pas tendance à être bloqués par les fonctions de sécurité intégrées aux navigateurs Web modernes. De plus, les versions plus récentes de Microsoft Windows se plaindront d'un message d'alerte jaune vif ou rouge si les utilisateurs essaient d'installer un programme qui n'est pas signé.

"Pourquoi ai-je besoin d'un certificat?"Megatraffer a demandé rhétoriquement dans leur Jan. fil de vente 2016 sur l'exploit. "Les logiciels antivirus font davantage confiance aux programmes signés. Pour certains types de logiciels, une signature numérique est obligatoire.”

À l'époque, Megatraffer vendait des certificats de signature de code uniques au prix de 700 USD chacun et facturait plus du double de ce montant (1 900 USD) pour un certificat de “validation étendue” ou de signature de code EV, qui n'est censé s'accompagner que d'une vérification supplémentaire de l'identité du titulaire du certificat. Selon Megatraffer, les certificats EV étaient indispensables si vous vouliez signer des logiciels malveillants ou des pilotes matériels qui fonctionneraient de manière fiable dans les nouveaux systèmes d'exploitation Windows.

Une partie de l'annonce de Megatraffer. Image: Ke-la.com.

Megatraffer a continué à offrir ses services de signature de code sur plus d'une demi-douzaine d'autres forums de cybercriminalité en russe, principalement sous la forme de certificats de signature de code EV et non EV sporadiquement disponibles auprès de grands fournisseurs tels que Décongélation et Comodo.

Plus récemment, il semble que Megatraffer ait travaillé avec des groupes de ransomwares pour aider à améliorer la furtivité de leurs logiciels malveillants. Peu de temps après l'invasion de l'Ukraine par la Russie en février 2022, quelqu'un fuite de plusieurs années de journaux de discussion internes du gang de ransomwares Conti, et ces journaux montrent que Megatraffer travaillait avec le groupe pour aider à coder leurs logiciels malveillants entre juillet et octobre 2020.

QUI EST MEGATRAFFER?

Selon une firme de cyber intelligence Processeur Intel 471, Megatraffer a été actif sur plus d'une demi-douzaine de forums criminels de septembre 2009 à nos jours. Et sur la plupart de ces identités, Megatraffer a utilisé l'adresse e-mail 774748@gmail.com. Cette même adresse e-mail est également liée à deux comptes de forum pour un utilisateur avec le pseudo “Salle d'Opération.”

Intelligence de Constelle, une entreprise qui suit les bases de données exposées, constate que 774748@gmail.com a été utilisé en relation avec seulement une poignée de mots de passe, mais le plus souvent le mot de passe “caractéristique24“. Le basculement de ce mot de passe révèle une poignée d'adresses e-mail, notamment akafitis@gmail.com.

Intel 471 montre akafitis@gmail.com a été utilisé pour enregistrer un autre compte d'utilisateur O. R. Z. — celui-ci sur Vérifié[.] ru en 2008. Avant cela, akafitis@gmail.com a été utilisé comme adresse e-mail pour le compte “Fitis, "qui était actif sur Exploit entre septembre 2006 et mai 2007. Constella a trouvé que le mot de passe "featar24" était également utilisé en conjonction avec l'adresse e-mail spampage@yandex.ru, qui est lié à un autre compte O. R. Z. sur Carder[.] su à partir de 2008.

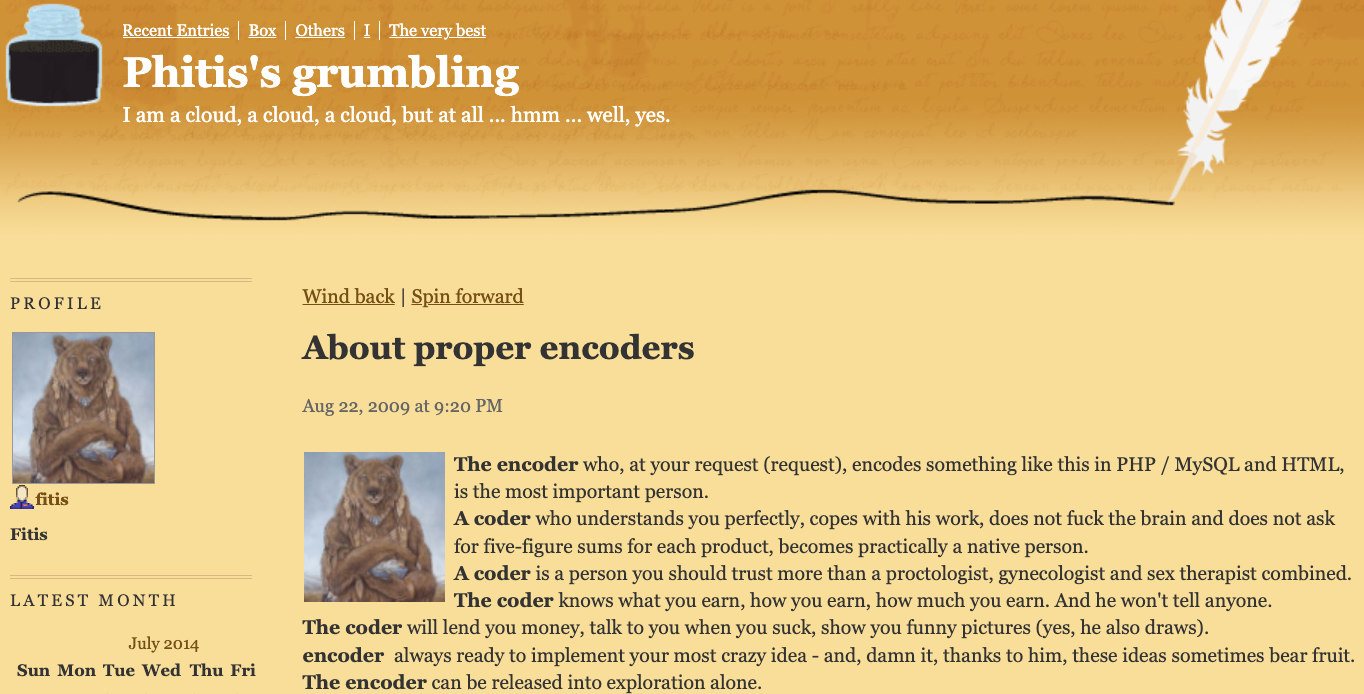

L'adresse e-mail akafitis@gmail.com a été utilisé pour créer un profil de blog Livejournal nommé Fitis qui a un gros ours comme avatar. En novembre 2009, Fitis a écrit “" Je suis le criminel parfait. Mes empreintes digitales changent au-delà de la reconnaissance tous les quelques jours. Au moins mon ordinateur portable en est sûr.”

Compte Livejournal de la Fitis. Image: Archive.org.

L'identité réelle de la Fitis a été révélée en 2010 après que deux des plus grands sponsors du spam pharmaceutique se soient fait la guerre, et de grands volumes de documents internes, d'e-mails et d'enregistrements de discussion saisis dans les deux empires du spam ont été divulgués à cet auteur. Ce conflit prolongé et public a constitué la toile de fond de mon livre de 2014 — “Spam Nation: L'histoire intérieure de la cybercriminalité organisée, de l'épidémie mondiale à Votre porte d'entrée.”

L'un des documents divulgués comprenait une feuille de calcul Microsoft Excel contenant les vrais noms, adresses, numéros de téléphone, courriels, adresses postales et Argent Web adresses pour des dizaines de hauts salariés en Spammeur — à l'époque, le programme d'affiliation de spam pharmaceutique le plus réussi sur la scène du piratage russe et celui qui employé la plupart du les haut Russe maîtres botteurs.

Ce document montre que la Fitis était l'un des recruteurs les plus prolifiques de Spamit, amenant plus de 75 affiliés au programme Spamit plusieurs années avant son implosion en 2010 (et gagner des commissions sur toutes les ventes futures des 75 affiliés).

Le document indique également que Fitis a été payé en utilisant un compte WebMoney créé lorsque son propriétaire a présenté un passeport russe valide pour un Constantin Evguenievich Fetisov, née Nov. 16, 1982 et résidant à Moscou. Les dossiers des véhicules à moteur russes montrent que deux véhicules différents sont immatriculés au nom de cette personne à la même adresse à Moscou.

Le nom de domaine le plus intéressant enregistré à l'adresse e-mail spampage@yahoo.com, à juste titre, est fitis[.] ru, qui DomainTools.com says a été enregistré en 2005 à un Constantin E. Fétisov de Moscou.

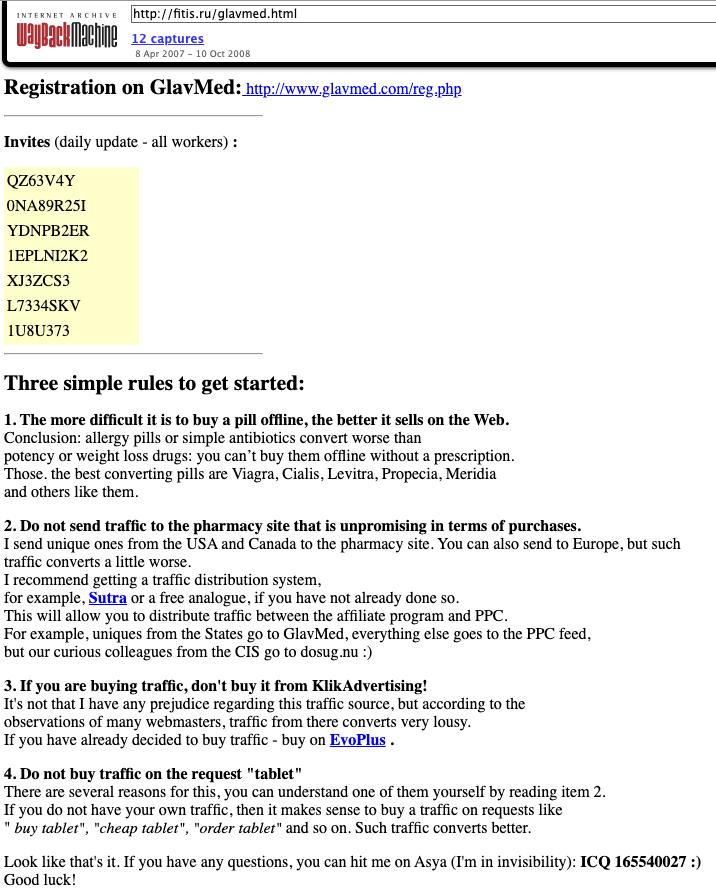

La Machine de retour à archive.org a une poignée de pages pour la plupart vierges indexées pour la fitis[.] ru dans ses premières années, mais pour une brève période en 2007 il semble que ce site Web ait été exposer par inadvertance tous ses répertoires de fichiers à Internet.

L'un des fichiers exposés — Glavmed.en html — est une invitation générale au tristement célèbre programme d'affiliation de pharmacie Glavmed, un programme aujourd'hui disparu qui versait des dizaines de millions de dollars à des affiliés qui faisaient de la publicité pour des magasins de pilules en ligne principalement en piratant des sites Web et en manipulant les résultats des moteurs de recherche. Glavmed a été exploité par les mêmes cybercriminels russes qui ont exécuté le programme Spamit.

Une annonce traduite par Google vers 2007 recrutant pour le programme d'affiliation en pharmacie Glavmed, qui demandait aux candidats intéressés de contacter le numéro ICQ utilisé par Fitis, alias MegaTraffer. Image: Archive.org.

Archive.org montre la fitis[.]la page Web ru avec l'invitation Glavmed a été continuellement mise à jour avec de nouveaux codes d'invitation. Dans leur message aux futurs affiliés de Glavmed, l'administrateur du programme a demandé aux candidats de les contacter au Numéro ICQ 165540027, dont Intel 471 a découvert qu'il s'agissait d'une adresse de messagerie instantanée précédemment utilisée par Fitis sur Exploit.

Les fichiers exposés dans la version archivée de fitis[.] ru inclut le code source des logiciels malveillants, des listes de sites Web compromis utilisés pour le spam en pharmacie et une poignée de fichiers et de photos apparemment personnels. Parmi les photos se trouve une image de 2007 étiquetée simplement “fitis.jpg, "qui montre un jeune homme à lunettes et barbu avec une queue de cheval debout à côté de ce qui semble être un couple nouvellement marié lors d'une cérémonie de mariage.

M. Fetisov n'a pas répondu aux demandes de commentaires.

En tant qu'organisateur chevronné de programmes d'affiliation, la Fitis n'a pas perdu beaucoup de temps à créer un nouveau collectif rémunérateur après la fermeture de Spamit. Société de cyber intelligence basée à New York Point d'éclair a constaté que l'ICQ de Megatraffer était le numéro de contact pour Himbas[.] ru, un programme de coût par acquisition (CPA) lancé en 2012 qui a payé généreusement les formulaires de demande remplis liés à une variété d'instruments financiers, y compris les cartes de crédit à la consommation, les polices d'assurance et les prêts.

“La présence bien ancrée de Megatraffer sur les forums de cybercriminalité suggère fortement que des moyens malveillants sont utilisés pour générer au moins une partie du trafic livré aux annonceurs de HIMBA”, a observé Flashpoint dans un rapport sur les menaces de l'acteur.

Intel 471 constate que Himba était un programme d'affiliation actif jusqu'en mai 2019 environ, date à laquelle il a cessé de payer ses associés.

Programme d'affiliation Himba de la Fitis, vers février 2014. Image: Archive.org.

Flashpoint note qu'en septembre 2015, Megatraffer a publié une offre d'emploi sur Exploit à la recherche de codeurs expérimentés pour travailler sur des plugins de navigateur, des installateurs et des “chargeurs” — essentiellement des chevaux de Troie d'accès à distance (RATs) qui établissent la communication entre l'attaquant et un système compromis.

” L'acteur a précisé qu'il recherchait une aide à temps plein sur place, que ce soit à Moscou ou à Kiev", a écrit Flashpoint.

>>Plus